как узнать модель по брелку, фото пультов с 3 4 кнопками

Вы приобрели подержанный автомобиль с установленной сигнализацией. Пришло время, когда противоугонная система начала давать сбои. Чаще всего причиной тому — брелок. Он плохо откликается на ваши действия, не ставит и не снимает автомобиль с охраны. Требуется его замена.

Прежде чем это сделать, необходимо узнать модель. Как такое предпринять, ведь вся документация утеряна ещё прошлым владельцем. Не отчаивайтесь, информация лежит у вас в кармане. Внимательно осмотрите пульт. На многих моделях охранной системы есть название производителя. Если информации нет, то сделайте следующее:

- разобрать брелок;

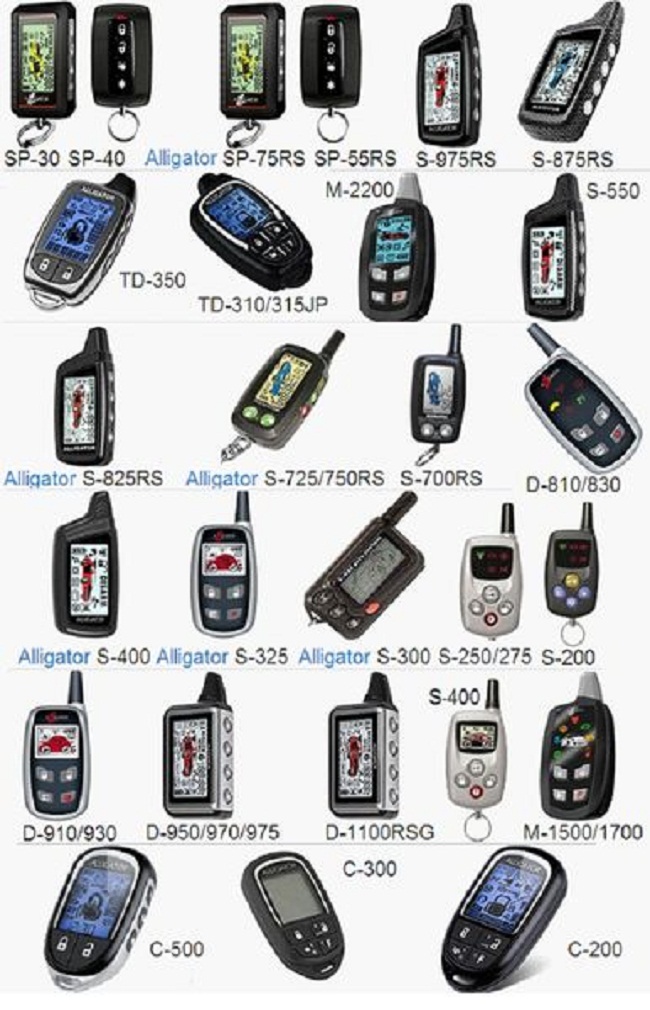

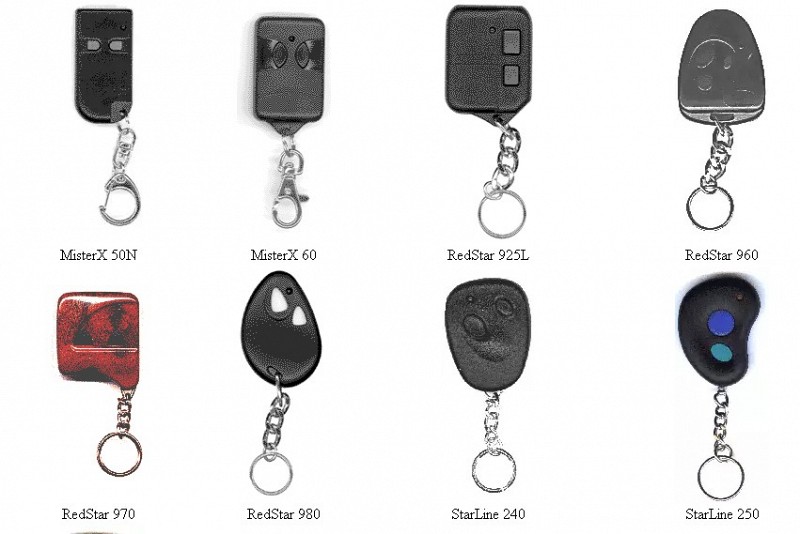

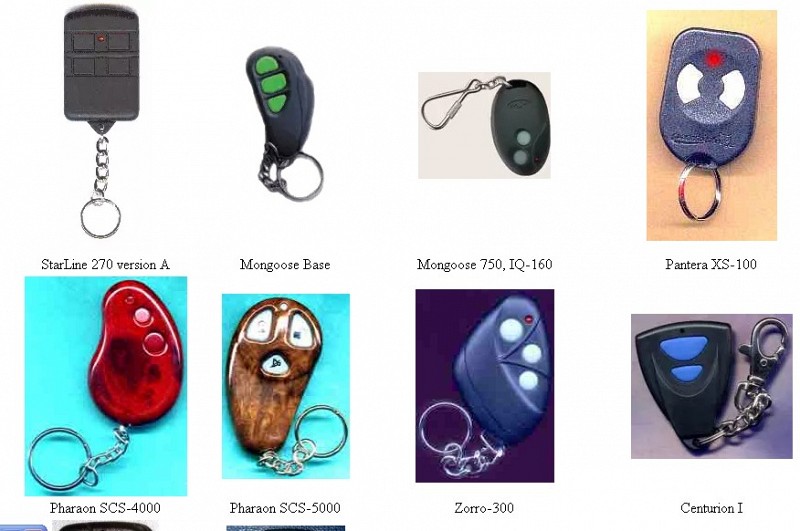

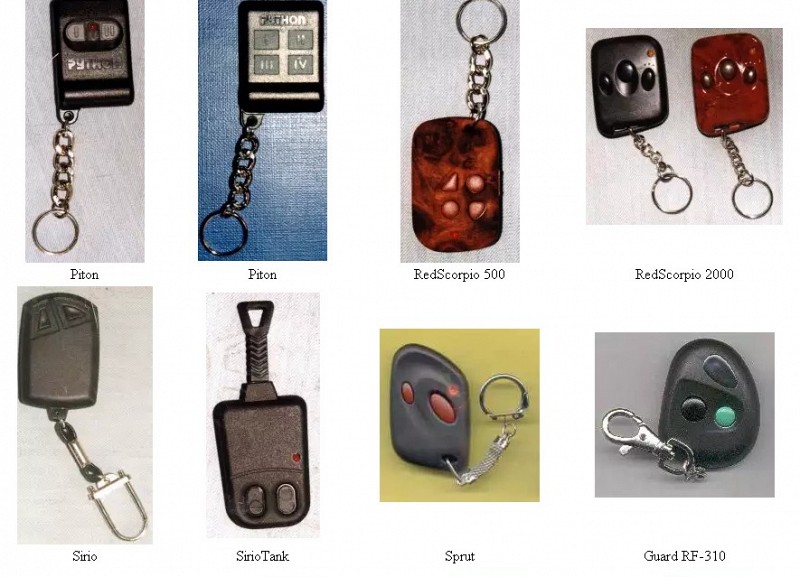

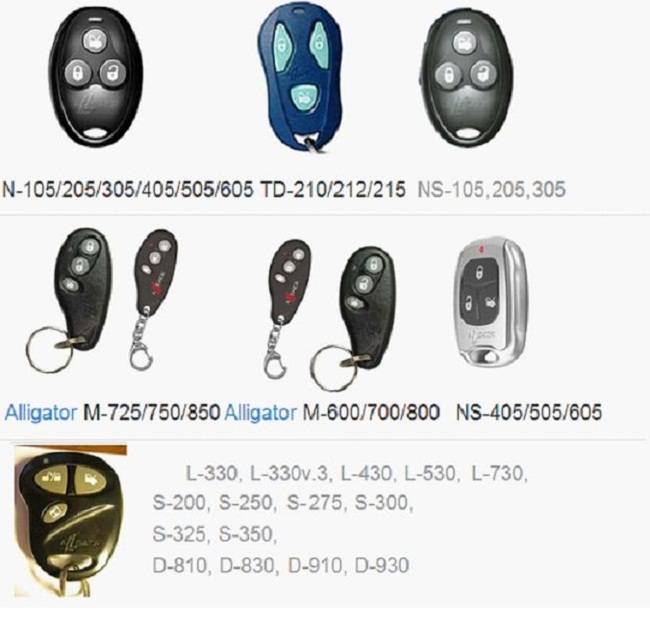

- посмотрите на нашем сайте фотографии пультов от разных систем;

- найдите идентичные маркировки;

- прочтите инструкцию от подходящих образцов и проведите сравнение свойств.

Рассмотрим подробнее, как узнать модель сигнализации Пантера по брелку.

Содержание

- Как определить сигналку по пульту Pantera

- Фото брелков Пантера

- Модели с 4 кнопками

- Пейджеры на 3 клавиши

- 2 кнопки

- 5 клавиш

- Виды коммутаторов с обратной связью и автозапуском

- Сигнализации Пантера с односторонней связью

Узнайте, почему Пантера не реагирует на брелок.

Как определить сигналку по пульту Pantera

Проведите тщательный осмотр брелока. Поищите мелкие надписи на корпусе пейджера, в них может содержаться информация о производителе. Обратите внимание на конструктивные особенности дистанционного устройства. Если это ничего не дало, тогда разберите брелок. Внимательно осмотрите печатную плату и чип. В интернете найдите данные о них, на какие системы устанавливаются. Это поможет вам точно установить модель сигнализации.

Фото брелков Пантера

Один из самых простых и действенных способов распознания маркировки автосигнализации по брелоку – это определение по фотографии. Ниже будет размещено много изображений всех пультов дистанционного управления Пантера.

Модели с 4 кнопками

Брелок с четырьмя кнопками имеют: SLK-635RS, QX-270, SLK-468, CL-700, SLK-675RS, SLR-5625RC, SLK-625RS. На фотографиях, расположенных ниже, вы можете найти свой пульт и точно определить образец охранного комплекса.

Пейджеры на 3 клавиши

Противоугонные системы Пантера CL-500, QX-44, СL-600, CL-550 управляются при помощи коммутатора с тремя кнопками. Если вы пользуетесь таким устройством, то по фотографиям сможете легко определить его изображение.

Узнайте как настроить брелок сигнализации Cenmax.

2 кнопки

Брелоком с двумя клавишами управляются сигнализации Пантера XS-200, XS-100, SLK-20SC, CLK-350, SLK-15. Найти фотографию своего пульта Pantera с двумя кнопками вы можете далее.

5 клавиш

Определение марки сигнализации по фото очень простое занятие и не занимает много времени. Например, у вас пульт с пятью клавишами. К таким сигнализациям Pantera относится модель LX-320. Сравните свой пейджер с фотографиями, размещёнными ниже. Найдите похожий и определите его название.

- 5625

- lx320

- много

- spx1

Всё про программирование брелка Пандора ДЛХ 3000.

Виды коммутаторов с обратной связью и автозапуском

Охранная система Пантера представлена моделями с 2-хсторонней связью и режимом автозапуска: SPX-2RS, PR-2, SLK-775RS, SPX-1, SLK-868RS, PR-1. На фотографиях в нашей галерее, найдите свой пульт управления.

Сигнализации Пантера с односторонней связью

Противоугонная система с односторонней связью представлена моделями CL-500, QX-44, CL-700, XS2500, SLK-25SC, CL-550. Фотографии брелоков сигнализаций размещены ниже.

Узнайте, что делать, когда не работает брелок Пандора.

инструкция, как определить модель по брелку

Из-за развития технологий в арсенале современных злоумышленников есть множество средств и устройств, предназначенных для взлома противоугонных систем. Тем не менее, производители сигнализаций также постоянно совершенствуют противоугонные установки, предлагая потребителям как традиционные сигналки, так и иммобилайзеры.

Как в сигнализации Centurion определить модель по брелоку и что это за сигналка — читайте ниже.

Характеристика сигнализации от Centurion

Предназначение данной противоугонной системы, как и любой другой сигналки, заключается в обеспечении защиты автомобиля от угона. Почти все модели сигналок обладают небольшими габаритами, в результате чего упрощается их установка, а также функциональными пультами управления, характеризующимися стильным дизайном. Как показывает практика, большинство современных систем используют систему кодировки сигнала, благодаря чему вероятность перехвата импульса и его дальнейшего использования очень мала. Все потому, что эта система позволяет каждый раз менять код доступа при постановке и снятии автомобиля с охраны.

Комплектация и параметры

Сигнализация Centurion включает в комплектацию следующие составляющие элементы:

- Основной управляющий блок. Это — «мозги» противоугонной системы, которые по сути и выполняют основные функции.

- Два брелока дистанционного управления. Как правило, один пульт оснащен дисплеем и функцией обратной связи, а второй — резервный, на котором есть только кнопки.

- Усовершенствованный двухуровневый микроволновой датчик удара. Благодаря этому элементу владелец транспортного средства будет всегда оповещен о возможном воздействии на кузов машины. Если кто-то ударит по колесам или попытается разбить стекло, датчик расценит это как попытку взлома и активирует сирену.

- Диодный индикатор. Благодаря лампочке не только владелец машины, но и злоумышленники могут знать, что автомобиль находится под охраной.

- Выключатель системы.

- Реле блокировки, по сути, выполняющее функции иммобилайзера. Если злоумышленник все же проникнет в автомобиль и попытается его завести, реле заблокирует работу двигателя, таким образом препятствуя естественному передвижению авто.

- Два концевика.

- Комплект проводки, а также монтажных элементов для установки.

- Сервисная книжка по эксплуатации, где указа

Сигнализация пантера как узнать модель по брелку

Сигнализация пантера имеет очень большую линейку моделей. Но не всегда получается узнать какая модель сигнализации по брелку, если инструкция и документы на нее были утеряны или не сохранились. Чтобы определить модель сигнализации по брелку, приводим ниже список наиболее известных моделей. Ищите свою. Если не нашли, пишите в комментариях.

Но не всегда получается узнать какая модель сигнализации по брелку, если инструкция и документы на нее были утеряны или не сохранились. Чтобы определить модель сигнализации по брелку, приводим ниже список наиболее известных моделей. Ищите свою. Если не нашли, пишите в комментариях.

Вы приобрели подержанный автомобиль с установленной сигнализацией. Пришло время, когда противоугонная система начала давать сбои. Чаще всего причиной тому — брелок. Он плохо откликается на ваши действия, не ставит и не снимает автомобиль с охраны. Требуется его замена.

Прежде чем это сделать, необходимо узнать модель. Как такое предпринять, ведь вся документация утеряна ещё прошлым владельцем. Не отчаивайтесь, информация лежит у вас в кармане. Внимательно осмотрите пульт. На многих моделях охранной системы есть название производителя. Если информации нет, то сделайте следующее:

- разобрать брелок;

- посмотрите на нашем сайте фотографии пультов от разных систем;

- найдите идентичные маркировки;

- прочтите инструкцию от подходящих образцов и проведите сравнение свойств.

Рассмотрим подробнее, как узнать модель сигнализации Пантера по брелку.

Как определить сигналку по пульту Pantera

Проведите тщательный осмотр брелока. Поищите мелкие надписи на корпусе пейджера, в них может содержаться информация о производителе. Обратите внимание на конструктивные особенности дистанционного устройства. Если это ничего не дало, тогда разберите брелок. Внимательно осмотрите печатную плату и чип. В интернете найдите данные о них, на какие системы устанавливаются. Это поможет вам точно установить модель сигнализации.

Фото брелков Пантера

Один из самых простых и действенных способов распознания маркировки автосигнализации по брелоку – это определение по фотографии. Ниже будет размещено много изображений всех пультов дистанционного управления Пантера.

Модели с 4 кнопками

Брелок с четырьмя кнопками имеют: SLK-635RS, QX-270, SLK-468, CL-700, SLK-675RS, SLR-5625RC, SLK-625RS. На фотографиях, расположенных ниже, вы можете найти свой пульт и точно определить образец охранного комплекса.

Пейджеры на 3 клавиши

Противоугонные системы Пантера CL-500, QX-44, СL-600, CL-550 управляются при помощи коммутатора с тремя кнопками. Если вы пользуетесь таким устройством, то по фотографиям сможете легко определить его изображение.

2 кнопки

5 клавиш

Определение марки сигнализации по фото очень простое занятие и не занимает много времени. Например, у вас пульт с пятью клавишами. К таким сигнализациям Pantera относится модель LX-320. Сравните свой пейджер с фотографиями, размещёнными ниже. Найдите похожий и определите его название.

Виды коммутаторов с обратной связью и автозапуском

Охранная система Пантера представлена моделями с 2-хсторонней связью и режимом автозапуска: SPX-2RS, PR-2, SLK-775RS, SPX-1, SLK-868RS, PR-1. На фотографиях в нашей галерее, найдите свой пульт управления.

Сигнализации Пантера с односторонней связью

Противоугонная система с односторонней связью представлена моделями CL-500, QX-44, CL-700, XS2500, SLK-25SC, CL-550. Фотографии брелоков сигнализаций размещены ниже.

Владельцам сигнализации Пантера узнать модель по брелку надо в тех случаях, когда устройство некорректно работает, документы к нему потеряны, а номер марки забыт. Чтобы это сделать, надо просмотреть фотографии разных моделей. Для удобства поиска пульты разделены на группы по количеству кнопок на корпусе.

Брелки с 4 кнопками

Проверить сигнализацию Pantera можно, просмотрев фото пультов управления ее и сравнив их со своим. Брелок с 4 кнопками имеют следующие старые модели:

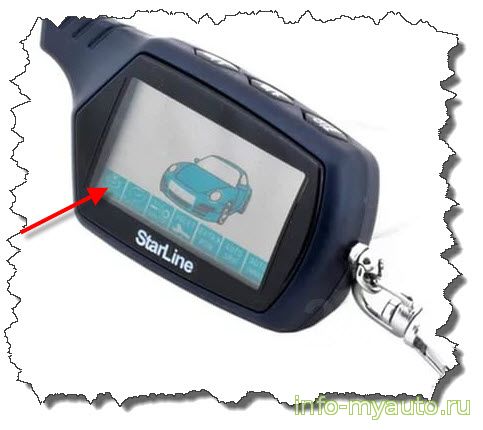

- SLK-635RS — универсальная сигнализация со сверхдальней двухсторонней связью BILARM до 2000 м. Она адаптирована под автомобили с правым рулем, произведенные в Европе, Америке и Японии. Система имеет выход на использование режима «Комфорт» и обогрев салона, а также встроенную блокировку двигателя.

Брелок оснащен цветным ЖК-экраном. Связь двусторонняя, есть режим энергосбережения. 7 зон охраны постоянно отслеживаются, состояние системы отображается на пиктограммах.

Брелок оснащен цветным ЖК-экраном. Связь двусторонняя, есть режим энергосбережения. 7 зон охраны постоянно отслеживаются, состояние системы отображается на пиктограммах. - QX-270 — сигналка с частотой радиоканала 434 МГц, радиусом действия в режиме управления 300 м, оповещения — 800 м. Охрана отключается в 2 этапа. Есть выходы для дополнительных блокировок двигателя (2 шт.). Предусмотрены режимы пассивного выключения двигателя, «Паника» и функция «Антиограбление». Число независимых зон защиты — 5.

- SLK-468 — система, функции которой схожи с возможностями предыдущей модели. Отличается она техническими характеристиками: частота радиоканала — 868 МГц, радиус действия в режиме управления — 700 м, оповещения — 1150 м.

- CL-700 — сигнализация, частота радиоканала которой — 434 МГц. Она действует только в режиме управления, на территории радиусом 30 м. Есть режим «Паника», иммобилайзер, 5 независимых зон охраны.

- SLK-675RS — автосигнализация с двусторонней связью и возможностью дистанционного и автозапуска двигателя.

Охрана осуществляется бесшумно, радиосигнал защищен от перехвата и сканирования код-грабберами благодаря динамическому коду. Есть дополнительная функция «Поиск автомобиля». Брелок с цветным ЖК-дисплеем похож на пейджер. На нем показывается заряд батареи, уровень обратной связи, индикация будильника, степень напряжения аккумулятора, данные таймера.

Охрана осуществляется бесшумно, радиосигнал защищен от перехвата и сканирования код-грабберами благодаря динамическому коду. Есть дополнительная функция «Поиск автомобиля». Брелок с цветным ЖК-дисплеем похож на пейджер. На нем показывается заряд батареи, уровень обратной связи, индикация будильника, степень напряжения аккумулятора, данные таймера. - SLR-5625RC — сигнализация с 5 зонами охраны. Связь работает в радиусе до 800 м, есть режим управления сигналкой, действующий на расстоянии 300 м. Отличается от аналогов дизайном брелка, наличием разъема для дополнительного датчика удара или объема, 3 внешними блокировками двигателя, программируемым иммобилайзером с режимом Anti-HiJack, встроенным реле для управления стеклоподъемниками и раздельным отпиранием дверей. Система способна увеличивать срок службы турбины.

- SLK-625RS — система с большим набором функций для усиления охраны и повышения комфорта в автомобиле. Радиус работы в режиме оповещения — 2000 м. Дополнительные функции: возможность автоматического запирания дверей при включении зажигания или по сигналу тахометра, управления закрыванием окон автомобиля и внутрисалонным освещением.

«Турботаймер» позволяет увеличить срок работы турбины. В комплект входит не только 4-кнопочный, но и 5-кнопочный программируемый брелок. В них есть часы, будильник и таймер.

«Турботаймер» позволяет увеличить срок работы турбины. В комплект входит не только 4-кнопочный, но и 5-кнопочный программируемый брелок. В них есть часы, будильник и таймер.

Брелки на 3 клавиши

Охранные системы Пантера с 3 кнопками управления:

- CL-500 действует в режиме управления на расстоянии 30 м от авто. В ней предусмотрены 2 выхода для блокировок двигателя, режим «Паника», иммобилайзер и функция «Антиограбление». Есть 4 независимые зоны защиты. Охрана отключается в 2 этапа.

- QX-44 — автосигнализация с большим количеством функций. Код Super KeeLoq и режим Anti-HiJack позволяют избежать перехвата сигнала злоумышленниками.

- СL-600 оснащена 2 радиопередатчиками. Она имеет улучшенную защиту от сканирования и перехвата сигналов. В брелоке хранится информация о 2 последних срабатываниях сигналки, которая контролирует 4 независимых зоны действия.

- CL-550 разработана с учетом климата в России, работает даже в сильные морозы. Отличается автоматическим и ручным режимами управления для машин с возможностью турбонаддува.

Также есть функция «Турботаймер».

Также есть функция «Турботаймер».

Брелки на 2 кнопки

Брелоком с 2 клавишами управляются автосигнализации моделей от фирмы Пантера:

- XS-200 — сигнализационная система, защищенная от перехвата волн динамическим кодом Keeloq. Она имеет 2-зонный датчик удара с режимом предупреждения и встроенный модуль центрального замка. Отключение осуществляется с помощью скрытого переключателя. Время работы в режиме тревоги ограничено.

- XS-100 похожа на предыдущую модель. Она защищает не только двери автомобиля, но и багажник. Включение сигнализации происходит автоматически после закрытия дверей.

- SLK-20SC — односторонняя сигналка, в которой предусмотрена защита машины даже после ее угона. Охрана включается автоматически и работает в бесшумном режиме.

- CLK-350 оборудована 2-уровневым высокочувствительным датчиком удара и мощной 6-тональной сиреной. Преимуществом являются встроенные реле для управления указателями поворота по 2 цепям и замками дверей, а также светодиодный индикатор состояния системы (СИД).

- SLK-15 — надежное устройство, обеспечивающее защиту дверей автомобиля, капота и багажника. Постановка и снятие авто с охраны происходит бесшумно. Последнее срабатывание сирены хранится в ее памяти.

Брелки с 5 клавишами

Если на пульте 5 кнопок, круг поиска нужной модели сужается. Определить сигналку можно сразу. Скорее всего это LX-320 — сигнализационная система с двусторонней связью. Запускать ее можно дистанционно. Радиус действия сигнала в режиме управления — 600/360 м, в режиме оповещения — 1200/720 м. Количество независимых зон охраны — 7. В памяти устройства сохраняются 2 последних события, при которых сработала сирена. Отключить ее можно в 2 этапа.

Все модели сигнализаций Pantera имеют разные брелки. Если определить сигналку по фотографии не получается, лучше обратиться к специалистам, занимающимся ремонтом автомобилей и охранных систем.

Как определить модель сигнализации Starline по брелку

Охранные автомобильные системы StarLine, по официальной статистике этого научно-производственного объединения, установлены на 15 000 000 машин и мотоциклов. Такая популярность говорит не только о качестве и доступности продукции, но и о том, сколько охранных комплексов уже “доживают” свой век, поменяв вместе с автомобилями своих владельцев.

Такая популярность говорит не только о качестве и доступности продукции, но и о том, сколько охранных комплексов уже “доживают” свой век, поменяв вместе с автомобилями своих владельцев.

Приличный “стаж” работы сигнализации в сочетании с беспечностью первого владельца создают в дальнейшем немало проблем. Зачастую новый хозяин машины не знает, как определить модель сигнализации StarLine по брелку, если в её работе начались сбои, а надпись на брелке стёрлась.

Всё дело в том что даже “одноимённые” системы охраны далеко не всегда имеют взаимозаменяемые составляющие.

Подробно узнать о всех моделях “Старлайн” Вы можете на официальном сайте компании starline.ru, где размещена подробная информация об охранных системах, их базовой и дополнительной комплектации. StarLine выпускает 4 модельные линейки охранных комплексов, каждая из них имеет в своём составе несколько различных и несовместимых по отдельным позициям моделей, включая и различные виды брелков StarLine.

Содержание статьи

Сигнализации StarLine: как узнать модель по брелку

Брелки СтарЛайн бывают разные

Быстро установить модель охранной системы может специалист по их установке и ремонту, имеющий опыт. Иногда словесного описания брелка и приближенно определённого возраста машины, сообщённого по телефону,бывает достаточно. Мастер с солидным стажем может точно установить марку и модель системы, даже если брелок наполовину расплавился, упав в костёр или мангал.

Доступ к Интернету с такой же лёгкостью может помочь узнать, какой StarLine установлен на Вашем автомобиле.

“Рецепт” прост: заходите в Яндекс, в строке поиска так и набирайте – “StarLine фото брелков”, затем смотрите “картинки”. Вам будет предоставлено несколько тысяч снимков.

Но не рассчитывайте, что найдя требуемое, Вам удастся решить проблему на 100%.

Дело в том, что новый брелок необходимо “прописать”, то есть внести в управляющую программу изменения. Но если прежний владелец авто не снабдил Вас информацией об установленной охранной системе, самостоятельно не справитесь, так как Вам будет неизвестен алгоритм действий.

Как вариант – если сигнализацию установили в автосалоне и в ПТС указано его название, попробуйте обратиться в его администрацию с просьбой о том, чтобы подняли документацию.

Совместимость брелков StarLine

Не будем приводить таблицы совместимости брелков, рассмотрим несколько вопросов, касающихся их замены на примере StarLine A91.

Брелок StarLine A91 совместим с брелком StarLine B9 Dialog. Допустим, что Вы нашли то, что нужно и обзавелись инструкцией по “прописке”.Но есть несколько “подводных камней”, которые станут препятствием удачного освобождения от проблем с сигнализацией.

Брелок StarLine А91

Во-первых, если брелок долго хранился с разряженной батарейкой, то, как утверждают специалисты, он вполне может “отказаться” прописываться, став бесполезной игрушкой с кнопками.

Во-вторых, если изделие китайского производства, то даже после успешной “прописки” он может легко всё “забыть”. StarLine A91 работает по диалоговой схеме, то есть в каждом случае, когда надо снять машину с охраны, формируется новый код. Не в обиду китайцам, даже элементарные схемы проводки, собранные их руками, работают не всегда или недолго.

Не в обиду китайцам, даже элементарные схемы проводки, собранные их руками, работают не всегда или недолго.

Напоследок можно ещё сказать, что брелок сигнализации можно иногда отремонтировать, если причиной отказа явилось попадание внутрь корпуса влаги или грязи. Имея даже небольшой опыт, его нетрудно разобрать и удалить грязь кисточкой, смоченной этиловым спиртом.

Определённая последовательность нажатия кнопок блокирует брелок, это предусмотрено изготовителем.

Много грязи скапливается в зазоре между кнопками и корпусом, в результате чего кнопки этой грязью отжимаются от корпуса и даже при малейшем случайном касании замыкают микровыключатель.

Блок сигнализации тоже может быть залит водой. Достаточно извлечь его, вскрыть и тем же спиртом промыть и высушить. Как вариант, можно смочить внутренности блока WD-40 и дать стечь. Не забудьте снять клемму с АКБ!

Как узнать о сигнализации по брелку

Как узнать сигнализацию по брелку

Существуют ситуации, когда требуется узнать модель своей сигнализации по брелоку. Чаще всего это требуется для его замены. Он выходит из строя при включении и выключении системы безопасности, когда связка ключей убирается в карман или кладется на стол. Даже безобидная процедура замены батарейки сокращает срок службы брелка. Прежде чем поменять его, надо узнать модель, а с этим могут возникнуть проблемы. Рассмотрим более подробно, как узнать сигнализацию по пульту.

Чаще всего это требуется для его замены. Он выходит из строя при включении и выключении системы безопасности, когда связка ключей убирается в карман или кладется на стол. Даже безобидная процедура замены батарейки сокращает срок службы брелка. Прежде чем поменять его, надо узнать модель, а с этим могут возникнуть проблемы. Рассмотрим более подробно, как узнать сигнализацию по пульту.

1

Узнаем систему сигнализации по брелкуВ первую очередь внимательно рассмотрите пульт. Практически на всех моделях присутствует название фирмы производителя. Если подобной информации нет, то предпринимаем следующие меры:

- найти сайт с фотографиями пультов управления от разных систем;

- найти аналогичные модели;

- записать названия брендов;

- заходить на ресурсы выбранных фирм, и сравнивать свойства сигнализаций;

- скачать руководства от более подходящих сигнализаций, и провести сравнение свойств (получить ответ от сигнализации о состоянии авто).

Если этого окажется мало, то принимаем другие меры.

2

Изучение блока сигнализацииНадо найти блок управления. Для старых моделей систем охраны авто наклеивали бирку с серийным номером и кодом аварийного отключения. Если такая информация отсутствует надо:

- на корпусе блока управления найти серийный номер и выписать его;

- ввести его в поисковике, и в выданных ссылках найти нужную модель;

- для уточнения номера и типа охранной системы задайте вопрос в службе технической помощи сайта производителя;

- можно задать интересующий вопрос консультантам специализированных магазинов. Все эти действия позволят собрать максимум сведений о модели брелка.

3

Уточнение модели брелка сигнализации у специалистовВ том случае, когда необходима замена брелка, не стоит это делать самостоятельно. Все работы должны производить специалисты в сервисе. Для этого пригоните автомобиль, и наладчики выполнят необходимые манипуляции:

- разберут блок управления и оценят его рабочее состояние;

- найдут датчики для необходимого контроля;

- определятся с методом кодирования;

- произведут необходимую настройку;

- отключат лишние функции.

Это самый распространенный и эффективный способ для надежной работы сигнализации. Специалисты настроят систему безопасности и проинформируют о производителе и модели устройства. Расскажут о всех функциях сигнализации и научат пользоваться ими.

4

Заказ брелка сигнализацииЧасто требуется замена пульта сигнализации. Он может быть утерян или сломаться. В этом случае можно прибегнуть к замене брелка. Это экономически выгодно для владельцев дорогих охранных систем с множеством кнопок и датчиков. Перепрограммированию поддается любой брелок, но отсутствие нужных функций делает сигнализацию менее эффективной. Для замены пульта необходимо:

- заказать такой же брелок у производителя;

- ознакомиться с инструкцией по программированию пульта;

- активировать его и выполнить нужные действия;

- проверить работу устройства;

- обнулить брелок и перенастроить.

Следуя приведенным советам можно определить тип сигнализации и провести ее перенастройку. Но лучше обратиться за помощью к специалистам, которые в сжатые сроки устранят все неполадки. А если необходимо, установят новую сигнализацию. Защита автомобиля – достаточно деликатная задача, требующая индивидуального подхода. Удачи на дорогах!

Но лучше обратиться за помощью к специалистам, которые в сжатые сроки устранят все неполадки. А если необходимо, установят новую сигнализацию. Защита автомобиля – достаточно деликатная задача, требующая индивидуального подхода. Удачи на дорогах!

sovetclub.ru

Как узнать о сигнализации по брелку

Автор КакПросто!

Если вы купили подержанный автомобиль с уже установленной сигнализацией и хотите узнать ее модель и подробнее о ее режимах и функциях, но у вас нет ни документации, ни инструкции, то можно попытаться выяснить эту информацию по брелку, который достался вам от предыдущего владельца вместе с ключами. Как же это сделать?

Вам понадобится

- — интернет;

- — брелок сигнализации.

Инструкция

Запомните: самым легким способом выяснить модель сигнализации по брелку является использование специализированных интернет-сайтов, на которых можно найти изображения брелоков от самых различных сигнализационных систем. Для этого вам необходимо в поисковой системе забить комбинацию слов, к примеру, «фотографии брелоков сигнализации», нажать «поиск». После этого к вашему вниманию будет представлены сайты, на которых можно будет посмотреть подборки их фотографий, количество которых на них постоянно пополняется.

Для этого вам необходимо в поисковой системе забить комбинацию слов, к примеру, «фотографии брелоков сигнализации», нажать «поиск». После этого к вашему вниманию будет представлены сайты, на которых можно будет посмотреть подборки их фотографий, количество которых на них постоянно пополняется.Так если вы найдете фотографию брелка, который будет полностью соответствовать вашему, то значит вы сможете его успешно идентифицировать. На некоторых сайтах помимо просмотра фотографий можно также задать параметры поиска и произвести сразу их сортировку по следующим критериям: наличие дисплея, светодиодов и количество кнопок.

Осмотрите внимательно брелок сигнализации. Если у вас нет доступа в интернет, поищите модель и производителя на корпусе. Обычно они написаны мелким шрифтом. Если вы не обнаружите на брелоке никакой информации, то посмотрите на его конструктивные особенности, ведь большинство производителей стараются делать их дизайн особенным и неповторимым, который будет присущ только данной марке. К примеру, если у вашего брелка покрытие похожее на мрамор, а сам он не очень большого размера и очень обтекаем, скорее всего, он от сигнализации Pharaon. Компания Mongoose очень четко выгравировала на них изображение силуэта мангуста. Брелоки в стиле танковой башни выпускаются фирмой Sirio Tank, а от компании Cobra очень похожи на раздутый капюшон змеи. Прибегните к помощи интернета после того, как вы выяснили модель сигнализации авто. Это нужно для того, чтобы посмотреть все необходимые функции и режимы, которые присущи сигнализации, и узнать, какие именно действия необходимо предпринять, чтобы поставить тот или иной режим. Полученную информацию, а также модель и название системы лучше записать в сервис книжку автомобиля для того, чтобы в будущем у вас всегда под рукой была нужная информация о ней.

К примеру, если у вашего брелка покрытие похожее на мрамор, а сам он не очень большого размера и очень обтекаем, скорее всего, он от сигнализации Pharaon. Компания Mongoose очень четко выгравировала на них изображение силуэта мангуста. Брелоки в стиле танковой башни выпускаются фирмой Sirio Tank, а от компании Cobra очень похожи на раздутый капюшон змеи. Прибегните к помощи интернета после того, как вы выяснили модель сигнализации авто. Это нужно для того, чтобы посмотреть все необходимые функции и режимы, которые присущи сигнализации, и узнать, какие именно действия необходимо предпринять, чтобы поставить тот или иной режим. Полученную информацию, а также модель и название системы лучше записать в сервис книжку автомобиля для того, чтобы в будущем у вас всегда под рукой была нужная информация о ней.

Как узнать сведения о фирме? Такой вопрос встает практически перед каждым человеком в современном обществе. Потребитель хочет узнать о репутации фирмы, конкурент хочет выяснить стратегические планы, идеи, имидж, уровень обслуживания, основные экономические показатели и многое другое. Для того, чтобы узнать все о фирме, необходимо использовать все доступные и желательно законные средства. А какие именно, вы узнаете ниже.

Для того, чтобы узнать все о фирме, необходимо использовать все доступные и желательно законные средства. А какие именно, вы узнаете ниже.

Инструкция

В первую очередь, вам нужно заглянуть в интернет. Достаточно просто в поисковой системе набрать название интересующей вас организации. Сразу же выскочит несколько адресов с форумами, на которых такие же, как и вы, люди обсуждают нужную вам фирму. Здесь узнаете, существуют она или нет, занимается нелегальной деятельностью или, в самом деле, ей можно доверять. Возможно, кто-то из посетителей форума оставит вам нужную информацию, где находится эта организация, или кто в ней директор.Также поисковые системы выставят вам целый список ссылок на статьи, предоставленные газетными и телевизионными СМИ. Возможно, кто-то из журналистов уже расследовал позитивные или негативные события, связанные с организацией, о которой вы желаете знать. Таким образом, вы поймете, наскольКак определить сигнализацию по брелку?

Замена брелка сигнализации является очень распространённой практикой. Казалось бы, что с ним может случиться, висит себе на ключах и больше ничего с ним не происходит. Однако это только кажется: каждый день мы нажимаем на кнопки открывая или закрывая машину, каждый день мы просто достаем его из кармана и кладем обратно, бьем об стол, когда кладем всю связку и очень много чего еще. И все это сказывается на работоспособности, даже каждый раз, вскрывая корпус чтобы заменить батарейку мы уже приближаем к «смерти» брелок.

Казалось бы, что с ним может случиться, висит себе на ключах и больше ничего с ним не происходит. Однако это только кажется: каждый день мы нажимаем на кнопки открывая или закрывая машину, каждый день мы просто достаем его из кармана и кладем обратно, бьем об стол, когда кладем всю связку и очень много чего еще. И все это сказывается на работоспособности, даже каждый раз, вскрывая корпус чтобы заменить батарейку мы уже приближаем к «смерти» брелок.

Но чтобы его поменять нужно же сначала узнать конкретную модель.

Определение модели сигнализации

Как ни странно, но узнавать какая стоит сигнализация на авто приходиться не так уж и редко. Самый простой момент — это когда хозяин забыл какая у него сигнализация, а эта информация необходима в данный момент. Гораздо более распространен случай, когда была куплена подержанная машина с сигнализацией и вообще нет никакой информации о том какая она там стоит. В этом случае можно определить сигнализацию по брелку. Сделать это можно всего двумя способами:

Сделать это можно всего двумя способами:

- Воспользоваться интернет сервисами.

- Обратится к специалисту.

Как ни странно, но обращаться к специалисту тоже приходится, потому что есть модели сигнализаций, которых уже не встретишь и их точно нет в электронных базах данных. Тогда и придется обращаться к опытному человеку, который уже сможет своими способами во всем разобраться и помочь вам.

Можно и попробовать сделать все самостоятельно. Для начала нужно внимательно рассмотреть корпус всех брелоков, чтобы узнать не написано ли на нем названия. Обычно такое бывает редко — в основном надпись фирмы производителя или отсутствует вовсе или, что гораздо чаще, пишется на экране вместе с остальной информацией касательно машины. Если же нет ничего такого по чему можно было бы определить фирму производителя, ни логотипа, ни названия можно попробовать обратить внимание на такие косвенные признаки, как фактура корпуса, его вид и какие-то закономерности в расположении кнопок.

Это очень поможет, когда вы все же решитесь обратится к интернет сервисам, которые содержат характеристики всех основных на сегодняшний день сигнализаций вместе с фотографиями их пультов. Так, сигнализация по брелку определяется очень просто. Как правило, на любом из таких сайтов есть определенная система, которая позволяет быстро отсеивать результаты, чтобы быстрее найти подходящий вариант. Делается это очень просто, вам предоставляется выбор количества кнопок или каких-то иных особенностей и по ним отсеиваются получаемые модели сигнализаций.

Далее, нужно просто сверять свой пульт с фотографиями пока не найдется ваш. Как видим, нет абсолютно ничего сложного, и сигнализация по брелку определяется очень просто.

Замена брелока сигнализации

Первым делом нужно точно определиться нуждается ли брелок в замене. Возможно, просто села батарейка или разбился корпус. В таком случае все гораздо проще — батарейка меняется, а найти корпус для брелка сигнализации не составит большого труда при желании. Также возможно, что брелок не нуждается в замене, а его нужно перепрограммировать или сделать какой-то иной вид ремонта.

В таком случае все гораздо проще — батарейка меняется, а найти корпус для брелка сигнализации не составит большого труда при желании. Также возможно, что брелок не нуждается в замене, а его нужно перепрограммировать или сделать какой-то иной вид ремонта.

Если же батарейка была заменена, а положительных тенденций никаких не произошло, то нужно попробовать заново запрограммировать пульт. Как проводится эта операция подробно изложено в инструкции по эксплуатации, там нужно будет найти где находится кнопка перезагрузки, с помощью которой и выполняется программирование брелоков. Однако стоит знать, что программировать надо сразу два брелока, иначе не получится. Если ничего не помогло, то остается один путь — обращаться в сервис где была куплена сигнализация и где ее устанавливали.

Там у мастеров есть специальные устройства которые помогут быстро определить неисправность системы.

Бывает и так, что брелок не работает из-за приемопередатчика или из-за главного устройства сигнализации.

Если же все нормально, и беда все-таки произошла с пультом, то его разберут и отдадут специализированным электрикам. Те же определят неисправность и будут искать пути ее устранения. К самым распространёнными неисправностям относят залив водой и сгоревшую по какой-то причине дорожку. Дорожку вам перепаяют, хотя и заберут пульт на три- четыре недели. А вот если пульт был залит водой, то тут остается только новый купить. Сделать это можно там же в салоне, где вы и диагностировали брелок. Также не редки сейчас случаи, когда приезжают водители, сигнализация которых уже снята с производства и найти пульт для нее почти невозможно. К сожалению, если брелок найти не удастся — остается только снимать всю старую сигнализацию и покупать, и монтировать новую. Как правило, пульт сигнализации способен работать около 4-5 лет без поломок, так что если он сломался, то это лишь знак, что его пора менять.

Полезный гаджет для безопасности путешествий

Если вы покупаете товар по ссылкам на этой странице, мы можем получать комиссию. На содержание нашей редакции комиссии не влияют. Прочтите полное раскрытие.

В этом сумасшедшем непредсказуемом мире вам нужно защитить себя от всех видов опасностей. Брелок для самозащиты — это идеальное средство личной безопасности. Это портативное оружие увеличит ваши шансы на выживание и даст вам время сбежать в безопасное место.

10 лучших брелков самообороны

- Брелок самообороны Munio (наш лучший выбор)

- Брелок самообороны EIOU Брелок защиты

- CJESLNA Брелок с оружием самообороны

- Mystical Blades Street Умный брелок с шипами для самообороны

- Limei Mini Pocket Knife

- SABRE Брелок для ключей с красным перцем

- Брелок для ключей с перцем Blingsting для женщин

- TOODOO Брелок для личной сигнализации

- Domezan Брелок для личной сигнализации

- Taiker Personal Alarm Брелок для самозащиты

Наш лучший выбор для лучшего брелка для самообороны

Наш лучший выбор для лучшего брелка для самообороны — брелок для самообороны Munio.

Брелок Munio — незаменимый гаджет самообороны EDC. Этот модный уличный брелок, разработанный экспертом по самообороне, не только великолепно выглядит, но и является очень эффективным оружием. Независимо от вашего образа жизни, Munio поможет вам оставаться в безопасности.

Проверьте цену на AmazonПутешествуйте с умом с брелком для самообороны

Личная безопасность является центральным элементом нашего самосохранения и изначальных инстинктов выживания. Сейчас более чем когда-либо нас засыпают ежедневными сообщениями о преступности в СМИ и статистикой о росте преступности .Но не нужно чувствовать себя беспомощным. Как только вы носите нелетальное оружие самообороны, замаскированное под простой брелок, вы получите возможность путешествовать разумно и безопасно, где бы вы ни жили и какой бы образ жизни у вас ни был.

Кому нужен брелок для самообороны? Всем!

- Работница ночной смены, возвращающаяся домой после кладбищенской смены.

- Студент, которому нужно прогуляться ночью по заброшенному кампусу колледжа.

- Женщина, идущая или бегающая трусцой по затемненной улице.

- Отважный турист, путешествующий по незнакомому городу.

- Работающий родитель или родители, у которых есть ребенок или дети, которым приходится идти домой в одиночку из школы.

- Пожилые люди, которые хотят оставаться мобильными и независимыми.

Как выбрать брелок для самообороны в соответствии с вашим стилем жизни

Брелки для самозащиты бывают всех типов. Маленькие тонкие черные палочки в виде дубинки. Перцовые баллончики замаскированы в ярко-розовый футляр или усыпаны стразами, например, BlingSting .Мини-складной нож, который хранится в футляре, похожем на ключ от дома, или мини-мобильная сигнализация.

Куботан в традиционном японском стиле

Японский куботан представляет собой небольшую палку в виде дубинки, которая умещается в руке, и это очень популярное оружие для уличных боев. Он может быть изготовлен из ударопрочного пластика, такого как брелок для самообороны Munio , алюминия или прочной стали, как брелок Mystical Blades .

Эти брелки для самообороны можно легко спрятать в руке, а притупленный наконечник под давлением можно использовать, чтобы нанести удар или нанести удар по противнику или агрессивной собаке.Некоторые дополнительные удобные устройства, такие как оружие Mystical Blades , также могут иметь дополнительные шипы, так что у вас есть два оружия в одном.

Перцовые аэрозоли

Традиционные перцовые аэрозоли используются во всем мире профессионалами правоохранительных органов и могут быстро вывести из строя противника и поставить его на колени. Некоторые перцовые аэрозоли, такие как Sabre или BlingSting , являются отличным выбором для женщин и особенно для студентов, которые хотят лучше подготовиться к умным методам безопасности колледжа .

Перцовые аэрозоли могут содержать специальный ультрафиолетовый (УФ) краситель для маркировки для идентификации подозреваемых, что является отличной идеей для привлечения злоумышленника к ответственности. Обратной стороной перцового баллончика является то, что он может вызвать обратную отдачу, и вам придется заменить перцовую вставку. Чрезвычайно важно научиться пользоваться перцовым баллончиком, поэтому вот видео , которое поможет вам начать.

Мини-складные ножи

Мини-складные ножи, такие как Limei Mini Pocket Knife , являются отличным выбором для брелка для самообороны.Он складывается в крошечный компактный размер, а острое лезвие отпугнет злоумышленника. Этот универсальный мини-нож можно использовать и для других задач по резке. Проблема только в том, что вы не сможете взять его в самолет.

Мини-персональные системы сигнализации

Миниатюрный брелок для самозащиты от сигнализации — это очень эффективный способ отпугнуть живого дневного света от нападающей или агрессивной собаки. Эти устройства издают оглушительный звук и питаются от недорогих бытовых батареек.

Уровень звука в децибелах составляет от 125 до 130 децибел (дБ), а некоторые устройства имеют дальность действия 1000 метров, например, VindiTech . Производитель может включить дополнительный светодиодный светильник , который обеспечивает дополнительную дополнительную защиту на затемненной улице или в кампусе колледжа.

Bes

|

Руководство по переноске ключей для начинающих — Carryology

Крючки и зажимы для ключей

Крючки и зажимы для ключей можно использовать для индивидуальной защиты ключей и других мелких предметов, а также для органайзеров и связок ключей с наборами ключей.Как и у любого метода переноски, есть свои плюсы и минусы.

— Закрепление их на петле для ремня или сумке на открытом воздухе обеспечивает легкий доступ, хотя есть больший риск потерять вещи, если крючок или зажим отсоединятся. Также существует небольшая вероятность того, что предметы зацепятся за ветки при прохождении (этого можно избежать, но стоит иметь в виду).

-Для большей безопасности крючки и зажимы можно подвесить в кармане или сумке, хотя это уменьшает быстрый доступ.

— Также рекомендуется чередовать петли для ремня, чтобы избежать износа при переноске.

— В конце концов, наличие большого количества ключей и других мелких предметов, свисающих с вашего пояса или сумки, может выглядеть непрофессионально, поэтому то, будете ли вы использовать эти конкретные методы, будет зависеть от вашей рабочей среды и личного стиля.

Кортер для бутылок

Крючок для ключей на поясной петле поставляется с кожаной петлей для ваших контактных данных и служит открывалкой для бутылок. Дополнительные разрезные кольца также могут быть добавлены для дополнительных опций переноски.

Найт Ize SlideLock S-Biner

Этот карабин с двумя воротами можно использовать для крепления ключей и других предметов к сумкам или петлям для ремня.Каждые ворота можно закрыть пластиковыми задвижками для защиты содержимого.

Принадлежности TEC P-7 Подвесной зажим

P-7 защелкивается на верхнем крае вашего кармана, частично подвешивая прикрепленные ключи в кармане, чтобы уменьшить выпуклость кармана. Он также может закрепляться внутри пакетов для быстрого доступа.

Препятствует небольшому открытию кармана из нержавеющей стали

В этом многофункциональном инструменте используется входящее в комплект кольцо для кабеля для прикрепления ключей. Его можно закрепить на поясной петле или внутри кармана для подвешивания ключей.

Быстроразъемное кольцо для ключей Wizard Industries

Ключи можно быстро и легко прикрепить или вынуть из этого кольца для ключей, которое можно надеть в карман, петлю для ремня или сумку.

Carhartt WIP Patel Брелок для ключей

Простая комбинация карабина и брелока для быстрого прикрепления или извлечения ключей из петли для ремня или сумки.

Цепочка для ключей DSPTCH

Простая в использовании цепочка для ключей DSPTCH легко снимается и прикрепляется через карабин, а также включает паракорд для выживания или использования в экстренных случаях.

Набор брелков DSPTCH

Три варианта переноски в этом наборе оснащены быстросъемными магнитными разъемами Fidlock, которые позволяют быстро и легко прикреплять и снимать ключи. Чередуйте варианты зажима для ремня, петли с защелкой и D-образного кольца с воротами для удовлетворения различных потребностей.

Манро Mega Dangler

Mega Dangler служит надежным крючком для ключей для подвешивания ключей в кармане, а также предлагает другие полезные функции, такие как открывалка для бутылок, отвертка и полуострая режущая кромка.Проблема? Mega Dangler производится ограниченными партиями, чрезвычайно популярен и быстро распродается.

Крючок для ключей Kaijin Fishhook

Элегантные линии этого крючка для ключей сделают его переноску стильным. Сделано в Японии, существует множество моделей на выбор.

unlock_keychain — fastlane docs

документы скоростной полосы- Дом

- Начало работы

- iOS

- Настроить

- Запуск тестов

- Скриншоты

- Бета-развертывание

- Развертывание в App Store

- Android

- Настроить

- Запуск тестов

- Скриншоты

- Бета-развертывание

- Развертывание выпуска

- Кросс-платформенный

- React Native

- Флаттер

- NativeScript

- Действия

- Доступные действия

- Создайте свое собственное действие

- Использование App Store Connect API

- FAQs

- Коды конструирования

- Начиная

- Проект Xcode

- Исправление проблем

- Общие проблемы

- Плагины

- Доступные плагины

- Используйте плагины

- Создайте свой собственный плагин

- Устранение неполадок плагинов

- Лучшие Лрактики

- Управления источником

- Непрерывная интеграция

- Интеграции CI

- Appcircle

- Azure DevOps

- Бамбук

- Bitrise

- CircleCI

- GitLab CI

- Дженкинс

- NeverCode

- Семафор

- Трэвис

- Ключи

- Продвинутый

- скоростная трасса

- Fastfile

- Файл приложения

- Переулки

- Действия

- Другие

- Документы »

- Действия »

- unlock_keychain

- Редактировать на GitHub

CCNA 4 Connecting Networks v6.0 — Ответы на экзамен CN Chapter 7 2019

Как найти: Нажмите «Ctrl + F» в браузере и введите любую формулировку вопроса, чтобы найти этот вопрос / ответ.

ПРИМЕЧАНИЕ. Если у вас есть новый вопрос по этому тесту, прокомментируйте список вопросов и множественный выбор в форме под этой статьей. Мы обновим для вас ответы в кратчайшие сроки. Спасибо! Мы искренне ценим ваш вклад в наш сайт.

- Какой пример M2M-соединения в IoT?

- Пользователь отправляет электронное письмо другу через Интернет.

- Датчики на складе взаимодействуют друг с другом и отправляют данные на серверный блок в облаке. *

- Резервные серверы обмениваются данными друг с другом, чтобы определить, какой сервер должен быть активным или резервным.

- Автоматическая система сигнализации на территории кампуса отправляет сообщения о пожарной тревоге всем студентам и сотрудникам.

Explain:

Интернет вещей (IoT) соединяет устройства, которые традиционно не подключены к Интернету, например датчики и исполнительные механизмы.Межмашинное соединение (M2M) уникально для Интернета вещей в том смысле, что устройства соединены вместе и взаимодействуют друг с другом. Эти устройства могут отправлять данные на серверный блок в облаке для анализа и дальнейшего изменения работы. - Каков срок расширения существующей структуры Интернета на миллиарды подключенных устройств?

- M2M

- оцифровка

- Интернет вещей *

- SCADA

Объясните:

Интернет вещей (IoT) — это соединение миллиардов вещей, или «умная пыль».«SCADA относится к типу системы IoT, применяемой в промышленном Интернете. Оцифровка имеет несколько значений. Он может относиться к процессу преобразования аналогового сигнала в цифровой, или он может относиться к процессу, с помощью которого организация модернизируется путем планирования и, в конечном итоге, создания сложной и дальновидной экосистемы ИТ-сети, которая обеспечит большую возможность подключения, производительность и безопасность. . Наконец, M2M относится к обмену данными от машины к машине. - Какое утверждение описывает систему Cisco IoT?

- Это операционная система коммутатора для интеграции многих функций безопасности уровня 2.

- Это усовершенствованный протокол маршрутизации для облачных вычислений.

- Это инфраструктура для управления крупномасштабными системами самых разных конечных точек и платформ. *

- Это операционная система маршрутизатора, сочетающая IOS и Linux для туманных вычислений.

Explain:

Cisco разработала систему Cisco IoT, чтобы помочь организациям и отраслям внедрять решения IoT. Система IoT предоставляет инфраструктуру для управления крупномасштабными системами с самыми разными конечными точками и платформами, а также с огромным объемом данных, которые они создают.Cisco IOx объединяет IOS и Linux для поддержки туманных вычислений. - Какие три модели сети описаны в опоре туманных вычислений системы Cisco IoT? (Выберите три.)

- туманные вычисления *

- клиент / сервер *

- P2P

- облачные вычисления *

- одноранговый

- WAN предприятия

Объяснение:

Сетевые модели описывают потоки данных в сети.Сетевые модели, описанные в опоре туманных вычислений системы Cisco IoT, включают: Модель

Клиент / Сервер — клиентские устройства запрашивают услуги серверов. Серверы часто располагаются локально и управляются организацией.

Модель облачных вычислений — новая модель, в которой серверы и сервисы распределены по всему миру в распределенных центрах обработки данных. Данные синхронизируются на нескольких серверах.

Fog computing — эта модель определяет распределенную вычислительную инфраструктуру ближе к границе сети.Это позволяет пограничным устройствам запускать приложения локально и принимать немедленные решения. - Какой компонент IoT расширяет возможности подключения к облаку ближе к границе сети?

- Опора сетевого подключения

- Столб туманных вычислений *

- Столп управления и автоматизации

- Опора платформы поддержки приложений

Explain:

Размещая распределенную вычислительную инфраструктуру ближе к границе сети, туманные вычисления позволяют периферийным устройствам запускать приложения локально и принимать немедленные решения. - Какое решение по кибербезопасности описано в опоре безопасности системы Cisco IoT для обеспечения безопасности электростанций и производственных линий?

- Безопасность сети IoT

- безопасность облачных вычислений

- Безопасность конкретных операционных технологий *

- Физическая безопасность Интернета вещей

Explain:

Компонент безопасности Cisco IoT предлагает масштабируемые решения кибербезопасности, которые включают в себя следующее:

Operational Technology specific security — оборудование и программное обеспечение, которое поддерживает работу электростанций и управляет производственными линиями;

IoT Network security — устройства безопасности сети и периметра. такие как коммутаторы, маршрутизаторы и устройства межсетевого экрана ASA

Физическая безопасность IoT — включая IP-камеры видеонаблюдения Cisco, которые обеспечивают наблюдение в самых разных средах - Какие возможности облачных вычислений обеспечат использование сетевого оборудования, такого как маршрутизаторы и коммутаторы, для конкретной компании?

- Инфраструктура как услуга (IaaS) *

- программное обеспечение как услуга (SaaS)

- браузер как услуга (BaaS)

- беспроводная связь как услуга (WaaS)

Объясните:

Этот элемент основан на информации, содержащейся в презентации.

Маршрутизаторы, коммутаторы и межсетевые экраны — это устройства инфраструктуры, которые могут быть предоставлены в облаке. - Какая технология позволяет пользователям получать доступ к данным в любом месте и в любое время?

- Облачные вычисления *

- виртуализация

- микромаркетинг

- аналитика данных

Объясните:

Облачные вычисления позволяют организациям избавиться от необходимости в локальном ИТ-оборудовании, обслуживании и управлении.Облачные вычисления позволяют организациям расширять свои услуги или возможности, избегая увеличения затрат на энергию и пространство. - Для ответа на вопрос экспонат не требуется. На выставке показан туман, покрывающий деревья на склоне горы. Какое утверждение описывает туманные вычисления?

- Требуются сервисы облачных вычислений для поддержки датчиков и контроллеров, не поддерживающих IP.

- Он поддерживает более крупные сети, чем облачные вычисления.

- Он создает распределенную вычислительную инфраструктуру, которая предоставляет услуги близко к границе сети. *

- Он использует централизованную вычислительную инфраструктуру, которая хранит большие данные и управляет ими в одном очень безопасном центре обработки данных.

Объясните:

Три определяющих характеристики туманных вычислений:

его близость к конечным пользователям

его распределенная вычислительная инфраструктура, которая удерживает его ближе к границе сети

его повышенная безопасность, поскольку данные не передаются в облако - Какая услуга облачных вычислений лучше всего подходит для новой организации, которая не может позволить себе физические серверы и сетевое оборудование и должна приобретать сетевые услуги по запросу?

Объяснение:

«Инфраструктура как услуга» (IaaS) предоставляет среду, в которой пользователи получают инфраструктуру по запросу, которую они могут установить на любую платформу по мере необходимости. - Какая облачная модель предоставляет услуги для определенной организации или объекта?

- публичное облако

- гибридное облако

- частное облако *

- облако сообщества

Объясните:

Частные облака используются для предоставления услуг и приложений определенной организации и могут быть установлены в частной сети организации или управляться внешней организацией. - Как виртуализация помогает при аварийном восстановлении в центре обработки данных?

- улучшение деловой практики

- Подача постоянного воздушного потока

- поддержка живой миграции *

- гарантия мощности

Объяснение:

Живая миграция позволяет перемещать один виртуальный сервер на другой виртуальный сервер, который может находиться в другом месте, на некотором расстоянии от исходного центра обработки данных. - В чем разница между функциями облачных вычислений и виртуализации?

- Облачные вычисления отделяют приложение от оборудования, тогда как виртуализация отделяет ОС от основного оборудования. *

- Для облачных вычислений требуется технология гипервизора, тогда как виртуализация — это технология отказоустойчивости.

- Облачные вычисления используют технологию центров обработки данных, тогда как виртуализация не используется в центрах обработки данных.

- Облачные вычисления предоставляют услуги доступа через Интернет, тогда как виртуализация предоставляет услуги доступа к данным через виртуализированные Интернет-соединения.

Объясните:

Облачные вычисления отделяют приложение от оборудования. Виртуализация отделяет ОС от основного оборудования. Виртуализация — типичный компонент облачных вычислений. Виртуализация также широко используется в центрах обработки данных. Хотя реализация виртуализации упрощает настройку отказоустойчивости сервера, она не является отказоустойчивой технологией по своей конструкции.Для подключения к Интернету от центра обработки данных или поставщика услуг требуются избыточные физические подключения к глобальной сети Интернет-провайдерам. - Какие две бизнес-задачи и технические проблемы решает внедрение виртуализации в центре обработки данных? (Выберите два.)

- занимаемая площадь *

- требуется серверное оборудование

- атак вирусов и шпионского ПО

- Электроэнергия и кондиционер *

- Требования к лицензии на операционную систему

Объясните:

Традиционно один сервер строился на одной машине с одной операционной системой.Этому серверу требовались мощность, прохладная среда и метод резервного копирования. Виртуализированные серверы требуют более надежного оборудования, чем стандартная машина, потому что компьютер или сервер, находящийся в виртуальной машине, обычно использует оборудование совместно с одним или несколькими серверами и операционными системами. За счет размещения нескольких серверов в одном физическом корпусе экономится место. Виртуализированным системам по-прежнему требуются соответствующие лицензии на операционные системы или приложения, или на то и другое, и по-прежнему требуются соответствующие приложения и настройки безопасности. - При подготовке реализации IoT к какой сети будут подключаться устройства, чтобы использовать одну и ту же инфраструктуру и облегчить связь, аналитику и управление?

- конвергентный *

- видео

- телефон

- VoIP

- Какой тип гипервизора реализуется, когда пользователь с портативным компьютером под управлением Mac OS устанавливает экземпляр виртуальной ОС Windows?

- виртуальная машина

- голый металл

- тип 2 *

- тип 1

Объяснение:

Гипервизоры типа 2, также известные как размещенные гипервизоры, устанавливаются поверх существующей операционной системы, такой как Mac OS, Windows или Linux. - Какое утверждение описывает концепцию облачных вычислений?

- отделение операционной системы от оборудования

- отделение плоскости управления от плоскости управления

- отделение приложения от оборудования *

- отделение плоскости управления от плоскости данных

Объясните:

Облачные вычисления используются для отделения приложения или службы от оборудования. Виртуализация отделяет операционную систему от оборудования. - Что характерно для гипервизора типа 2?

- лучше всего подходит для корпоративных сред

- устанавливается непосредственно на оборудование

- не требует ПО консоли управления *

- имеет прямой доступ к ресурсам серверного оборудования

Explain:

Гипервизоры типа 2 размещаются в базовой операционной системе и лучше всего подходят для потребительских приложений и тех, кто экспериментирует с виртуализацией.В отличие от гипервизоров типа 1, гипервизоры типа 2 не требуют консоли управления и не имеют прямого доступа к оборудованию. - Что характерно для гипервизора типа 1?

- не требует ПО консоли управления

- устанавливается прямо на сервере *

- установлен в существующей операционной системе

- лучше всего подходит для потребителей, а не для корпоративной среды

Explain:

Гипервизоры типа 1 устанавливаются непосредственно на сервере и известны как «голые железные» решения, дающие прямой доступ к аппаратным ресурсам.Они также требуют консоли управления и лучше всего подходят для корпоративных сред. - Как изменяется плоскость управления для работы с виртуализацией сети?

- К каждому сетевому устройству добавляется избыточность уровня управления.

- Плоскость управления на каждом устройстве подключена к выделенной высокоскоростной сети.

- Гипервизор устанавливается на каждом устройстве, чтобы разрешить несколько экземпляров уровня управления.

- Функция уровня управления объединена в централизованный контроллер.*

Объяснение:

В проекте виртуализации сети функция уровня управления удалена из каждого сетевого устройства и выполняется централизованным контроллером. Централизованный контроллер передает функции уровня управления каждому сетевому устройству, и каждое устройство фокусируется на пересылке данных. - Какая технология виртуализирует плоскость управления сетью и перемещает ее на централизованный контроллер?

- IaaS

- SDN *

- туманные вычисления

- облачные вычисления

Объясните:

Сетевые устройства работают в двух плоскостях: плоскости данных и плоскости управления.Уровень управления поддерживает механизмы пересылки уровня 2 и уровня 3 с использованием ЦП. Уровень данных перенаправляет потоки трафика. SDN виртуализирует плоскость управления и перемещает ее на централизованный сетевой контроллер. - Какие два уровня модели OSI связаны с функциями уровня управления сети SDN, которые принимают решения о пересылке? (Выберите два.)

- Слой 1

- Слой 2 *

- Слой 3 *

- Слой 4

- Слой 5

Объяснение:

Плоскость управления SDN использует таблицу ARP уровня 2 и таблицу маршрутизации уровня 3 для принятия решений о пересылке трафика. - Что предварительно заполняет FIB на устройствах Cisco, которые используют CEF для обработки пакетов?

- таблица смежности

- таблица маршрутизации *

- ЦОС

- таблица ARP

Объяснение:

CEF использует FIB и таблицу смежности для принятия решений по быстрой пересылке без обработки уровня управления. Таблица смежности предварительно заполняется таблицей ARP, а FIB предварительно заполняется таблицей маршрутизации.Взаимодействие с другими людьми - Какой тип гипервизора, скорее всего, будет использоваться в центре обработки данных?

- Тип 1 *

- Hadoop

- Nexus

- Тип 2

Объясните:

Гипервизоры двух типов — это тип 1 и тип 2. Гипервизоры типа 1 обычно используются на корпоративных серверах. Корпоративные серверы, а не виртуализированные ПК, с большей вероятностью будут находиться в центре обработки данных. - Какой компонент считается мозгом архитектуры ACI и преобразует политики приложений?

- Конечные точки профиля сети приложения

- переключатель Nexus 9000

- гипервизор

- Контроллер инфраструктуры политики приложений *

Explain:

Архитектура ACI состоит из трех основных компонентов: профиля сети приложения, контроллера инфраструктуры политики приложений, который служит мозгом архитектуры ACI, и коммутатора Cisco Nexus 9000. - Заполните поле.

В реализации Интернета вещей устройства будут подключены к сети

для совместного использования одной и той же инфраструктуры и для облегчения связи, аналитики и управления.

Правильный ответ: сходитсяExplain:

В настоящее время многие объекты соединяются с помощью разрозненного набора независимых сетей для конкретных пользователей. В реализации IoT устройства будут подключены к конвергентной сети для совместного использования одной и той же инфраструктуры и для облегчения связи, аналитики и управления. - Заполните поле.

В сценарии, когда пользователь с портативным компьютером под управлением Mac OS устанавливает экземпляр виртуальной ОС Windows, пользователь реализует гипервизор типа

.

Правильный ответ: 2Объяснение:

Гипервизоры типа 2, также известные как размещенные гипервизоры, устанавливаются поверх существующей операционной системы, такой как Mac OS, Windows или Linux. - Инженер-проектировщик сетей планирует внедрение экономичного метода безопасного соединения нескольких сетей через Интернет.Какой тип технологии требуется?

- IP-туннель GRE

- выделенная линия

- VPN-шлюз *

- выделенный ISP

- Какое преимущество использования VPN для удаленного доступа?

- нижние накладные расходы протокола

- простота устранения неисправностей

- потенциал для снижения затрат на подключение *

- повышение качества обслуживания

- Как осуществляется «туннелирование» в VPN?

- Новые заголовки из одного или нескольких протоколов VPN инкапсулируют исходные пакеты.*

- Все пакеты между двумя хостами назначаются на один физический носитель, чтобы гарантировать конфиденциальность пакетов.

- Пакеты замаскированы под другие типы трафика, чтобы их могли игнорировать потенциальные злоумышленники.

- Выделенный канал устанавливается между исходным и целевым устройствами на время соединения.

- Две корпорации только что завершили слияние. Сетевого инженера попросили соединить две корпоративные сети без затрат на выделенные линии.Какое решение было бы наиболее рентабельным методом обеспечения надлежащего и безопасного соединения между двумя корпоративными сетями?

- Клиент безопасной мобильности Cisco AnyConnect с SSL

- Cisco Secure Mobility Clientless SSL VPN

- Frame Relay

- VPN удаленного доступа с использованием IPsec

- VPN типа «сеть-сеть» *

- Какие два сценария являются примерами виртуальных частных сетей удаленного доступа? (Выберите два.)

- Производитель игрушек имеет постоянное соединение VPN с одним из своих поставщиков запчастей.

- Все пользователи крупного филиала могут получить доступ к ресурсам компании через одно соединение VPN.

- Мобильный агент по продажам подключается к сети компании через Интернет в отеле. *

- В небольшом филиале с тремя сотрудниками есть Cisco ASA, который используется для создания VPN-соединения со штаб-квартирой.

- Сотрудник, который работает из дома, использует клиентское программное обеспечение VPN на портативном компьютере для подключения к корпоративной сети.*

- В каком утверждении описывается функция VPN типа «сеть-сеть»?

- VPN-соединение не определено статически. Клиентское программное обеспечение

- VPN установлено на каждом хосте.

- Внутренние хосты отправляют обычные неинкапсулированные пакеты. *

- Отдельные хосты могут включать и отключать VPN-соединение.

- Какова цель общего протокола туннелирования инкапсуляции маршрутизации?

- для обеспечения шифрования IP-трафика на уровне пакетов между удаленными узлами

- для управления транспортировкой многоадресного и многопротокольного IP-трафика между удаленными объектами *

- для поддержки базового незашифрованного IP-туннелирования с использованием маршрутизаторов разных производителей между удаленными узлами

- для обеспечения фиксированных механизмов управления потоком с IP-туннелированием между удаленными узлами

- Какой сценарий реализации удаленного доступа будет поддерживать использование общего туннелирования инкапсуляции маршрутизации?

- мобильный пользователь, который подключается к маршрутизатору на центральном узле

- филиал, который надежно подключается к центральному сайту

- мобильный пользователь, который подключается к сайту SOHO

- центральный сайт, который подключается к сайту SOHO без шифрования *

- См. Экспонат.Между маршрутизаторами R1 и R2 был реализован туннель. Какие два вывода можно сделать из выходных данных команды R1? (Выберите два.)

- Этот туннельный режим не является режимом туннельного интерфейса по умолчанию для программного обеспечения Cisco IOS.

- Этот туннельный режим обеспечивает шифрование.

- Данные, передаваемые через этот туннель, небезопасны. *

- Этот туннельный режим не поддерживает многоадресное IP-туннелирование.

- Используется туннель GRE. *

- См. Экспонат.Какой IP-адрес будет настроен на туннельном интерфейсе маршрутизатора назначения?

- 172.16.1.1

- 172.16.1.2 *

- 209.165.200.225

- 209.165.200.226

- Какое утверждение правильно описывает IPsec?

- IPsec работает на уровне 3, но может защищать трафик от уровня 4 до уровня 7. *

- IPsec использует алгоритмы, разработанные специально для этого протокола.

- IPsec реализует собственный метод аутентификации.

- IPsec — это проприетарный стандарт Cisco.

- Какая функция служб безопасности IPsec позволяет получателю проверять, что данные были переданы без каких-либо изменений или изменений?

- защита от повторного воспроизведения

- аутентификация

- целостность данных *

- конфиденциальность

- Какое утверждение описывает характеристику IPsec VPN?

- IPsec — это структура проприетарных протоколов Cisco.

- IPsec может защищать трафик на уровнях 1–3. Шифрование

- IPsec вызывает проблемы с маршрутизацией.

- IPsec работает со всеми протоколами уровня 2. *

- Что такое протокол IPsec, обеспечивающий конфиденциальность данных и аутентификацию для IP-пакетов?

- Какие два алгоритма шифрования используются в IPsec VPN? (Выберите два.)

- Какой алгоритм представляет собой криптосистему с асимметричным ключом?

- Какие два алгоритма используют хеш-код аутентификации сообщения для аутентификации сообщения? (Выберите два.)

- Какие три утверждения описывают строительные блоки, составляющие структуру протокола IPsec? (Выберите три.)

- IPsec использует алгоритмы шифрования и ключи для обеспечения безопасной передачи данных. *

- IPsec использует алгоритмы Диффи-Хеллмана для шифрования данных, передаваемых через VPN.

- IPsec использует алгоритмы 3DES для обеспечения высочайшего уровня безопасности данных, передаваемых через VPN.

- IPsec использует криптографию с секретным ключом для шифрования сообщений, отправляемых через VPN.*

- IPsec использует алгоритм Диффи-Хеллмана в качестве хеш-алгоритма для обеспечения целостности данных, передаваемых через VPN.

- IPsec использует ESP для обеспечения конфиденциальной передачи данных путем шифрования IP-пакетов. *

- Инженер-проектировщик сети планирует внедрение IPsec VPN. Какой алгоритм хеширования обеспечит самый высокий уровень целостности сообщения?

- SHA-1

- MD5

- AES

- 512-битный SHA *

- Какова цель использования алгоритмов Диффи-Хеллмана (DH) как части стандарта IPsec?

- DH-алгоритмы позволяют неограниченному кругу сторон устанавливать общий открытый ключ, который используется алгоритмами шифрования и хеширования.

- DH-алгоритмы позволяют двум сторонам установить общий секретный ключ, который используется алгоритмами шифрования и хеширования. * Алгоритмы

- DH позволяют неограниченному количеству сторон устанавливать общий секретный ключ, который используется алгоритмами шифрования и хеширования. Алгоритмы

- DH позволяют двум сторонам установить общий открытый ключ, который используется алгоритмами шифрования и хеширования.

- Какова цель хэша сообщения в VPN-соединении?

- Обеспечивает невозможность чтения данных в виде обычного текста.

- Это гарантирует, что данные не изменились во время передачи. *

- Это гарантирует, что данные поступают из правильного источника.

- Это гарантирует, что данные не могут быть скопированы и воспроизведены по назначению.

- Какое решение Cisco VPN обеспечивает ограниченный доступ к внутренним сетевым ресурсам с помощью Cisco ASA и обеспечивает доступ только через браузер?

- SSL VPN без клиента *

- SSL VPN на основе клиента

- SSL

- IPsec

- Какой ключевой вопрос поможет определить, следует ли организации использовать SSL VPN или IPsec VPN для решения удаленного доступа организации?

- Используется ли маршрутизатор Cisco в пункте назначения туннеля удаленного доступа?

- Какие приложения или сетевые ресурсы нужны пользователям для доступа?

- Требуются ли и шифрование, и аутентификация?

- Нужно ли пользователям иметь возможность подключаться без специального программного обеспечения VPN? *

- Откройте действие PT.Выполните задачи, указанные в инструкциях к занятиям, а затем ответьте на вопрос. Какая проблема препятствует обмену данными между хостами через VPN-туннель?

- Неправильная конфигурация EIGRP.

- Неправильные адреса назначения туннеля.

- Неверные IP-адреса туннеля. *

- Неправильные интерфейсы источника туннеля

- Какая критическая функция, предоставляемая IPsec, гарантирует, что данные не будут изменены при передаче между источником и местом назначения?

- целостность *

- защита от повторного воспроизведения

- конфиденциальность

- аутентификация

- Какая служба IPsec проверяет наличие безопасных соединений с предполагаемыми источниками данных?

- шифрование

- аутентификация *

- конфиденциальность

- целостность данных

- Заполните поле.

«__ GRE __» — это туннельный протокол типа «сеть-сеть», разработанный Cisco для обеспечения многопротокольного и многоадресного IP-трафика между двумя или более сайтами. - В чем преимущество использования Cisco Secure Mobility Clientless SSL VPN?

- Безопасность обеспечивается запретом доступа к сети через браузер.

- Любое устройство может подключиться к сети без аутентификации.

- Клиентам не требуется специальное программное обеспечение. *

- Клиенты используют SSH для доступа к сетевым ресурсам.

- Как использование VPN на рабочем месте может способствовать снижению эксплуатационных расходов?

- VPN препятствуют подключению пользователей SOHO.

- VPN могут использоваться через широкополосные соединения, а не через выделенные каналы WAN. * Для виртуальных частных сетей

- требуется подписка от определенного интернет-провайдера, который специализируется на безопасных соединениях.

- Технология высокоскоростного широкополосного доступа может быть заменена выделенными линиями.

- Какие две характеристики описывают IPsec VPN? (Выберите два.)

- Длина ключа составляет от 40 до 256 бит.

- Аутентификация IPsec может быть односторонней или двусторонней.

- Для подключения к VPN требуется определенная конфигурация клиента ПК. *

- IPsec специально разработан для веб-приложений.

- IPsec аутентифицируется с использованием общих секретов или цифровых сертификатов. *

Старая версия

Скачать PDF-файл ниже:

12 лучших брелков с карабином EDC

По общему мнению, карабины существуют в основном как инструмент для лазания.Однако история говорит об обратном. На самом деле идея альпинистского карабина, придуманная легендарным знатоком альпинизма Отто Герцогом, не была идеей, которая пришла ему в голову из воздуха. Он основал инструмент на носимых продолговатых зажимах, которые он видел на группе пожарных. Даже слово карабин, которое происходит от немецкого karabinerhaken , буквально переводится как «крючок карабинера». Для справки, карабинеры — это солдаты, которые использовали ремни безопасности на своих карабинах.Итак, первоначальное использование карабинов на самом деле больше связано с повседневным ношением, чем думает большинство людей. Короче говоря, они используются для закрепления снаряжения.

В настоящее время карабины — отличный способ, с помощью которого энтузиасты EDC могут носить с собой множество инструментов и снаряжения, не забывая при этом о ненужных объемах в карманах. Они бывают всех форм и размеров, материалов и стилистических применений. Однако есть ряд, которые выделяются среди толпы как действительно заслуживающие внимания варианты. Мы собрали эти 12 вместе в этой коллекции из 12 лучших карабинных брелков EDC.

Брелок-карабин Nite Ize SlideLock

Хотя это может быть просто и дешево, это предложение из нержавеющей стали от Nite Ize, несомненно, является эффективным и умным средством для ношения ключей. S-образная структура с двумя воротами обеспечивает легкий доступ к вашему кольцу для ключей (если вам нужно снять его с цепи по какой-либо причине) и изоляцию ваших ключей, чтобы вы случайно не уронили их с карабина, когда его защелкните. к петле для ремня или снаружи походного рюкзака.

Покупка: 3 $

Брелок-карабин Leatherman

Этот простой карабин из нержавеющей стали от бренда, который первым создал складной многофункциональный инструмент в том виде, в котором мы его знаем сегодня, может безопасно и надежно переносить ваши ключи, инструменты и даже фонарик-брелок. Но у него также есть несколько альтернативных функций. Во-первых, он поставляется со встроенным открывалкой для бутылок. И еще есть слот для шестигранной отвертки. Хотя это, конечно, не заменит ту старую Leatherman Wave, которую вы носите с собой, но это определенно достойный карабин.

Покупка: $ 10

Брелок-карабин Iron and Glory Deluxe

Если вам нравится носить с собой какие-то подручные инструменты, такие как нож, пила и фонарик, но вы просто не думаете, что сможете справиться с ними в кармане, то это вполне может быть брелок-карабин для вас. . В его конструкцию встроены все три вышеупомянутых инструмента. Нож и пила изготовлены из нержавеющей стали, а фонарик оснащен светодиодным излучателем. На этом карабине можно даже бесплатно выгравировать три буквы, если вы купите одну.

Покупка: $ 25

Брелок-карабин Nomad Lightning

На данный момент все понимают, как больно оставаться без зарядного устройства, когда ваш телефон почти разряжен. Что ж, если вы раскачиваете брелок-карабин Nomad, вам не о чем беспокоиться. Этот удобный высокотехнологичный EDC-адаптер отличается элегантным дизайном, который включает скрытый кабель Lightning (извините, пользователи не iPhone) и USB-разъем. Он позволяет заряжать телефон в любом месте, где есть порт питания USB. А поскольку он сделан из поликарбоната инженерного класса от Bayer и высококачественной стали, вам не нужно беспокоиться о том, что он слишком хрупкий для повседневного использования.

Покупка: $ 30

KeyBiner Брелок-карабин

Что нам нравится в KeyBiner, так это то, что он сочетает в себе удобство переноски карабина с организацией органайзера для ключей. Это означает, что, когда вы загружаете его обычным набором ключей, вам не нужно беспокоиться о том, что они все время дребезжат. Они даже пошли дальше и позаботились о том, чтобы в дизайне не было острых краев, поэтому вам не нужно беспокоиться о том, чтобы не зацепить его за одежду.И, что лучше всего, он также может использоваться как открывалка для бутылок, отвертка, шестигранный ключ и многое другое. Так что если вам нужно открыть свое любимое пиво или просто закрутить винты, этот брелок с карабином поможет вам.

Покупка: $ 35

Брелок-карабин Handgrey Bauhaus C50

Как вы могли догадаться по названию, этот карабин был разработан в соответствии с принципами дизайнерского движения Баухауса. Для тех, кто не знаком, главный принцип Баухауза состоит в том, что нет различия между формой и функцией.Таким образом, этот карабин одновременно минималистичен и инклюзивен по своему дизайну. Он изготовлен из цельного куска титана прямоугольной формы с пружиной затвора, встроенной в корпус. Это означает, что нет петель или отдельных частей, которые можно сломать. Тем не менее, он по-прежнему имеет классический дизайн карабина и, следовательно, обладает всеми традиционными преимуществами.

Покупка: $ 39

Брелок-карабин Oakley Metal Works

Хотя они, безусловно, наиболее известны своими солнцезащитными очками, они не являются единственной целью Oakley (на самом деле, это даже не то, с чего они начинали).Их универсальность как бренда демонстрирует их брелок-карабин. Этот брелок имеет дизайн, очень напоминающий карабин для лазанья, с кованым воротником с винтовым замком для надежного закрытия. В нем также есть встроенная открывалка для бутылок и отдельное отверстие для ключей, поэтому ваши ключи никогда не упадут только потому, что дверца открыта. Но пусть вас не обманывает этот стиль, он никоим образом не предназначен для скалолазания.

Покупка: $ 55

Ti2 Брелок-карабин Halo

Этот карабиновый брелок, названный так, как мы предполагаем, был назван из-за сходства с технологией из одноименной серии видеоигр, является плодотворным совместным усилием выдающихся дизайнеров Майка Бонда и Джеспера Вокснэса.

Брелок оснащен цветным ЖК-экраном. Связь двусторонняя, есть режим энергосбережения. 7 зон охраны постоянно отслеживаются, состояние системы отображается на пиктограммах.