СТС

Компания «СТС» специализируется на производстве и продаже всех видов кабелей, а также на поставках оборудования для СКС и сетей проводной связи.Основной ассортимент продукции вы найдете в «Каталоге», информацию об акциях и новинках – в «Новостях», полезную информацию – в «Советах». Телефоны и адреса специалистов компании «СТС» — в разделе «Контакты».

Высокое качество и надежность

Мы предоставляем 100% входной контроль качества и пожизненную гарантию на продукцию собственного производства (торговая марка «КТ»).

Надежное партнерство

Компания «СТС» более 20-ти лет (с 1992 года) работает на

калининградском рынке. Наши клиенты — операторы и инсталляторы связи,

строительные компании, заводы, порты, банки, супермаркеты, специализированные

аудио-, видео- и компьютерные магазины, производители электронной техники –

всегда уверены в качестве поставляемого оборудования и в четком соблюдении

сроков.

Специалисты компании «СТС» помогут подобрать для вашей техники оптимальное телекоммуникационное оборудование и кабели.

Приобретая продукцию компании «СТС», вы всегда уверены в ее надежности!

Группа компаний «СТС» создана в 1992 году. Основные виды деятельности:

1. Производство:

-медные аудио, видео и мультимедиа цифровые и аналоговые соединительные шнуры. Мы предоставляем пожизненную гарантию на продукцию собственного производства, реализуемую под торговой маркой «КТ»;

-изготовление на заказ любых соединительных кабелей для любой аппаратуры. Аудио и видео кабели, технологические шнуры и кабели специального назначения для работы в агрессивной среде;

-производство оптических патч-кордов. При содействии партнеров компании Tyco Electronics внедрена технология поточного производства оптических патч-кордов постоянно высокого качества.

2. Оптовые поставки:

-кроссовое телекоммуникационное оборудование для СКС и сетей проводной связи;

-судовые, пусковые и тяговые аккумуляторы для наземного транспорта, промышленные аккумуляторы резервного питания систем автоматики, сигнализации и связи;

-19” IT и токораспределительные шкафы и стойки, оборудование для серверных комнат, UPS от 2,5 кВт;

-телекоммуникационные, интерфейсные, высокочастотные, акустические и сигнальные кабели;

-приборы и инструменты для монтажа и обслуживания вычислительных сетей связи и управления;

Наши клиенты: операторы и инсталляторы связи, строительные компании, заводы, порты, банки, супермаркеты специализированные аудио, видео и компьютерные магазины, производители электронной техники и др.

Как только новые разработки в сфере телекоммуникации выходят на рынок, они появляются на нашем складе. Мы обеспечиваем 100% входной контроль качества и предоставляем пожизненную гарантию на продукцию собственного производства, реализуемую под торговой маркой «КТ».

Покупая наш товар, вы приобретаете уверенность в отсутствии проблем при его реализации или дальнейшей эксплуатации.

Новый закон о правах, СТС и ПТС в 2021 году

Открыть содержаниеНе так давно в формы свидетельства о регистрации и паспорта транспортного средства были внесены изменения, чтобы приспособить эти документы под современные реалии и требования. Теперь же МВД придумало ещё одни нововведения, которые теперь коснутся также и водительских прав. О том, что за поправки вносятся, откуда взялся новый закон и нужно ли менять все эти документы рядовому водителю в 2021 году, рассказываем в статье.

Что за новый закон с 1 декабря 2020?

Правильно будет называть его не законом, так как формально это Приказ – Приказ МВД России №676. Он вводит изменения в другие нормативные акты:

Он вводит изменения в другие нормативные акты:

- Приказ МВД №365 Об образце водительского удостоверения,

- Приказ №267 О документах, идентифицирующих транспортное средство,

- и ещё в 3 регламента о предоставлении госуслуги по выдаче СТС, свидетельства о соответствии конструкции и по регистрации транспортных средств.

Данный правовой акт был разработан в ведомстве ещё 28 сентября 2020 года, опубликован на Портале официального опубликования 20 ноября, а в силу изменения вступают с 1 декабря 2020 года. По состоянию на 10 Марта 2021 года он является официально действующим.

В основном, поправки касаются следующих данных:

- в водительские права добавляется всего одна строчка с их наименованием,

- в СТС будут указываться некоторые дополнительные данные (в том числе возвращается мощность двигателя и будут учтены исключительные случаи, когда не установлена дата выпуска автомобиля и другие),

- примерно такие же изменения, как и в свидетельство о регистрации, будут внесены и в ПТС.

Зачем это?

В самом новом Приказе указывается, что эти изменения вводятся в угоду Конвенции о дорожном движении, а также Указа Президента РФ №711 и недавнего нового Федерального закона о регистрации ТС.

Однако, на самом деле, поправки вносятся в силу и других требований тоже:

- с 1 ноября 2020 года ввели электронные ПТС,

- водительские права на сегодняшний день не соответствуют международным стандартам (и здесь отсылка на Конвенцию оправдана).

Собственно изменениями в Приказе формы нового водительского удостоверения, СТС и ПТС приведены в соответствие с нововведениями в других правовых актах (электронные ПТС, к примеру).

Что нового в документах?

Итак, изменения преимущественно косметически, и для рядового водителя практически незаметны и не нужны ему. Но давайте рассмотрим основные из них!

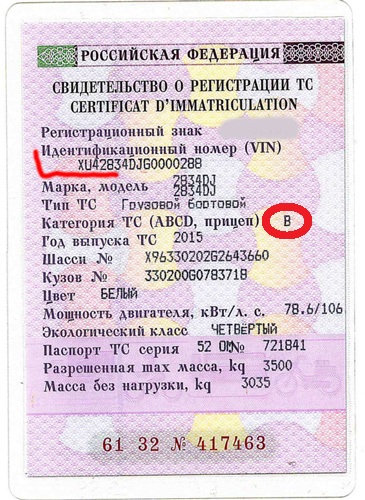

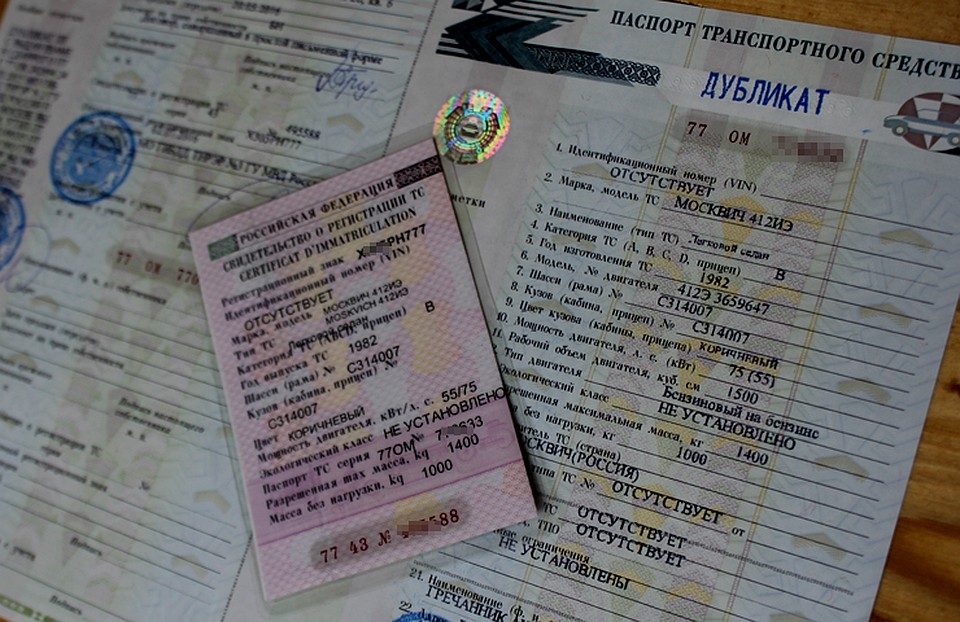

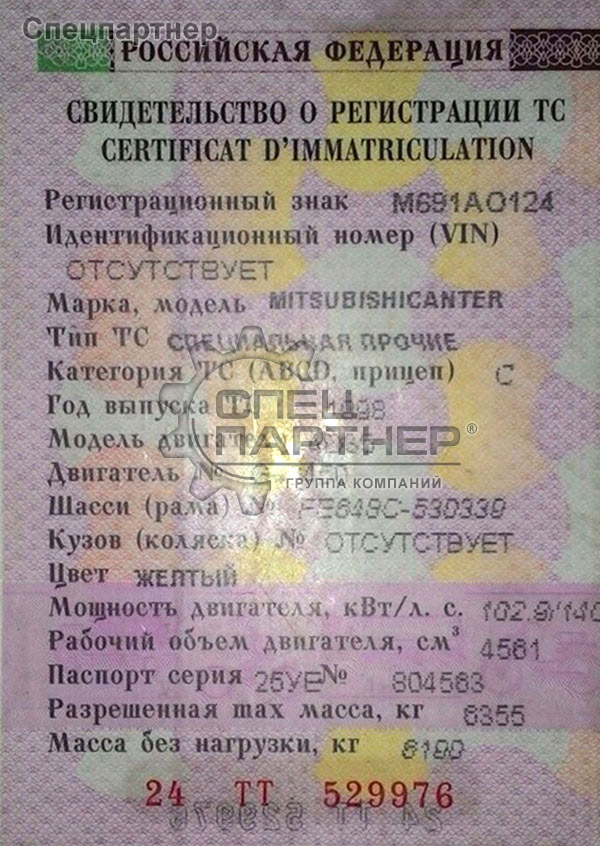

Свидетельство о регистрации

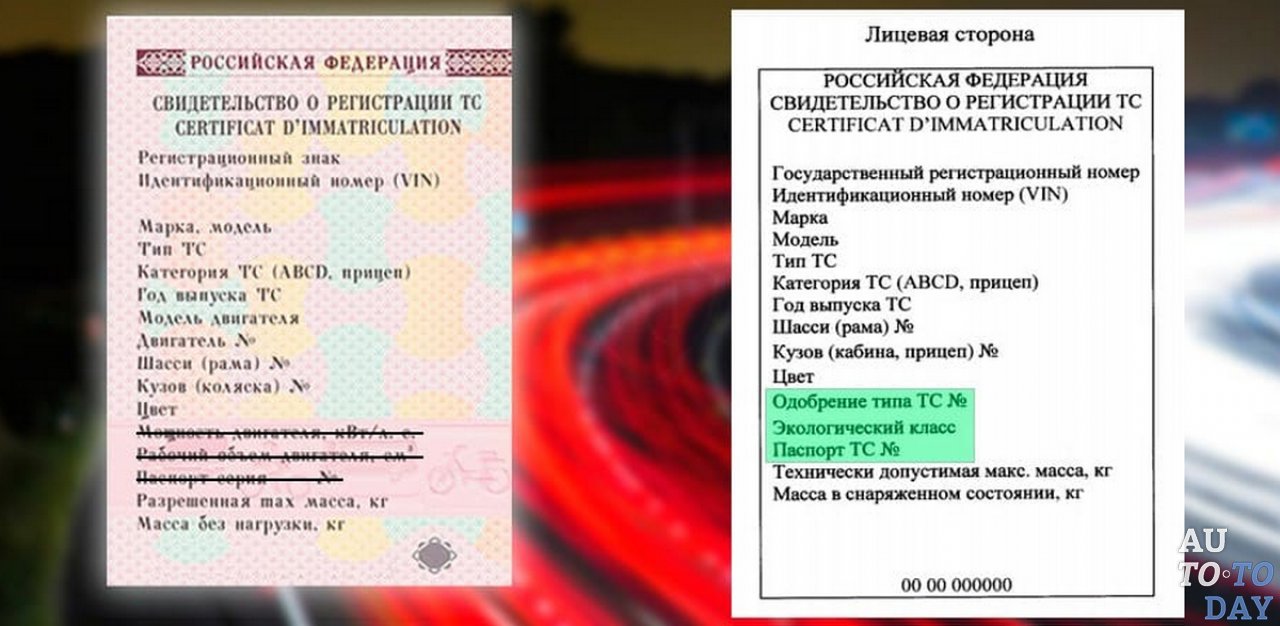

У СТС совсем немного обновляется форма документа. Вот так она будет выглядеть официально по новому «закону»:

Вот так она будет выглядеть официально по новому «закону»:

Лицевая (слева) и оборотная (справа) стороны нового СТС с 1 декабря 2020 года

А теперь главное – эти поправки вносятся в Приказ №267 о форме свидетельства, который уже действует официально более года. И попробуйте найти отличия новой и старой формы СТС! Не нашли? И мы не нашли, кроме более крупного шрифта на оборотной стороне в 2 строчках.

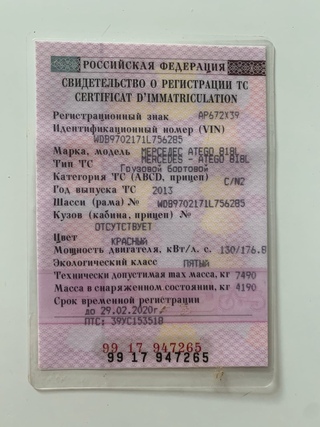

Но в новых изменениях теперь дополнительно регламентируется ряд нестандартных случаев:

- будет указываться срок окончания временной регистрации автомобиля,

- в ряде случаев будет указываться мощность двигателя,

- среди возможных указываемых в СТС основных цветов к белому, жёлтому, коричневому, красному, оранжевому, фиолетовому, синему, зелёному, чёрному добавился ещё один – серый,

- зато другой цвет теперь в свидетельстве нельзя указывать,

- в особых отметках теперь не обязательно вносить сведения о том, что авто оборудовано спецсигналами.

А среди иных сведений в свидетельстве о регистрации теперь возможно указание следующих данных:

- информация о выдаче свидетельства о соответствии в случае зарегистрированных изменений в конструкцию автомобиля,

- о наличии таможенных ограничений,

- об уникальном номере устройства для вызова экстренных служб (новоявленная система ГЛОНАСС в новых автомобилях),

- о наличии маркировки, которая была внесена после выпуска в обращение машины,

- о проверках, которые были ранее проведены МВД,

- о количестве сидячих мест, кроме места водителя (для некоторых грузовых автомобилей и автобусов),

- ФИО собственника авто, если (если владелец не является собственником – например, при лизинге или аренде).

Среди одних из самых интересных поправок в свидетельстве – это название цвета. Выше мы привели список возможных, которые могут указываться в СТС. Таким образом, если ваш автомобиль розовый, то в документе будет написано «красный».

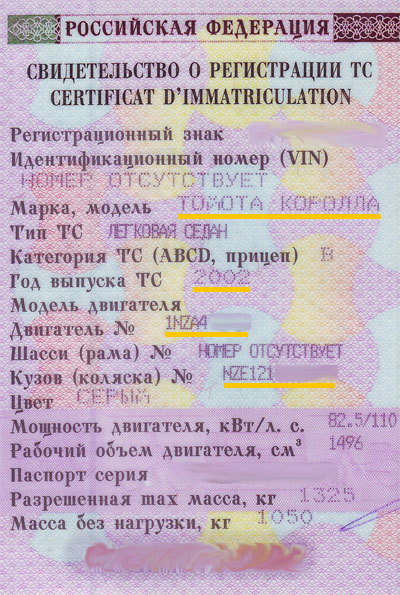

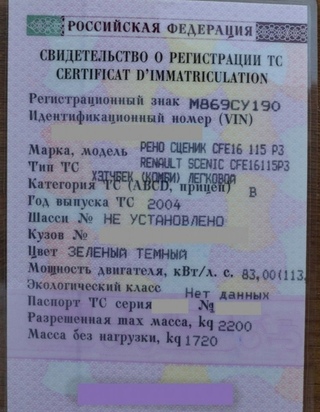

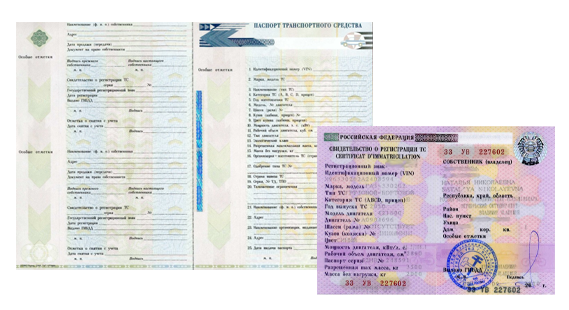

ПТС

Собственно, образец паспорта транспортного средства тоже остался практически неизменным. Вот так он будет выглядеть с 1 декабря 2020 года:

Среди новых требований приведём самые главные:

- если в ПТС автомобиля юридического лица была допущена ошибка, то исправления должны заверяться подписью директора (или другого уполномоченного лица) и печатью организации,

- также в паспортах меняются требования к цветам – теперь сотрудник МРЭО ГИБДД не может придумывать его самостоятельно, а выбирать из перечисленных,

- если машиной владелец юрлицо на договоре аренды, то будет указываться настоящий собственник,

- в строке №14 указывается максимально допустимая масса автомобиля,

- а в строке №15 – информация о снаряжённой массе,

- кроме того, в ПТС вносятся все те же изменения, что перечислены выше касательно новой формы и требований к свидетельству о регистрации.

Впрочем, новые поправки именно в форму паспортов автомобилей будут наименее заметны для автовладельцев новых автомобилей, потому как сейчас повсеместно введены электронные ПТС.

Водительские права

А в этом документе изменений меньше всего. Если быть точнее, то оно всего одно – теперь в заголовке «Водительское удостоверение» в 2021 году будет красоваться эта надпись, переведённая также на французский язык (а не только на английский).

Таким образом, в самом верху лицевой стороны прав будут 3 надписи:

- водительское удостоверение,

- Permis de Conduire,

- Driving License.

А сам образец нового в/у выглядеть по новым правилам следующим образом:

Когда вступает в силу новый закон?

Дата вступления в силу Приказа №676 составляет по общему правилу 10 дней со дня его официального опубликования. Опубликование это самое произошло 20 ноября 2020 года. Следовательно, новые правила, формы и требования к документам обретут законную силу с 1 декабря 2020 года.

Нужно ли мне менять документы?

Нет. Хотя, Приказы МВД имеют полноценную юридическую силу, они не вводят обязанности для граждан автоматически. Если быть точнее, то новые требования и формы документов не требуют замены текущих, потому как в самом Приказе №676 не указано таковое.

Более того, у вас, возможно, водительское удостоверение уже на 3 языках – некоторое время в ГИБДД выдавали их при замене в качестве экспериментов.

А ещё новые формы СТС обязательны для повсеместного введения только с 1 января 2025 года. Но и после этой даты у вас не появляется автоматически обязанность менять свидетельство, конечно же. Это просто означает, что старые бланки, если они не закончатся в регистрационных подразделениях к тому времени, будет запрещено выдавать водителям при совершении теми регистрационных действий.

№ | Объекты взимания сборов | Госпошлина | |

1 | За регистрацию автотранспорта | ||

выдача гос. | 2000 | 2850 | |

Выдача свидетельства о регистрации ТС | 500 | ||

Внесение изменений в ПТС | 350 | ||

| За регистрацию автотранспортных средств с выдачей ПТС | ||

выдача гос. регистрационных знаков | 2000 | 3300 | |

Выдача свидетельства о регистрации ТС | 500 | ||

Выдача ПТС | 800 | ||

2 | За регистрацию мототранспортных средств и прицепов | ||

выдача гос. | 1500 | 2350 | |

Выдача свидетельства о регистрации ТС | 500 | ||

Внесение изменений в ПТС | 350 | ||

| За регистрацию мототранспортных средств и прицепов, с выдачей ПТС | ||

выдача гос. регистрационных знаков | 1500 | 2800 | |

Выдача свидетельства о регистрации ТС | 500 | ||

Выдача ПТС | 800 | ||

3 | Выдача документов взамен утраченных или пришедших в негодность | ||

| Паспорт транспортного средства | 1300 | |

Выдача свидетельства о регистрации ТС | 500 | ||

Выдача ПТС | 800 | ||

| Свидетельство о регистрации ТС |

| 850 |

Внесение изменений в ПТС | 350 | ||

Выдача свидетельства о регистрации ТС | 500 | ||

4 | Выдача государственных регистрационных знаков взамен утраченных или пришедших в негодность | ||

| Государственные регистрационные знаки на автомобиль | 2850 | |

| Выдача гос. | 2000 | |

| Выдача свидетельства о регистрации ТС | 500 | |

| Внесение изменений в ПТС | 350 | |

| Государственные регистрационные знаки на мотоцикл или прицеп | 2350 | |

| Выдача гос.рег.знака | 1500 | |

| Выдача свидетельства о регистрации ТС | 500 | |

| Внесение изменений в ПТС | 350 | |

5 | За перерегистрацию в связи с изменением регистрационных данных | ||

| Внесение изменений в ПТС | 350 | 850 |

| Выдача свидетельства о регистрации ТС | 500 | |

| За перерегистрацию в связи с изменение регистрационных данных с выдачей ПТС | ||

| Выдача свидетельства о регистрации ТС | 500 | 1300 |

| выдача ПТС | 800 | |

| за перерегистрацию в связи с изменением регистрационных данных с выдачей регистрационных знаков и ПТС на автомобиль | ||

| Выдача свидетельства о регистрации ТС | 500 | 3300 |

| Выдача ПТС | 800 | |

| Выдача гос. | 2000 | |

| За перерегистрацию в связи с изменением регистрационных знаков на автомобиль | ||

| Выдача свидетельства о регистрации ТС | 500 | 2850 |

| Внесение изменений в ПТС | 350 | |

| Выдача гос.рег. знака | 2000 | |

| За перерегистрацию в связи с изменением регистрационных данных с выдачей регистрационных знаков и ПТС на мототранспортные средства и прицепы | ||

| Выдача свидетельства о регистрации ТС | 500 | 2800 |

| Выдача ПТС | 800 | |

| Выдача гос. | 1500 | |

| За перерегистрацию в связи с изменением регистрационных данных с выдачей регистрационных знаков на мототранспортные средства и прицепы | ||

| Выдача свидетельства о регистрации ТС | 500 | 2350 |

| Внесение изменений в ПТС | 350 | |

| Выдача гос.рег. знака | 1500 | |

6 | За временную регистрацию по месту пребывания | ||

| Выдача свидетельства о регистрации ТС | 500 | 850 |

| Временная регистрация | 350 | |

| Временная регистрация автомобиля с выдачей свидетельства о регистрации и гос. | 2850 | |

| Выдача свидетельства о регистрации ТС | 500 | |

| Временная регистрация | 350 | |

| Выдача гос.рег. знаков | 2000 | |

| Временная регистрациямототранспортного средства и прицепа |

| 2350 |

| Выдача свидетельства о регистрации ТС | 500 | |

| Временная регистрация | 350 | |

| Выдача гос. | 1500 | |

7 | Снятие с учета с выдачей знаков «Транзит» и ПТС на автомобили,мототранспортные средства и прицепы (в связи с убытием за пределы Российской Федерации): | ||

| На металлической основе для автомобилей | 2100 | |

| Знаки «Транзит» | 1600 | |

| Выдача св-ва о регистрации ТС | 500 | |

| На металлической основе для мототранспортных средств и прицепов | 1300 | |

| Знаки «Транзит» | 800 | |

| Выдача св-ва о регистрации ТС | 500 | |

8 | Выдача свидетельства о соответствии конструкции ТС | 800 | |

Para-Transit> Home

Что такое STS Service?

В соответствии с Законом об американцах с ограниченными возможностями (ADA) CATS предлагает услуги паратранзита лицам, которые из-за инвалидности (физической, когнитивной или зрительной) не могут получить доступ к автобусам с фиксированными маршрутами. ADA определяет право на дополнительную услугу Paratransit в 49 CFR Раздел 37.123 федеральных правил. Специальная транспортная служба CATS (STS) управляет системой паратранзита, которая представляет собой заранее запланированную групповую поездку из пункта отправления в пункт назначения.

ADA определяет право на дополнительную услугу Paratransit в 49 CFR Раздел 37.123 федеральных правил. Специальная транспортная служба CATS (STS) управляет системой паратранзита, которая представляет собой заранее запланированную групповую поездку из пункта отправления в пункт назначения.

Schedule My Trip

В настоящее время проводится техническое обслуживание системы. За помощью обращайтесь в STS по телефону 704-336-2637.

Что такое зона обслуживания STS?

Служба STS действует в соответствии с законом ADA, который гарантирует все поездки в пределах зоны обслуживания системы. Зона обслуживания STS определяется как площадь до мили по обе стороны от существующего фиксированного или местного автобусного маршрута. Услуга доступна в те же дни и часы, что и фиксированный маршрут в этом районе.

Вы можете получить разрешение на получение услуги STS, даже если вы проживаете за пределами зоны обслуживания. При таких обстоятельствах вас должны будут встретить и высадить в месте, которое находится в пределах мили от зоны обслуживания.

Когда CATS вносит изменения в уровень обслуживания для фиксированных маршрутных автобусов, это может повлиять на зону обслуживания impact мили ADA для пассажиров STS. Когда эти изменения происходят, они могут повлиять на вашу способность получать наши услуги по месту жительства или в желаемом месте высадки.

Как определяется право на участие?

Если у вас есть инвалидность, которая не позволяет вам пользоваться маршрутным автобусом, некоторые или все поездки могут иметь право на услугу STS paratransit.

Право на участие определяется тремя факторами:

1. Ваша способность добираться до автобусной остановки и обратно

2. Ваша способность садиться в автобус и выходить из него

3. Ваши когнитивные способности ориентироваться в автобусе с фиксированным маршрутом. система

Операционные проблемы, которые не используются для определения права на STS, включают:

1.Возраст

2. Расстояние до автобусной остановки и от нее

3. Отсутствие автобусного сообщения в районе

Отсутствие автобусного сообщения в районе

4. Переполненные автобусы

Заполнение заявки

Лица, желающие подать заявку на STS, могут получить заявку через по почте, факсу или через Интернет. Чтобы получить заявку по почте или факсу, позвоните в STS по телефону 704-336-2637 или загрузите заявку и инструкции.

В заявлении вам нужно будет описать вашу инвалидность и то, как она влияет на вашу способность пользоваться услугой фиксированного маршрута CATS.Убедитесь, что на ВСЕ вопросы даны ответы и что лист профессиональной проверки (стр. 11 заявки) подписан. Если ваше заявление не заполнено, оно будет вам возвращено. Заполнив заявку, вы можете отправить ее по адресу:

Special Transportation Services

901 North Davidson Street

Charlotte NC 28206

Или вы можете отправить заполненное заявление по факсу в STS по следующему номеру: 704-336- 5119.

После того, как STS получит ваше заявление, с вами могут связаться, чтобы назначить встречу для личного собеседования и, возможно, функциональной оценки.

После завершения собеседования и оценки вы будете считаться:

- Имеющим право участвовать в STS

- Соответствующим условиям или

- Не имеющим права кататься на STS

Тем, кто считается имеющим право кататься на STS, будет отправлено письмо письмо-определение, подтверждающее их сертификацию и право на использование услуги CATS ‘STS.

Кандидаты, признанные неприемлемыми или отвечающими условиям, могут обжаловать свою оценку.Для рассмотрения апелляций создана независимая комиссия, в состав которой входят лица с ограниченными возможностями.

В зависимости от характера вашей инвалидности STS может также потребовать, чтобы вы были сертифицированы специалистом по функциональной оценке, что вы не можете пользоваться автобусами с фиксированными маршрутами CATS. Персонал STS сообщит вам, потребуется ли эта оценка. Новые правила ADA требуют, чтобы STS перевозила людей с ограниченными возможностями, которые:

- не могут сесть, ехать или выйти из доступного автобуса без чьей-либо помощи, кроме оператора лифта или другого посадочного устройства, или

- являются могут садиться, ездить и выходить из доступного автобуса, но нуждаются в транспортировке в то время, когда такой автобус не используется на маршруте, или

- Имеют определенное состояние, связанное с нарушением функций, которое не позволяет им добраться до или из автобуса остановка.

СТС — СТС

«Я познакомился с STS, когда мой первый ребенок пошел в школу в 2010 году. Честно говоря, было немного сложно отправить моего малыша в автобусе. Но я должен вам сказать, что первый день был последним днем, когда я почувствовал себя Сомневаюсь и переживаю. Уже на следующий день моя дочь с нетерпением ждала своего «большого желтого автобуса». Прошло 5 лет, и у меня не было ни одного плохого дня с СТС. Поездка прошла гладко… 🙂 Как родитель, я уверен, что мои дети в надежных руках ».

Ирам Ризви — родитель

«Я хотел бы поблагодарить Нур (автобус № 13) и женщину-помощницу в автобусе за то, что лифт моей дочери в школу и обратно стал приятным и безопасным путешествием. Когда я бросаю или забираю свою дочь с автобусной остановки, они всегда вежливы и вежливы и являются ценным достоянием вашей компании. «

«

Пол Дуглас — родитель

«Будучи отцом, я, безусловно, беспокоюсь о безопасности своего ребенка, когда речь идет о поездке в школьном автобусе. Тем не менее, транспорт STS, предоставленный для школы моего сына, очень удобен, эффективен и обучен, чтобы безопасно подбирать и перевозить детей. Я уверен, что мой сын в безопасности в транспорте СТС ».

Т. Мэтью Варгезе — родитель

«У нас был хороший опыт, мои дети до сих пор об этом говорят! Спасибо за бесплатные подарочные корзины и ваучеры, так как они очень полезны для наших детей во время летних каникул и заставляют их развлекаться и быть занятыми.Ваш персонал был очень добрым и услужливым. Большое спасибо, мы надеемся посетить и будущие мероприятия ».

Fouzia Begum — родитель

Школьные автобусы STS обеспечивают безопасное ежедневное путешествие наших учеников в школу и обратно. Родители могут отслеживать автобус своего ребенка и уверены, что системы видеонаблюдения контролируют безопасность детей. Водитель и опекун автобуса для каждого маршрута стали частью поездки на студенческом автобусе, что привело к установлению доверительных отношений между школой и родительским сообществом WPS.

Родители могут отслеживать автобус своего ребенка и уверены, что системы видеонаблюдения контролируют безопасность детей. Водитель и опекун автобуса для каждого маршрута стали частью поездки на студенческом автобусе, что привело к установлению доверительных отношений между школой и родительским сообществом WPS.

Сара О’Реган — директор начальной школы Gems Wellington

IRCv3 Strict Transport Security — IRCv3

Описание

Strict Transport Security (STS) — это механизм, который позволяет серверам объявлять политику, согласно которой клиенты должны подключаться к ним только через безопасное соединение.

Политика сообщается клиентам через возможность STS и должна обрабатываться клиентом во время согласования возможностей.

Название возможности STS — sts .

Значение возможности определяет продолжительность, в течение которой клиент ДОЛЖЕН безопасно подключаться к серверу (используя TLS, также известный как SSL), и номер порта, который следует использовать для безопасных подключений.

ДОЛЖНЫ использовать достаточную проверку сертификата, чтобы гарантировать безопасность соединения без каких-либо ошибок. Это может включать проверку на соответствие пакету корневого сертификата системы или указанному пользователем доверительному корню.

В серверном программном обеспечении эта возможность ДОЛЖНА быть доступна в качестве дополнительной настройки конфигурации.У администраторов сервера могут быть веские причины не включать его.

Детали

При включении возможность имеет ОБЯЗАТЕЛЬНОЕ значение: список токенов, разделенных запятыми (, ) (0x2C). Каждый токен состоит из ключа, к которому может быть прикреплено значение. Если есть присоединенное значение, оно отделяется от ключа знаком равенства ( = ) (0x3D). То есть <ключ> [= <значение>] [, <ключ2> [= <значение2>] [, <ключN> [= <значениеN>]]] .Ключи, указанные в этом документе, ДОЛЖНЫ встречаться не более одного раза.

Клиенты ДОЛЖНЫ игнорировать каждый токен с ключом, который они не понимают.

Политика STS состоит из нескольких частей:

- Политика обновления , выраженная через ключ порта

через незащищенное соединение. ТРЕБУЕТСЯ - Политика сохраняемости , выраженная через ключ продолжительности

через безопасное соединение. ТРЕБУЕТСЯ - Политика предварительной загрузки , выраженная с помощью ключа предварительной загрузки

через безопасное соединение. ДОПОЛНИТЕЛЬНО

См. Спецификацию согласования возможностей для получения дополнительной информации о возможностях со значениями.

Механизм

Когда клиент видит политику обновления STS по небезопасному соединению, он ДОЛЖЕН сначала установить безопасное соединение (см. Ключ порта ) и подтвердить, что присутствует политика сохранения STS.

После того, как клиент установил безопасное соединение и подтвердил наличие политики сохранения STS, он ДОЛЖЕН использовать только безопасный транспорт для подключения к серверу по запрошенному имени хоста в будущем, пока не истечет срок действия политики (см. Продолжительность действия

Продолжительность действия ключ).После проверки политики сохранения STS клиенты ДОЛЖНЫ отказаться от подключения, если безопасное соединение не может быть установлено с сервером по какой-либо причине в течение срока действия политики.

Если безопасное соединение успешно, но политика сохранения STS отсутствует, клиент ДОЛЖЕН продолжать использовать безопасное соединение для этого сеанса. Это позволяет серверам обновлять клиентские соединения без принятия более постоянной политики STS.

Клиенты НЕ ДОЛЖНЫ запрашивать эту возможность с CAP REQ .Серверы МОГУТ ответить сообщением CAP NAK , если клиент запрашивает эту возможность.

МОГУТ сообщать об изменениях в своей политике сохраняемости STS с помощью команды CAP NEW , предоставляемой командой cap-notify или версией CAP 302 . Клиенты ДОЛЖНЫ хранить или обновлять политику STS для имени хоста сервера с безопасным подключением, если они получают уведомление о новых возможностях STS.

НЕ ДОЛЖНЫ отправлять CAP DEL для отключения этой возможности, а клиенты ДОЛЖНЫ игнорировать любые попытки сделать это.Механизм отключения политики сохранения STS описан в ключевом разделе продолжительность .

Порт

ключЭтот ключ указывает номер порта для безопасного соединения. Значение этого ключа ДОЛЖНО быть единственным номером порта.

Если клиент еще не надежно подключен к серверу на запрошенном имени хоста, он ДОЛЖЕН закрыть незащищенное соединение и безопасно повторно подключиться к указанному порту.

Чтобы принудительно применить политику обновления STS, серверы ДОЛЖНЫ отправлять этот ключ клиентам с небезопасным подключением.Серверы МОГУТ отправлять этот ключ клиентам с безопасным подключением, но он будет проигнорирован.

Продолжительность

ключ Этот ключ используется в защищенных соединениях, чтобы указать, как долго клиенты ДОЛЖНЫ продолжать использовать безопасные соединения при соединении с сервером по запрошенному имени хоста. Значение этого ключа ДОЛЖНО быть задано как одно целое число, которое представляет количество секунд до истечения срока действия политики сохранения.

Значение этого ключа ДОЛЖНО быть задано как одно целое число, которое представляет количество секунд до истечения срока действия политики сохранения.

Чтобы обеспечить соблюдение политики сохранения STS, серверы ДОЛЖНЫ отправлять этот ключ клиентам, подключенным к безопасному соединению.Серверы МОГУТ отправлять этот ключ всем клиентам, но клиенты с небезопасным подключением ДОЛЖНЫ игнорировать его.

Клиенты ДОЛЖНЫ сбрасывать время истечения срока действия политики STS для запрошенного имени хоста каждый раз, когда по безопасному соединению принимается действительная политика сохранения с ключом длительностью .

Значение duration = 0 указывает на отключенную политику сохранения STS с немедленным истечением срока действия. Это значение МОЖЕТ использоваться серверами для удаления ранее установленной политики.

По истечении срока действия политики сохранения STS клиенты МОГУТ продолжать безопасно подключаться к серверу с запрошенным именем хоста, но им больше не требуется упреждающее обновление небезопасных подключений. Клиенты ДОЛЖНЫ по-прежнему соблюдать любые политики обновления STS, возникающие при истечении срока действия или отключении политики постоянства.

Клиенты ДОЛЖНЫ по-прежнему соблюдать любые политики обновления STS, возникающие при истечении срока действия или отключении политики постоянства.

Шпонка

с предварительным натягом ШпонкаЭтот ДОПОЛНИТЕЛЬНЫЙ ключ, если он присутствует в защищенном соединении, указывает, что сервер согласен на включение в списки предварительной загрузки STS. Если у него есть значение, оно ДОЛЖНО игнорироваться.

СерверыМОГУТ отправлять этот ключ всем клиентам, но клиенты с небезопасным подключением ДОЛЖНЫ игнорировать его.

Поставщики списка предварительной загрузки ДОЛЖНЫ рассматривать хосты для включения только после проверки безопасности их соединения и обеспечения наличия действующей политики STS с ключом предварительной загрузки .Это позволяет администраторам сети IRC отказаться от включения в списки предварительной загрузки.

ДОЛЖНЫ быть готовы предложить безопасные соединения в течение длительного времени при включении политики предварительной загрузки. Своевременное удаление имен хостов из списков предварительной загрузки может оказаться невозможным.

Своевременное удаление имен хостов из списков предварительной загрузки может оказаться невозможным.

ДОЛЖНЫ учитывать продолжительность политики сохранения STS и МОГУТ устанавливать минимальные требования к продолжительности до включения. Клиенты, использующие списки предварительной загрузки, ДОЛЖНЫ учитывать, как их цикл выпуска соотносится с любыми требованиями к продолжительности, установленными поставщиками списков.

Указание имени сервера

Перед объявлением политики сохранения STS через безопасное соединение серверы ДОЛЖНЫ проверить, было ли имя хоста, предоставленное клиентами, например, через TLS Server Name Indication (SNI), внесено администраторами в белый список конфигурации сервера.

Если для соединения не было предоставлено имя хоста, НЕ СЛЕДУЕТ объявлять политику сохранения STS.

Это позволяет администраторам сервера сохранять контроль над тем, какие имена хостов поддерживают STS, если сервер доступен на нескольких именах хостов. Возможно, что сервер использует групповой сертификат или сертификат с альтернативными именами субъектов, но его администраторы хотят рекламировать STS только для подмножества его имен хостов.

Возможно, что сервер использует групповой сертификат или сертификат с альтернативными именами субъектов, но его администраторы хотят рекламировать STS только для подмножества его имен хостов.

Возьмем, к примеру, сервер, представляющий подстановочный сертификат для * .example.net . Имена хостов irc.example.net , example.net , www.example.net и test.example.net все указывают на один и тот же IP-адрес. Администраторы сервера могут пожелать включить STS только для IRC .example.net , но никакого другого имени хоста.

IRCd ДОЛЖНО позволять настраивать каждую часть политики STS для каждого имени хоста. Это позволяет администраторам сервера, например, включить сохранение STS для всех имен хостов, но включить политику предварительной загрузки только для их подмножества.

Проверка имени хоста SNI недоступна для небезопасных подключений, поэтому может оказаться невозможным настроить политику обновления переменных для нескольких имен хостов с общим IP-адресом.

Истечение срока действия переноса при отключении

IRC-соединения могут быть долговечными.Связи, которые длятся более месяца, не редкость. Когда клиент активирует политику сохранения STS для имени хоста в долгоживущем соединении, время истечения может быть достигнуто к моменту закрытия соединения. Однако на сервере все еще может действовать политика STS.

Чтобы избежать преждевременного истечения срока действия политики STS, клиенты ДОЛЖНЫ изменить время истечения срока действия при закрытии соединений. Новое время истечения срока действия рассчитывается путем добавления продолжительности политики, объявленной в последний раз сервером, ко времени закрытия соединения.

Общие соображения безопасности

Этот раздел не является нормативным.

Удаление полиса STS

Злоумышленник может удалить значение порта STS из начального соединения, установленного через небезопасное соединение, до того, как политика будет кэширована клиентом. Это представляет собой загрузочную MITM-уязвимость («человек посередине»).

Это представляет собой загрузочную MITM-уязвимость («человек посередине»).

могут решить снизить этот риск, реализовав такие функции, как объявленные пользователем и предварительно загруженные политики STS.

Отказ в обслуживании

STS может привести к отказу в обслуживании (DoS) на серверах IRC несколькими способами. Неполный список примеров может включать:

Злоумышленник может внедрить политику STS в незащищенное соединение, что заставляет клиентов повторно подключаться к защищенному порту, находящемуся под контролем злоумышленника. Если это безопасное соединение завершится успешно, для хоста может быть установлена нежелательная политика, которая будет сохраняться на клиентах даже после того, как администратор восстановит контроль над их сервером.

Третья сторона устанавливает имя хоста с DNS, указывающим на сервер, который они не контролируют, и имя хоста не покрывается сертификатом сервера. Эта конфигурация уже не проходит проверку сертификата, но пользователи могут полагаться на нее для небезопасного доступа.

Если администраторы сервера включат STS на сервере, пользователи больше не смогут подключаться с этим именем хоста.

Если администраторы сервера включат STS на сервере, пользователи больше не смогут подключаться с этим именем хоста.Злоумышленник может обманом заставить пользователя объявить ручную политику STS в своем клиенте для незащищенного имени хоста.

Администратор сервера может настроить политику STS для сервера, функции безопасности которого позже будут отключены. Например, их сертификат хоста может истечь без обновления или считается небезопасным из-за недавно открытых наборов слабых шифров.

Эти проблемы не являются уязвимостями самой службы STS, а скорее представляют собой проблемы, связанные с ошибками конфигурации или проблемами, связанными с уязвимыми системами, используемыми другими способами.

Клиенты и серверы могут смягчить многие из этих проблем, приняв такие механизмы, как списки предварительной загрузки, описанные в следующих разделах, посвященных рассмотрению реализации.

Рекомендации по реализации клиента

Этот раздел не является нормативным.

Для повышения уровня защиты пользователей и расширенного управления политиками STS в кэше клиенты могут рассмотреть возможность реализации следующих функций:

Изменение расписания при подключении

В дополнение к изменению расписания истечения срока действия при отключении клиенты также могут периодически изменять расписание истечения срока действия политики при подключении. Это может обеспечить дополнительную защиту, например, в случае внезапного отключения электроэнергии.

Подходящий период для переноса истечения срока действия при подключении может зависеть от продолжительности политики.Например, более длительная политика может потребовать менее частого переноса сроков.

Нет немедленного обращения пользователя за помощью

Если клиенту не удается установить безопасное соединение с именем хоста с активной политикой STS, не должно быть немедленных действий пользователя для обхода сбоя. Клиенты должны рассматривать неспособность установить безопасное соединение с хостом с поддержкой STS как критическую ошибку и не должны предлагать заметный способ небезопасной повторной попытки. Например, пользователю не должно быть представлено диалоговое окно, которое позволяет ему приступить к подключению одним щелчком мыши.Вместо этого от пользователей следует потребовать повторить попытку подключения вручную в более позднее время.

Например, пользователю не должно быть представлено диалоговое окно, которое позволяет ему приступить к подключению одним щелчком мыши.Вместо этого от пользователей следует потребовать повторить попытку подключения вручную в более позднее время.

Этот совет призван избежать обучения пользователей тому, что строгие ошибки безопасности можно игнорировать, и предложить дополнительный уровень защиты от атак типа «злоумышленник в середине».

Политика STS, объявленная пользователем

Клиентымогут рассмотреть возможность разрешения пользователям явно определять политику STS для данного хоста перед любым взаимодействием с хостом. Это может помочь предотвратить уязвимость MITM начальной загрузки, как описано в разделе удаления политики STS.

Удаление или отклонение политики STS

Клиенты могут рассмотреть возможность разрешения пользователям или администраторам отклонять или удалять кэшированные политики STS для каждого хоста в случае, если политика сервера случайно или злонамеренно внедряется в безопасное соединение.

Такая функция должна быть доступна очень осторожно как с точки зрения пользовательского интерфейса, так и с точки зрения безопасности. Удаление или отклонение записи в кеше для известного хоста STS должно быть очень осознанным и хорошо продуманным действием - пользователи, конечно же, не должны к этому привыкать: e.g., просто «щелкнув», чтобы завершить работу. Другими словами, эти функции не должны нарушать раздел о немедленном обращении пользователей.

Рекомендации по реализации сервера

Этот раздел не является нормативным.

Срок действия полиса

Сетевые администраторы должны учитывать, представляет ли продолжительность их политики постоянное значение в будущем или фиксированное время истечения срока действия.

Постоянные значения в будущем могут быть достигнуты путем отправки настроенного количества секунд в ключе длительности при каждой попытке подключения.

Фиксированное время истечения срока действия будет включать динамическое значение продолжительности , вычисляемое при каждой попытке подключения.

должны знать, что фиксированное время истечения срока действия не может быть точно гарантировано в случае, когда клиенты переносят истечение срока действия политики при отключении или периодически во время подключения.

Какой подход выбрать, будет зависеть от ряда соображений. Например, серверу может потребоваться, чтобы его политика STS истекла одновременно с сертификатом имени хоста.В качестве альтернативы серверу может потребоваться, чтобы его политика STS действовала как можно дольше.

Администраторы сервера должны знать о возможности в любой момент установить значение продолжительности = 0 , чтобы отозвать политику STS, если для их серверов больше не разрешены безопасные соединения.

следует рассмотреть возможность использования значения по умолчанию duration = 0 в своих примерах конфигураций. Это потребует от администраторов сервера сознательного выбора срока действия в соответствии со своими конкретными потребностями, а не (возможно, неосознанно) полагаться на произвольное общее значение.

Предложение нескольких серверов IRC на альтернативных портах на одном и том же имени хоста

Политика STS применяется ко всем соединениям с именем хоста. Это может создать проблемы при попытке запустить несколько серверов IRC с общим именем хоста, но с разными портами.

Например, на одном хосте может быть запущен производственный сервер IRC, который объявляет политику STS, а другой небезопасный сервер IRC на другом порту в целях тестирования. Клиенты, поддерживающие STS, потеряют возможность подключиться к тестирующему серверу после того, как для рабочего сервера будет установлена политика STS.

Чтобы избежать этих проблем, серверы могут предлагаться на разных именах хостов, возможно, с использованием поддоменов.

Связь с другими спецификациями

Этот раздел не является нормативным.

Связь с STARTTLS

STARTTLS - это механизм для обновления соединения, которое началось как незащищенное соединение, до безопасного соединения без повторного подключения к другому порту. Это означает, что сервер может предлагать как небезопасные, так и безопасные соединения через один порт для совместимых клиентов за счет более сложных реализаций как на клиентах, так и на серверах.

Это означает, что сервер может предлагать как небезопасные, так и безопасные соединения через один порт для совместимых клиентов за счет более сложных реализаций как на клиентах, так и на серверах.

На практике переключение протоколов в середине потока оказалось достаточно сложным, поэтому лишь небольшое количество клиентов потрудились реализовать STARTTLS.

STS ожидает, что вместо этого серверы будут предлагать порт, который напрямую обслуживает безопасные соединения, и несовместим с серверами, которые предлагают безопасные соединения только через STARTTLS на незащищенном порте.

Связь с возможностями

tls Возможность tls является подсказкой для клиентов, что поддержка безопасного соединения доступна через STARTTLS.

STS - это улучшенное решение, и его следует рассматривать как замену по нескольким причинам.

STS - это не просто подсказка, но требует, чтобы соответствующие клиенты переключились на безопасное соединение.

Это означает, что серверы с закладками обновляются для использования безопасных соединений, даже если закладка изначально была настроена для использования небезопасных соединений.

Это означает, что серверы с закладками обновляются для использования безопасных соединений, даже если закладка изначально была настроена для использования небезопасных соединений.- Служба STS

требует, чтобы клиенты пытались установить безопасные соединения только после того, как была установлена политика, что снижает вероятность того, что пользователи будут обмануты, допустив атаку типа «злоумышленник в середине» путем понижения уровня их защищенных соединений до небезопасных.Возможности

tlsне имеют такого положения. STS более гибок, поскольку администраторы серверов могут настраивать время жизни политики.

Примеры

Перенаправление на безопасный порт с политикой обновления

Сервер сообщает клиенту, подключающемуся небезопасно, о необходимости безопасного подключения к порту 6697.

Небезопасный клиент: CAP LS 302

Сервер: CAP * LS: sts = порт = 6697

После обмена клиент отключается и снова безопасно подключается к тому же имени хоста на порту 6697.

Установка политики сохранения STS с продолжительностью

Сервер сообщает защищенному клиенту использовать безопасные соединения только в течение примерно 6 месяцев.

Безопасный клиент: CAP LS 302

Сервер: CAP * LS: sts = duration = 15552000

До истечения срока действия политики:

- Клиент будет продолжать использовать порт, к которому он подключен в настоящее время, для безопасного подключения в будущем.

- Он не будет предпринимать попытки небезопасного подключения к одному и тому же имени хоста.

Игнорирование недействительного запроса

Сервер говорит незащищенному клиенту использовать безопасные соединения в течение примерно 6 месяцев. Порт не рекламируется.

Небезопасный клиент: CAP LS 302

Сервер: CAP * LS: sts = duration = 15552000

Клиент игнорирует это, потому что он получил политику сохранения STS по небезопасному соединению, а ограничение STS не содержит политики обновления.

Работа с жетонами с неизвестными ключами

Сервер сообщает защищенному клиенту использовать безопасные соединения примерно в течение года, но значение возможностей STS также содержит токены, которые клиент не распознает.

Безопасный клиент: CAP LS 302

Сервер: CAP * LS: sts = unknown, duration = 31536000, foo = bar

Клиент игнорирует ключи, которые он не понимает, и до истечения срока действия политики:

- В будущем клиент будет использовать порт, к которому он подключен в настоящее время, для безопасного подключения.

- Он не будет предпринимать попытки небезопасного подключения к одному и тому же хосту.

Обработка 0

Продолжительность Сервер сообщает клиенту, который уже имеет безопасное соединение, немедленно удалить политику STS.

Безопасный клиент: CAP LS 302

Сервер: CAP * LS: sts = duration = 0

Если у клиента есть политика STS, сохраненная для хоста, он очищает политику. Будущие попытки небезопасного подключения будут разрешены.

Будущие попытки небезопасного подключения будут разрешены.

Истечение срока действия переноса при отключении

Клиент безопасно подключается к серверу, который объявляет политику STS.

Безопасный клиент: CAP LS 302

Сервер: CAP * LS: многопрефиксный sts = duration = 2592000

Клиент сохраняет политику и отмечает, что срок ее действия истечет через 2592000 секунд (примерно один месяц).Регистрация завершается, а затем продолжается как обычно.

Через 48 часов клиент отключается.

Политика все еще действительна, поэтому клиент переносит истечение срока действия на 2592000 секунд с момента отключения.

Обновление политики STS с помощью CAP NEW

Сервер обновляет политику sts, отправляя уведомление CAP NEW.

Сервер: CAP * NEW: sts = duration = 31536000

Если у клиента есть политика STS, сохраненная для хоста, он обновляет политику, срок действия которой истекает через 31536000 секунд. В противном случае для сервера сохраняется новая политика.

В противном случае для сервера сохраняется новая политика.

Удаление политики STS с помощью CAP NEW

Сервер удаляет политику sts, отправляя уведомление CAP NEW.

Сервер: CAP * NEW: sts = duration = 0

Если у клиента есть политика STS, сохраненная для хоста, он очищает политику. Будущие попытки небезопасного подключения будут разрешены.

Получение CAP DEL

Сервер делает недопустимую попытку удалить политику sts, отключив CAP.

Клиент проигнорирует эту попытку и будет полагаться только на получение продолжительности 0 для отключения политик STS.

Включение политики предварительной загрузки STS

Клиент безопасно подключается к серверу, который объявляет политику STS и выбирает предварительную загрузку списков.

Безопасный клиент: CAP LS 302

Сервер: CAP * LS: sts = duration = 2592000, предварительная загрузка

Программное обеспечение, поддерживающее sts: IRCCloud Teams, InspIRCd, Oragono, UnrealIRCd, AdiIRC, mIRC, Glirc, IRCCloud, The Lounge, Palaver, IRCCloud (как сервер), pounce (как сервер), Limnoria, BitBot, girc, ircrobots, Kit Клиентская библиотека

Строгая транспортная безопасность - HTTP | MDN

Заголовок ответа HTTP Strict-Transport-Security (часто

сокращенно HSTS) позволяет веб-сайту сообщать браузерам, что он должен только

можно получить доступ по протоколу HTTPS, а не по протоколу HTTP.

Strict-Transport-Security: max-age =

Строгая безопасность транспорта: max-age = ; includeSubDomains

Строгая безопасность транспорта: max-age = ; предварительная нагрузка

-

max-age = - Время в секундах, в течение которого браузер должен помнить, что сайт только доступ через HTTPS.

-

includeSubDomainsНеобязательно - Если указан этот необязательный параметр, это правило применяется ко всем поддомены.

-

предварительный натягДополнительно - Подробности см. В разделе «Предварительная загрузка строгой безопасности транспорта». Не входит в Технические характеристики.

Если веб-сайт принимает соединение через HTTP и перенаправляет на HTTPS, посетители могут сначала связаться с незашифрованной версией сайта, прежде чем быть перенаправляется, если, например, посетитель вводит http://www.foo.com/ или даже просто foo.com. Это создает возможность для атаки «злоумышленник посередине». Перенаправление могло быть используется для направления посетителей на вредоносный сайт вместо безопасной версии оригинальный сайт.

Заголовок HTTP Strict Transport Security сообщает браузеру, что он никогда не должен загружаться. сайт, использующий HTTP, и должен автоматически преобразовывать все попытки доступа к сайту с использованием Вместо этого HTTP-запросы HTTPS.

Примечание: Заголовок Strict-Transport-Security игнорируется браузером при доступе к вашему сайту по протоколу HTTP; это

потому что злоумышленник может перехватить HTTP-соединения и ввести заголовок или удалить

Это. Когда доступ к вашему сайту осуществляется через HTTPS без ошибок сертификата, браузер знает

ваш сайт поддерживает HTTPS и соответствует стандарту Strict-Transport-Security заголовок.

Пример сценария

Вы входите в бесплатную точку доступа Wi-Fi в аэропорту и начинаете просматривать веб-страницы, посещая ваш онлайн-банкинг, чтобы проверить ваш баланс и оплатить пару счетов. К сожалению, используемая вами точка доступа на самом деле является ноутбуком хакера, и они перехватывая ваш исходный HTTP-запрос и перенаправляя вас к клону вашего банковского сайт вместо настоящего. Теперь ваши личные данные доступны хакеру.

Strict Transport Security решает эту проблему; пока вы получили доступ к своему банку веб-сайт когда-то использовал HTTPS, а веб-сайт банка использует Strict Transport Security, ваш браузер будет знать, что автоматически использует только HTTPS, что не позволяет хакерам выполнение такого рода атак типа "человек посередине".

Как это обрабатывает браузер

При первом доступе к вашему сайту с использованием HTTPS он возвращает Strict-Transport-Security заголовок, браузер записывает эту информацию, поэтому

при последующих попытках загрузить сайт с помощью HTTP вместо этого будет автоматически использоваться HTTPS.

По истечении времени, указанного в заголовке Strict-Transport-Security, следующая попытка загрузить сайт через HTTP будет продолжаться как обычно, а не автоматически используя HTTPS.

Всякий раз, когда заголовок Strict-Transport-Security доставляется браузеру, он

обновить время истечения срока для этого сайта, чтобы сайты могли обновлять эту информацию и

предотвратить истечение тайм-аута. Если необходимо отключить строгий транспорт

Безопасность, установка максимального возраста на 0 (через https-соединение) немедленно истечет Strict-Transport-Security заголовок, разрешающий доступ через http.

Google поддерживает службу предварительной загрузки HSTS. К следуя инструкциям и успешно отправив свой домен, браузеры никогда не подключитесь к своему домену, используя небезопасное соединение.Пока услуга размещена на Google, все браузеры заявили о намерении использовать (или фактически начали использовать) список предварительной загрузки. Однако это не является частью спецификации HSTS и не должно рассматривается как официальный.

Все существующие и будущие поддомены будут HTTPS в течение 1 года. Это блокирует доступ к страницам или субдоменам, которые могут обслуживаться только через HTTP.

Strict-Transport-Security: max-age = 31536000; includeSubDomains

В следующем примере для max-age установлено значение 2 года, увеличенное с того, что было

прежний лимит , максимальный возраст от 1 года.Обратите внимание, что 1 год является приемлемым для

домен будет включен в списки предварительной загрузки HSTS браузеров. 2 года, однако,

рекомендованная цель в качестве окончательной конфигурации HSTS веб-сайта, как описано на https://hstspreload.org. Он также имеет суффикс предварительная загрузка , необходимая для включения в HSTS большинства основных веб-браузеров.

списки предварительной загрузки, например Chromium, Edge и Firefox.

Strict-Transport-Security: max-age = 63072000; includeSubDomains; preload

Таблицы BCD загружаются только в браузере

Как настроить строгую безопасность передачи HTTP (HSTS) на NetScaler

HSTS означает Строгая безопасность транспорта HTTP .Основная цель HSTS - защитить веб-сайты от различных атак, таких как SSL-полоса, перехват файлов cookie, атака на более раннюю версию и т. Д. RFC 6797 охватывает точную стандартизованную IETF функциональность HSTS. HSTS позволяет серверам объявлять другим объектам (веб-браузерам, приложениям и т. Д.) Связываться с сервером только через HTTPS-соединение. Это делается веб-сервером путем установки поля заголовка HTTP-ответа Strict-Transport-Security.

УстройстваNetScaler 12.0 поддерживают строгую транспортную безопасность HTTP (HSTS) в качестве встроенной опции в профилях SSL и виртуальных серверах SSL.Для получения информации о настройке этой функции см. CTX224172 - Как включить HTTP Strict Transport Security (HSTS) на NetScaler 12.

Пример использования

Рамеш желает безопасно взаимодействовать с различными веб-сайтами (некоторыми произвольными, некоторыми известными) через веб-браузер.

Banking.com желает предложить свой сайт в явно защищенной форме для себя и своих пользователей.

Рамеш имеет учетную запись в банковском деле.com и является постоянным пользователем, регулярно совершающим операции через bank.com. Как обычно, Рамеш хочет перевести деньги своему другу и, таким образом, заходит на сайт banking.com, набрав URL www.banking.com.

В этом случае браузер преобразует это в http://www.banking.com. Браузер определяет имя bank.com, связывается с DNS-сервером и получает IP-адрес для хост-сервера.

Браузер связывается с IP-адресом, полученным через порт 80. Веб-сайт банка отправляет запрос перенаправления на https: // www.bank.com. Подтверждение SSL и проверка сертификата приводят к установлению SSL-соединения. Замок в адресной строке изменится на зеленый и перейдет в заблокированное состояние.

Теперь Рамеш может безопасно ввести свои учетные данные для выполнения необходимой транзакции.

Ну а что теперь может пойти не так? Человек посередине может перехватить разрешающий запрос для banking.com и отправить Рамешу свой IP-адрес сервера. Когда запрос сделан на IP-адрес на 80-м порту, он может перенаправить Рамеша на его собственный, слегка неверно произнесенный веб-сайт https: // www.blanking.com. Рамеш может не заметить изменения и ввести свои учетные данные, передав свои данные кому-то другому.

Другая возможность - это когда злоумышленник представляет свой собственный сертификат для banking.com, а на этот раз браузер определяет, что это не доверенный сертификат, и отправляет всплывающее окно с вопросом Рамешу, не хочет ли он отменить это предупреждение. Люди иногда игнорируют предупреждающие сообщения и в конечном итоге попадают в ловушку злоумышленника.

Как помогает HSTS?

HSTS отправляет флаг Strict-Transport-Security, установленный в поле заголовка HTTP-ответа.Он также отправляет значение в заголовке, которое обозначает время, в течение которого браузер может поддерживать веб-сайт на сайтах STS.

HSTS предотвращает описанные выше сценарии, проверяя, что они отвечают только на запрос https, и не позволяет Рамешу отменять предупреждение. Также в последних версиях браузеров, когда браузер получает HTTP-запрос для веб-сайта из списка STS, он автоматически отправляет HTTPS-запрос на сервер, тем самым помогая пользователям защититься от этих атак. Эту замечательную функцию можно включить в NetScaler, что позволяет реальным внутренним серверам иметь эту защиту через путь NetScaler, поскольку мы выполняем разгрузку SSL на NetScaler.

Безопасность | Стеклянная дверь

Мы получаем подозрительную активность от вас или кого-то, кто пользуется вашей интернет-сетью. Подождите, пока мы убедимся, что вы настоящий человек. Ваш контент появится в ближайшее время. Если вы продолжаете видеть это сообщение, напишите нам чтобы сообщить нам, что у вас проблемы.

Nous aider à garder Glassdoor sécurisée

Nous avons reçu des activités suspectes venant de quelqu’un utilisant votre réseau internet.Подвеска Veuillez Patient que nous vérifions que vous êtes une vraie personne. Вотре содержание apparaîtra bientôt. Si vous continuez à voir ce message, veuillez envoyer un электронная почта à pour nous informer du désagrément.

Unterstützen Sie uns beim Schutz von Glassdoor

Wir haben einige verdächtige Aktivitäten von Ihnen oder von jemandem, der in ihrem Интернет-Netzwerk angemeldet ist, festgestellt. Bitte warten Sie, während wir überprüfen, ob Sie ein Mensch und kein Bot sind.Ihr Inhalt wird в Kürze angezeigt. Wenn Sie weiterhin diese Meldung erhalten, informieren Sie uns darüber bitte по электронной почте: .

We hebben verdachte activiteiten waargenomen op Glassdoor van iemand of iemand die uw internet netwerk deelt. Een momentje geduld totdat, мы узнали, что u daadwerkelijk een persoon bent. Uw bijdrage zal spoedig te zien zijn. Als u deze melding blijft zien, электронная почта: om ons te laten weten dat uw проблема zich nog steeds voordoet.

Hemos estado detectando actividad sospechosa tuya o de alguien con quien compare tu red de Internet. Эспера mientras verificamos que eres una persona real. Tu contenido se mostrará en breve. Si Continúas recibiendo este mensaje, envía un correo electrónico a para informarnos de que tienes problemas.

Hemos estado percibiendo actividad sospechosa de ti o de alguien con quien compare tu red de Internet. Эспера mientras verificamos que eres una persona real.Tu contenido se mostrará en breve. Si Continúas recibiendo este mensaje, envía un correo electrónico a para hacernos saber que estás teniendo problemas.

Temos Recebido algumas atividades suspeitas de voiceê ou de alguém que esteja usando a mesma rede. Aguarde enquanto confirmamos que Você é Uma Pessoa de Verdade. Сеу контексто апаресера эм бреве. Caso продолжить Recebendo esta mensagem, envie um email para пункт нет informar sobre o проблема.

Abbiamo notato alcune attività sospette da parte tua o di una persona che condivide la tua rete Internet.Attendi mentre verifichiamo Che sei una persona reale. Il tuo contenuto verrà visualizzato a breve. Secontini visualizzare questo messaggio, invia un'e-mail all'indirizzo per informarci del проблема.

Пожалуйста, включите куки и перезагрузите страницу.

Это автоматический процесс. Ваш браузер в ближайшее время перенаправит вас на запрошенный контент.

Подождите до 5 секунд…

Перенаправление…

Заводское обозначение: CF-102 / 62f3ccdedaf20d46.

.

регистрационных знаков

регистрационных знаков рег.знаков

рег.знаков рег. знаков

рег. знаков рег. знака

рег. знака рег.знаков

рег.знаков

Если администраторы сервера включат STS на сервере, пользователи больше не смогут подключаться с этим именем хоста.

Если администраторы сервера включат STS на сервере, пользователи больше не смогут подключаться с этим именем хоста. Это означает, что серверы с закладками обновляются для использования безопасных соединений, даже если закладка изначально была настроена для использования небезопасных соединений.

Это означает, что серверы с закладками обновляются для использования безопасных соединений, даже если закладка изначально была настроена для использования небезопасных соединений.