Открыть категорию В при наличии С: как получить права

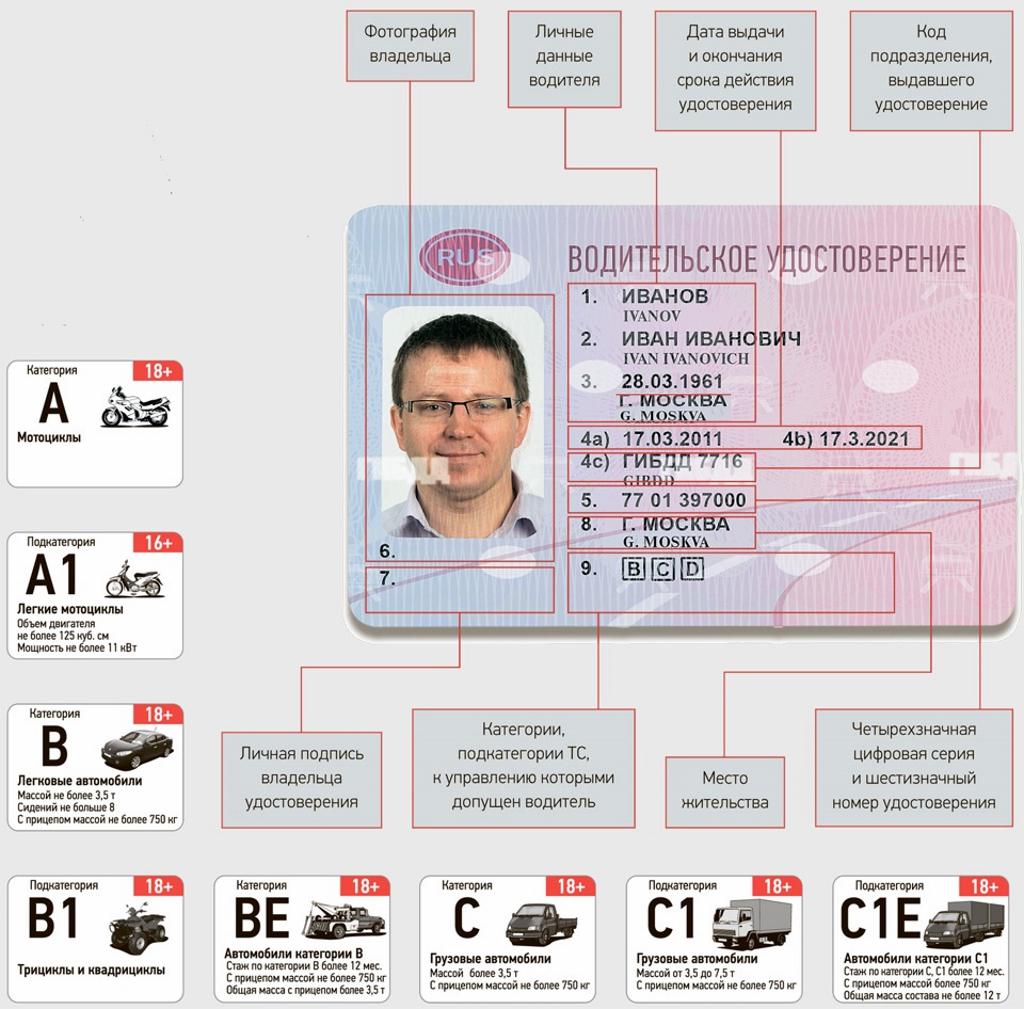

Получив водительские права, даже молодой человек чувствует себя настоящим мужчиной. Они придают ему уверенность, что он может сесть за руль своего железного друга и отправиться в дальнюю дорогу. Разумеется, управлять определённого вида автотранспортным средством позволяет водительское удостоверение соответствующей категории. Однако, можно ли водителю грузовика пересесть за руль легкового автомобиля? Ответ очевиден — нужно открыть новую категорию в водительских правах. Так как открыть категорию В при наличии С?

Различие

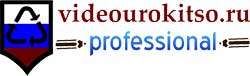

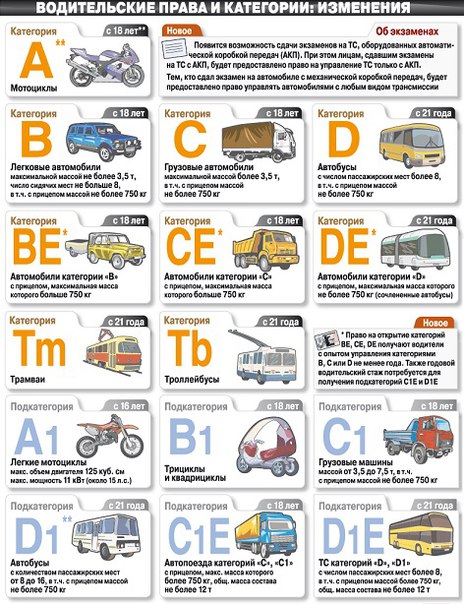

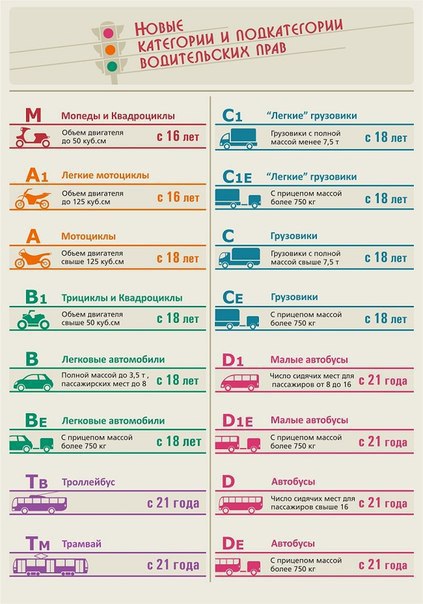

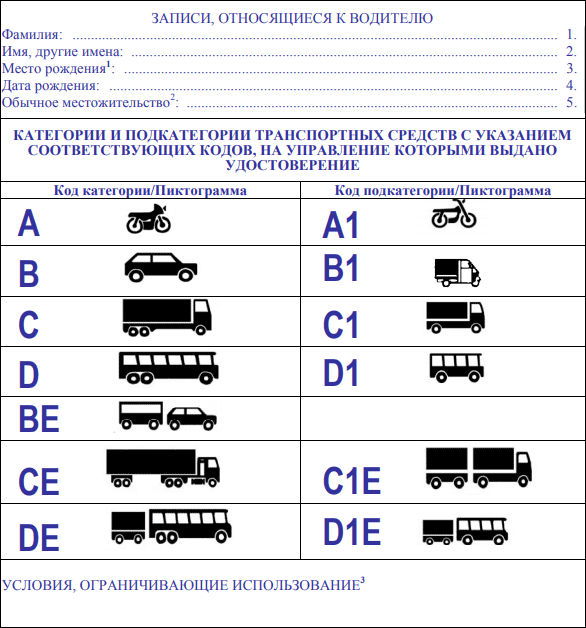

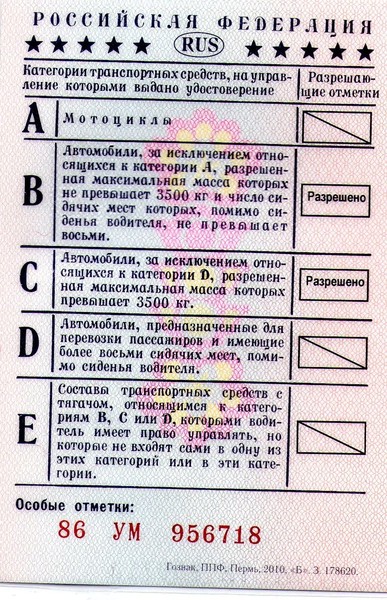

Серия группы B предоставляет право управлять легковыми автомобилями, небольшими грузовиками, где число сидений не превышает восьми:

- за исключением передвижных средств группы A — мотоциклы, лёгкие трёх и четырёхколёсные передвижные средства;

- легковыми автомобилями, микроавтобусами, внедорожниками, небольшим грузовым транспортом;

- моторными колясками, автомобилями легкового типа с одно или двухосным прицепом, не оснащённым двигателем, вес которого не превышает 0.

75 т.

75 т.

Группа C включает грузовой тип автотранспорта:

- средние грузовики — от 3.5 до 7.5 т;

- тяжёлые грузовики — больше 7.5;

- грузовики-автосцепки, с весом последней не выше 0.75 т.

Данный класс исключает вождение автомобилей, соотносимых к группе D — автобусы и автобусы-автосцепки.

Как открыть группу B если есть C

Получение новой категории прав предваряет обучение в автошколе, где необходимо освоить теоретические и практические знания, успешно пройти испытание. Водитель среднего и тяжёлого грузовика, перед тем как занять место в кабине легковой машины, внедорожника или автобуса особо малого класса, обязан открыть группу B в своём водительском удостоверении. Но открыть новую категорию не всегда просто.Есть ряд препятствий:

- Получить класс E могут автомобилисты, которые эксплуатируют транспортные средства серии B, C или D не менее одного года.

- Открыть категорию DE имеют право те, кто управляет не менее одного года средствами из класса D.

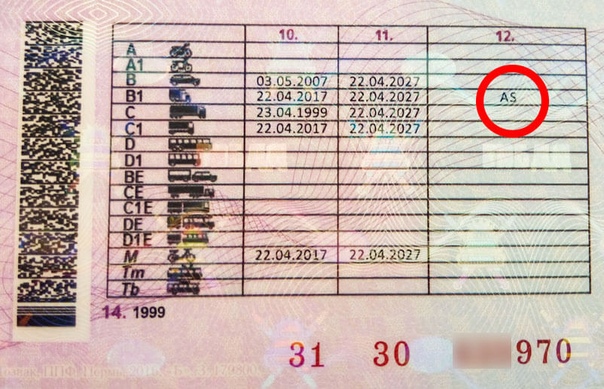

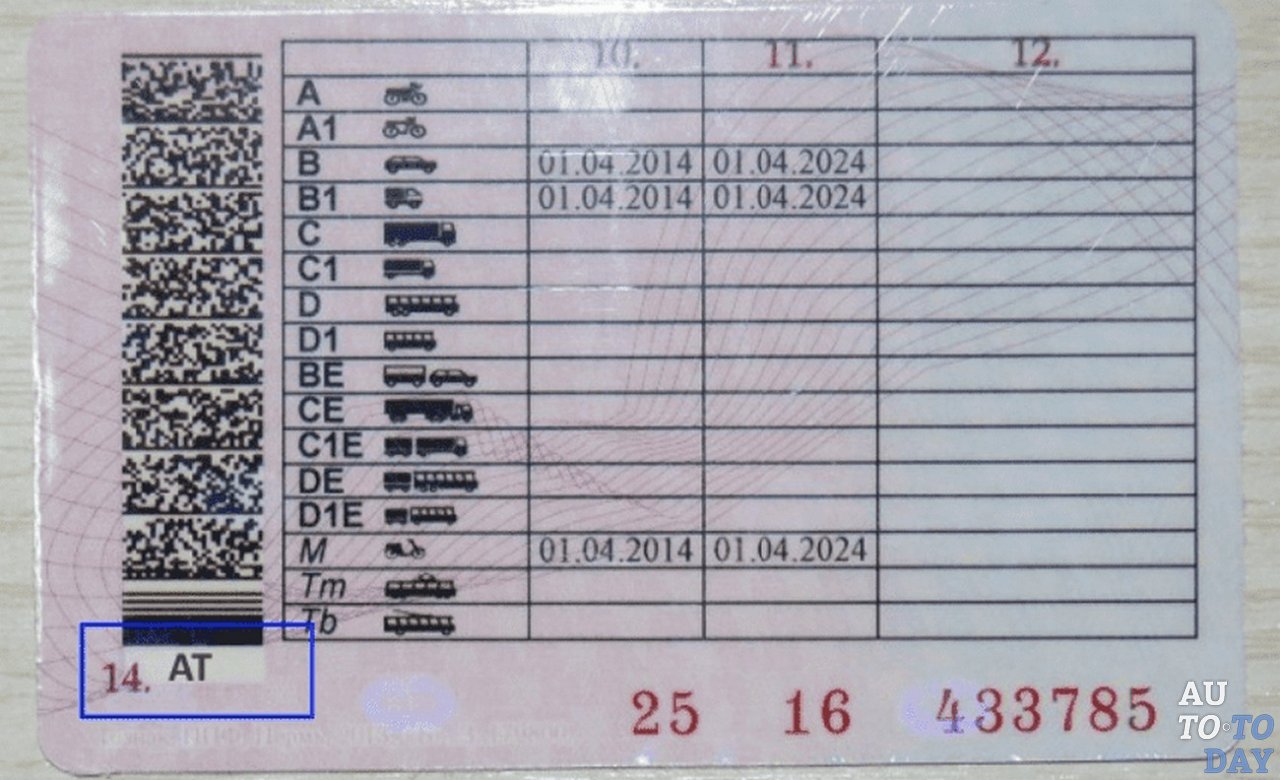

Существует особый класс удостоверений, выдаваемых владельцам автомобилей с автоматической коробкой передач. Поэтому, пересев на новую машину, где за передачу мощности от двигателя отвечает механическое устройство, человеку за рулём также необходимо записаться в автошколу. Возможно, он избежит теоретической части курса, но практической ему не миновать.

Имея какую-либо открытую серию, такой ученик не будет нуждаться в специальной подготовке в том же объёме, как, например, совсем новичок.

Нужно будет всего лишь собрать пакет бумаг, включающих такие документы:

- Водительское удостоверение.

- Медицинская справка о состоянии здоровья.

- Гражданский паспорт;

- Кассовый ордер уплаты государственной пошлины;

- Талон к правам — при наличии.

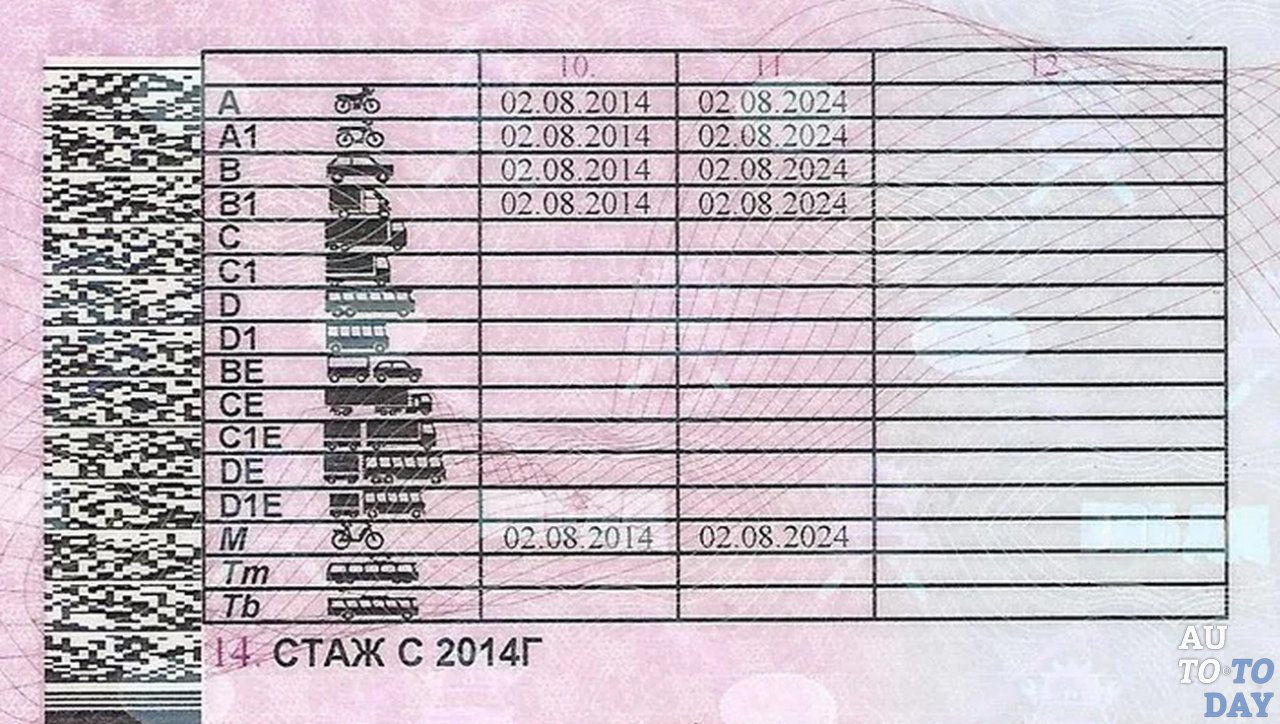

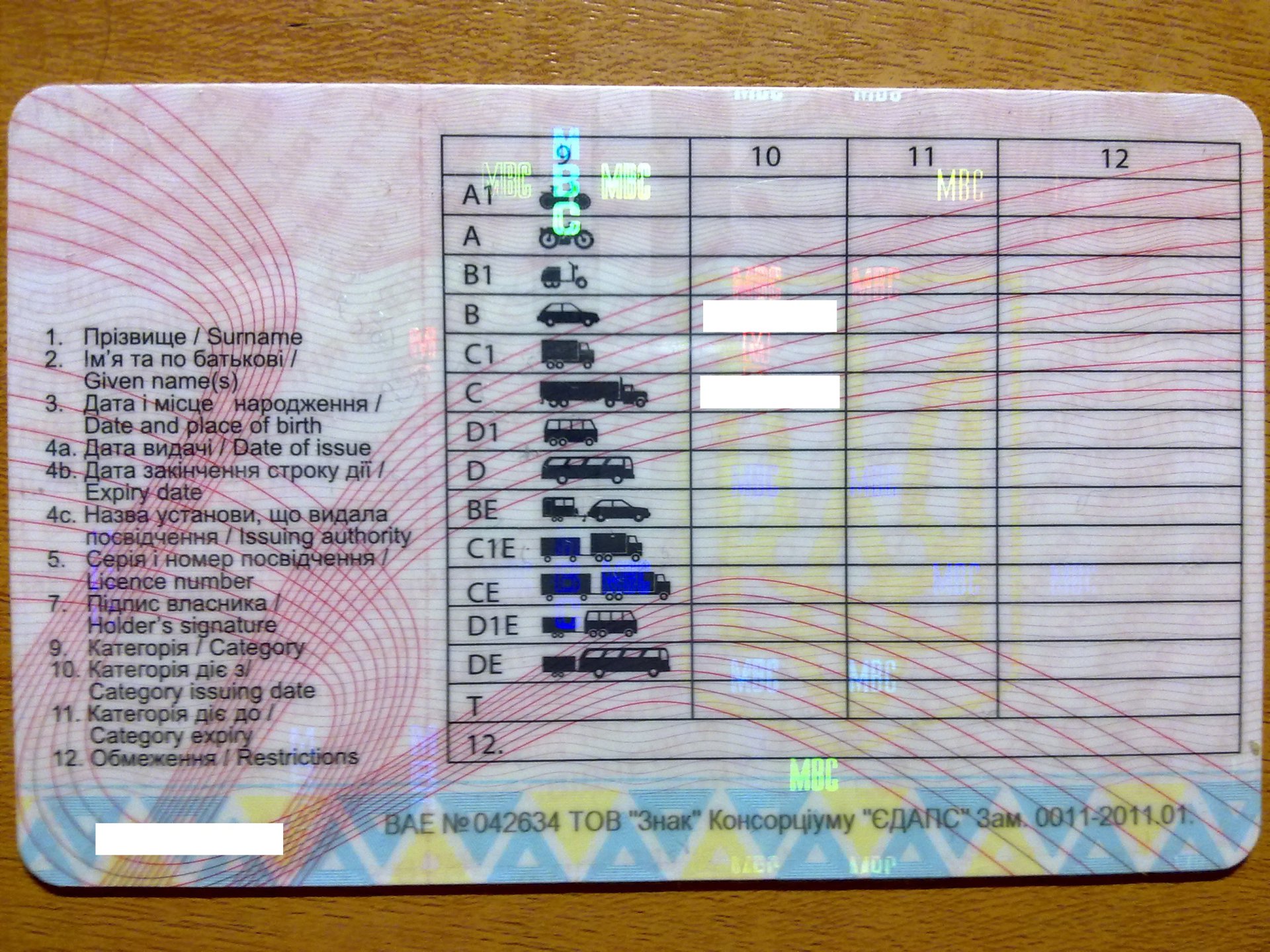

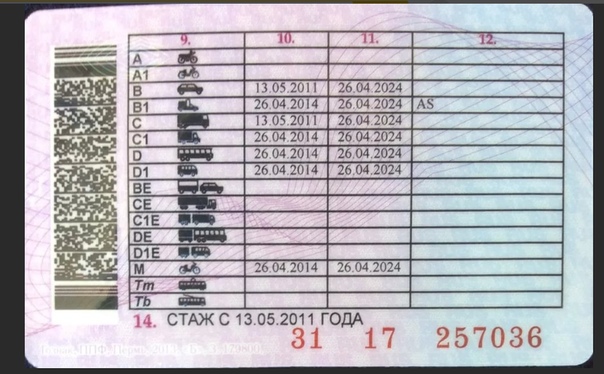

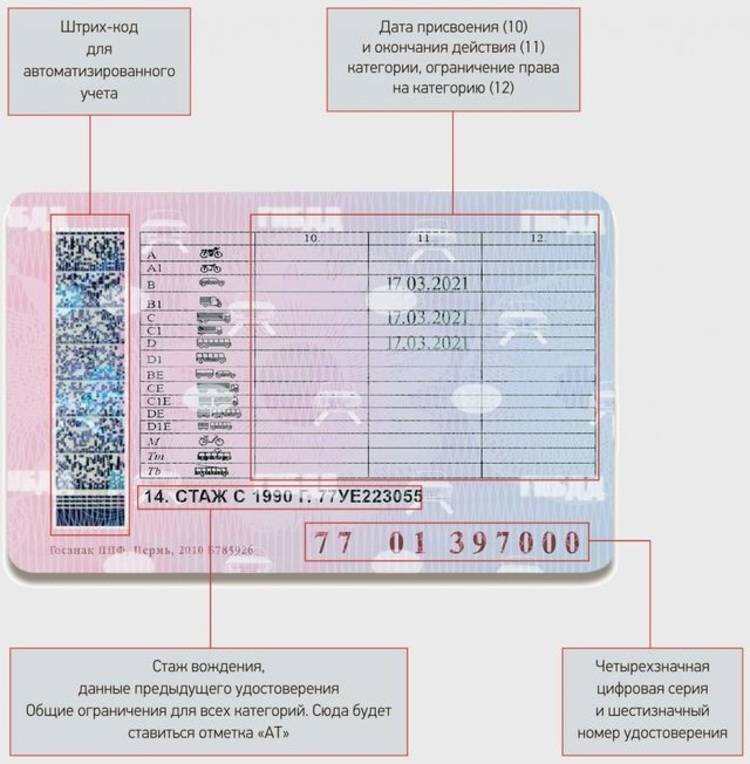

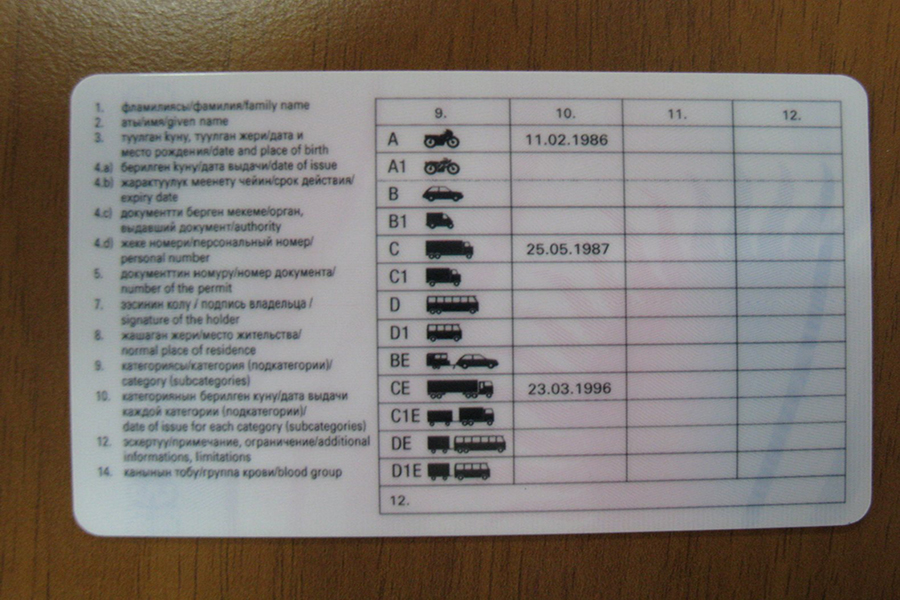

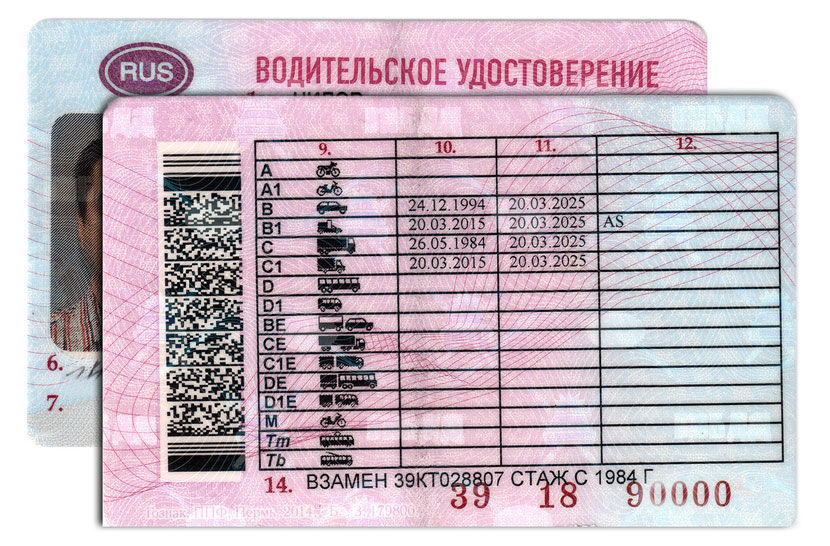

После окончания учебного практического курса, удостоверение пополнится ещё одной отметкой с датой присвоения новой категории.

com/embed/X_RzCU4vyW0″ frameborder=»0″ allowfullscreen=»allowfullscreen»>

Нужно ли повторное обучение

Канули в Лету те счастливые дни, когда более высокая водительская категория позволяла управлять передвижными средствами из менее высокой группы. Владелец легкового автомобиля мог без опасения штрафных санкций усесться за руль мотоцикла, а мопеда — подавно. Водителю же автопоезда было позволено всё — хоть велосипед, хоть грузовик. Разве что нельзя было управлять космическим кораблём.

Теперь же, чтобы открыть более низкую серию при наличии более высокой, необходимо садиться за парту автошколы. Это относится также к имеющейся группе C, если её обладатель решил получить степень В.

Как открыть категорию А если есть В в 2020 году: документы, правила

Водительские права – это документ, цена которого известна всем владельцев транспортных средств. Еще перед покупкой автомобиля или мотоцикла люди заботятся о том, чтобы сдать экзамен и получить удостоверение водителя. В России права делятся на категории в зависимости от транспортного средства. Самая распространенная – категория B, необходимая для управления легковыми авто. Многие водители категории В хотят открыть категорию А при наличии В, поскольку в условиях городских пробок мотоцикл порой просто незаменим.

В России права делятся на категории в зависимости от транспортного средства. Самая распространенная – категория B, необходимая для управления легковыми авто. Многие водители категории В хотят открыть категорию А при наличии В, поскольку в условиях городских пробок мотоцикл порой просто незаменим.

Как открыть категорию А если есть В

Водитель категории В, который хочет получить права для управления мотоциклом, должен собрать документы и сдать экзамен. Ему не нужно посещать автошколу проходить долгий подготовительный курс. Но теоретические занятия в ГИБДД всё же будут, ведь управление мотоциклом отличается от управления легковым авто.

Какие документы понадобятся

Точный перечень документов может зависеть от того, где человек будет сдавать экзамен. Регистрационно-экзаменационный отдел ГИБДД наверняка потребует дополнительные документы, если человек прописан в другом регионе страны. Но базовый перечень бумаг всегда один и тот же:

- Водительское удостоверение категории В.

- Талон, подкрепляющий данное удостоверение.

- Паспорт гражданина РФ (или другой страны, если человек еще не получил гражданство).

- Медсправка (такая же, как и при получении прав категории В).

- Заявление по образцу (актуальный образец есть в любом отделении МРЭО).

- Квитанции, свидетельствующие о уплате госпошлины.

Важно! В медицинской справке обязательно должно быть врачебное заключение о том, что человек может управлять транспортными средствами категории А. Поэтому, если Вы недавно получили права категории В, справку всё равно придется оформлять заново. Врач должен указать, что Вы можете управлять не только авто, но и мотоциклом.

Куда отнести документы

Полный пакет документов нужно предоставить в регистрационно-экзаменационный отдел ГИБДД по месту проживания. Найти адрес отделения ГИБДД и информацию о часах приема можно на государственном сайте https://www.gibdd.ru. Там же размещены телефоны и другие контактные данные, по которым можно обратиться для уточнения списка документов и других вопросов.

Условия допуска к экзамену для категории А

Чтобы ГИБДД не отказала в экзамене, нужно соблюсти несколько условий:

- Человек должен быть старше 16 лет. Теоретические занятия можно посещать с 14 лет, а вот практическая часть экзамена доступна только для людей, которым уже исполнилось 16. Это очень важный момент.

- Повторное медобследование обязательно. Даже если человек получил права категории В совсем недавно (например, месяц назад) – он не может обратиться за правами категории А с той же медсправкой.

- Если у человека нет никакой категории водительских прав, то он обязан пройти курс теоретических занятий.

Важно! Стоимость услуг частных инструкторов зависит от уровня изначальной подготовки человека. В отличие от автошкол, где обучают всему, начиная от самых базовых вещей – инструктор может рассказать лишь о том, что Вам нужно. Поэтому стоимость услуг инструктора зачастую выходит ниже, чем цена занятий в автошколе.

Поэтому стоимость услуг инструктора зачастую выходит ниже, чем цена занятий в автошколе.

Как проходит экзамен для категории А

Экзамен состоит из 2 частей – теоретической и практической. Первая часть не станет сюрпризом, ведь она сильно похожа на теорию, которую человек уже сдавал для прав категории В. Со второй частью дело обстоит иначе. Упражнения совсем другие и требуют от водителя иных навыков. Поэтому готовиться нужно серьезно.

Теоретическая часть экзамена

Теоретическая сторона экзамена позволяет сотруднику ГИБДД определить, готов ли человек управлять мотоциклом. В начале экзамена человеку предлагают на выбор билеты, в каждом из которых содержится 20 вопросов. Это обычные тесты с вариантами ответа, среди которых всего 1 правильный. Вопросы касаются не только ПДД. Мотоцикл – это довольно опасный транспорт, поэтому ГИБДД уделяет большое внимание первой доврачебной помощи.

В экзаменационных вопросах поднимаются такие темы:

- Базовые положения по допуску в эксплуатацию мотоциклов.

- Технические элементы, необходимые для безопасного вождения.

- Факторы, на основании которых может возникнуть ДТП.

- Доврачебная медицинская помощь пострадавшим при ДТП.

- Элементы конструкции мотоцикла, прямо влияющие на безопасность вождения.

- Законодательная база РФ, касающаяся безопасного вождения.

Иногда в билетах встречаются и другие тематики, но подкованности по перечисленным темам в любом случае будет достаточно для того, чтобы сдать теоретическую часть экзамена.

Практическая часть экзамена

Когда человек подбирается к практическим занятиям – становится понятно, почему езда без категории на мотоцикле не является хорошей идеей. На практическом экзамене предлагаются упражнения, для которых нужна хорошая подготовка. В дальнейшем она очень сильно помогает на дороге.

Экзамен проводится на автодроме или закрытой площадке. Перед тем, как начать экзамен, водитель может ознакомиться с трассой. Для этого ему дают всего 2 минуты. В это время можно совершать любые ошибки, вплоть до самых грубых – в протокол они всё равно не будут занесены. После ознакомления с трассой водитель вправе отказаться от экзамена, если не чувствует себя готовым. Это не засчитывается как попытка сдачи экзамена.

В это время можно совершать любые ошибки, вплоть до самых грубых – в протокол они всё равно не будут занесены. После ознакомления с трассой водитель вправе отказаться от экзамена, если не чувствует себя готовым. Это не засчитывается как попытка сдачи экзамена.

«Консультант +» приводит список следующих умений, которые человек должен показать на экзамене:

- Управление мотоциклом на низкой и высокой скорости.

- Правильное переключение скоростей.

- Маневренность в условиях ограниченного пространства.

- Умение использовать зеркала заднего вида.

- Умение тронуться с места.

- Кратковременное вождение одной рукой.

Упражнения на экзамене в разных отделах ГИБДД могут слегка отличаться, но их структура всегда одна и та же. Она комплексно охватывает навыки мотоциклиста. Это 3 упражнения, каждое из которых состоит из нескольких маневров:

- «Разгон-торможение», «габаритный полукруг», «габаритный коридор».

- «Управление на низкой скорости», «колейная дорога», «змейка».

- «Габаритная восьмерка».

Как успешно сдать экзамен на категорию А

Если у водителя есть права категории В, то для получения категории А ему нужно набрать на экзамене не более 5 штрафных баллов. Они начисляются за ошибки во время практической части экзамена. Теоретическая часть не имеет штрафных баллов. На ее основании экзаменатор просто решает, допускать ли человека к практической части

Нарушения, за которые начисляется 1 штрафной балл:

- Не подача сигналов о начале движения и торможении.

- Не включение ближнего света перед началом движения.

- Блокировка колеса возле стоп-линии.

Нарушение, за которые начисляются 3 штрафных балла:

- Непереключение передач, когда это необходимо.

- Не включение нейтральной передачи после остановки с работающим двигателем.

- Не подача сигнала о повороте (или запоздалая подача).

- Заглохание двигателя перед началом движения.

- Нарушение норматива по времени движения на низкой скорости.

Нарушения, за которые начисляются 5 штрафных баллов:

- Отклонение от намеченной траектории.

- Пересечение разметочной линии или стоп-линии.

- Остановка на расстоянии более 40 см от стоп-линии.

- Прикосновение ногой к поверхности автодрома.

Важно! Если человек совершил нарушение на 5 баллов, он всё еще может успешно сдать экзамен. Но для этого ему нужно больше не совершать никаких ошибок, даже самых мелких. Ведь стоимость каждой ошибки очень высока.

Если водитель превысил количество штрафов в одном из упражнений, а остальные сдал успешно, то он может пересдать неудачную попытку. Если пересдача тоже не увенчалась успехом, то придется пересдавать все упражнения заново. Все ошибки экзаменатор фиксирует в протоколе.

После успешной сдачи экзамена водитель должен обратиться в отделение ГАИ, чтобы получить права категории А.

Заключение

Итак, получить категорию А при наличии категории В довольно легко. Не нужно заново проходить теоретические и практические занятия в автошколе. Всё, что требуется от водителя – принести документы и сдать экзамен. Человек, который уже управляет автомобилем, обычно не испытывает трудностей при сдаче экзамена на права категории А.

Как открыть категорию а если есть б в 2020

Перейти к контенту

Водительские права – это документ, цена которого известна всем владельцев транспортных средств. Еще перед покупкой автомобиля или мотоцикла люди заботятся о том, чтобы сдать экзамен и получить удостоверение водителя.

В России права делятся на категории в зависимости от транспортного средства. Самая распространенная – категория B, необходимая для управления легковыми авто.

Многие водители категории В хотят открыть категорию А при наличии В, поскольку в условиях городских пробок мотоцикл порой просто незаменим.

Как открыть категорию А если есть В

Водитель категории В, который хочет получить права для управления мотоциклом, должен собрать документы и сдать экзамен. Ему не нужно посещать автошколу проходить долгий подготовительный курс. Но теоретические занятия в ГИБДД всё же будут, ведь управление мотоциклом отличается от управления легковым авто.

Какие документы понадобятся

Точный перечень документов может зависеть от того, где человек будет сдавать экзамен. Регистрационно-экзаменационный отдел ГИБДД наверняка потребует дополнительные документы, если человек прописан в другом регионе страны. Но базовый перечень бумаг всегда один и тот же:

- Водительское удостоверение категории В.

- Талон, подкрепляющий данное удостоверение.

- Паспорт гражданина РФ (или другой страны, если человек еще не получил гражданство).

- Медсправка (такая же, как и при получении прав категории В).

- Заявление по образцу (актуальный образец есть в любом отделении МРЭО).

- Квитанции, свидетельствующие о уплате госпошлины.

В медицинской справке обязательно должно быть врачебное заключение о том, что человек может управлять транспортными средствами категории А. Поэтому, если Вы недавно получили права категории В, справку всё равно придется оформлять заново. Врач должен указать, что Вы можете управлять не только авто, но и мотоциклом.

Куда отнести документы

Полный пакет документов нужно предоставить в регистрационно-экзаменационный отдел ГИБДД по месту проживания. Найти адрес отделения ГИБДД и информацию о часах приема можно на государственном сайте https://www.gibdd.ru. Там же размещены телефоны и другие контактные данные, по которым можно обратиться для уточнения списка документов и других вопросов.

Условия допуска к экзамену для категории А

Чтобы ГИБДД не отказала в экзамене, нужно соблюсти несколько условий:

- Человек должен быть старше 16 лет. Теоретические занятия можно посещать с 14 лет, а вот практическая часть экзамена доступна только для людей, которым уже исполнилось 16.

Это очень важный момент.

Это очень важный момент.

- Повторное медобследование обязательно. Даже если человек получил права категории В совсем недавно (например, месяц назад) – он не может обратиться за правами категории А с той же медсправкой.

- Если у человека нет никакой категории водительских прав, то он обязан пройти курс теоретических занятий. Сделать это можно в автошколе или индивидуально, с частным инструктором.

Стоимость услуг частных инструкторов зависит от уровня изначальной подготовки человека. В отличие от автошкол, где обучают всему, начиная от самых базовых вещей – инструктор может рассказать лишь о том, что Вам нужно. Поэтому стоимость услуг инструктора зачастую выходит ниже, чем цена занятий в автошколе.

Как проходит экзамен для категории А

Экзамен состоит из 2 частей – теоретической и практической. Первая часть не станет сюрпризом, ведь она сильно похожа на теорию, которую человек уже сдавал для прав категории В. Со второй частью дело обстоит иначе. Упражнения совсем другие и требуют от водителя иных навыков. Поэтому готовиться нужно серьезно.

Со второй частью дело обстоит иначе. Упражнения совсем другие и требуют от водителя иных навыков. Поэтому готовиться нужно серьезно.

Теоретическая часть экзамена

Теоретическая сторона экзамена позволяет сотруднику ГИБДД определить, готов ли человек управлять мотоциклом. В начале экзамена человеку предлагают на выбор билеты, в каждом из которых содержится 20 вопросов. Это обычные тесты с вариантами ответа, среди которых всего 1 правильный. Вопросы касаются не только ПДД. Мотоцикл – это довольно опасный транспорт, поэтому ГИБДД уделяет большое внимание первой доврачебной помощи.

В экзаменационных вопросах поднимаются такие темы:

- Базовые положения по допуску в эксплуатацию мотоциклов.

- Технические элементы, необходимые для безопасного вождения.

- Факторы, на основании которых может возникнуть ДТП.

- Доврачебная медицинская помощь пострадавшим при ДТП.

- Элементы конструкции мотоцикла, прямо влияющие на безопасность вождения.

- Законодательная база РФ, касающаяся безопасного вождения.

Иногда в билетах встречаются и другие тематики, но подкованности по перечисленным темам в любом случае будет достаточно для того, чтобы сдать теоретическую часть экзамена.

Практическая часть экзамена

Когда человек подбирается к практическим занятиям – становится понятно, почему езда без категории на мотоцикле не является хорошей идеей. На практическом экзамене предлагаются упражнения, для которых нужна хорошая подготовка. В дальнейшем она очень сильно помогает на дороге.

Экзамен проводится на автодроме или закрытой площадке. Перед тем, как начать экзамен, водитель может ознакомиться с трассой. Для этого ему дают всего 2 минуты.

В это время можно совершать любые ошибки, вплоть до самых грубых – в протокол они всё равно не будут занесены. После ознакомления с трассой водитель вправе отказаться от экзамена, если не чувствует себя готовым.

Это не засчитывается как попытка сдачи экзамена.

«Консультант +» приводит список следующих умений, которые человек должен показать на экзамене:

- Управление мотоциклом на низкой и высокой скорости.

- Правильное переключение скоростей.

- Маневренность в условиях ограниченного пространства.

- Умение использовать зеркала заднего вида.

- Умение тронуться с места.

- Кратковременное вождение одной рукой.

Упражнения на экзамене в разных отделах ГИБДД могут слегка отличаться, но их структура всегда одна и та же. Она комплексно охватывает навыки мотоциклиста. Это 3 упражнения, каждое из которых состоит из нескольких маневров:

- «Разгон-торможение», «габаритный полукруг», «габаритный коридор».

- «Управление на низкой скорости», «колейная дорога», «змейка».

- «Габаритная восьмерка».

Как успешно сдать экзамен на категорию А

Если у водителя есть права категории В, то для получения категории А ему нужно набрать на экзамене не более 5 штрафных баллов. Они начисляются за ошибки во время практической части экзамена. Теоретическая часть не имеет штрафных баллов. На ее основании экзаменатор просто решает, допускать ли человека к практической части

Они начисляются за ошибки во время практической части экзамена. Теоретическая часть не имеет штрафных баллов. На ее основании экзаменатор просто решает, допускать ли человека к практической части

Нарушения, за которые начисляется 1 штрафной балл:

- Не подача сигналов о начале движения и торможении.

- Не включение ближнего света перед началом движения.

- Блокировка колеса возле стоп-линии.

Нарушение, за которые начисляются 3 штрафных балла:

- Непереключение передач, когда это

Обучение на категорию А (мотоциклы) при наличии прав категории В

Наличие водительских прав позволяет владельцу управлять определенным видом транспорта, в зависимости от полученной категории. Если для передвижения за рулем автомобиля необходим допуск класса В, то для управления мототранспортом придется проходить обучение на открытие категории А.

Правовые нормы

Порядок получения ВУ периодически претерпевает ряд изменений. Согласно правилам, управлять автомобилем можно только с 18-ти лет. Аналогичные возрастные ограничения действуют и в случае с вождением мотоцикла. Когда необходимо, можно получить два разрешения сразу, потому как открыть категорию А проще всего в совокупности с разрешением класса В.

Согласно правилам, управлять автомобилем можно только с 18-ти лет. Аналогичные возрастные ограничения действуют и в случае с вождением мотоцикла. Когда необходимо, можно получить два разрешения сразу, потому как открыть категорию А проще всего в совокупности с разрешением класса В.

Суть процедуры

Чтобы сдать на права на мотоцикл, потребуется подтвердить свои знания. Причем экзамен предстоит не только по теории, но и по практической части.

Пройти необходимое обучение можно в обычной автошколе, которая имеет соответствующее отделение. Допустимо обратиться в специализированную мотошколу.

Проверка теории

Перед сдачей практической части следует продемонстрировать полученные теоретические навыки. Сделать это можно в одном из подразделений ГИБДД, либо в месте прохождения обучения.

Сделать это можно в одном из подразделений ГИБДД, либо в месте прохождения обучения.

Весь курс теоретической части по указанной категории длится порядка 110 часов. О том, чтобы пройти обучение экстерном, и речи не идет (хотя ранее такая возможность была).

Обратите внимание: от посещения лекций избавлены только те, кто недавно (менее 3-х месяцев назад) сдавал теоретический экзамен на категорию В. Зачастую временное ограничение делает данное правило актуальным только лицам, открывающим обе категории одновременно.

Поскольку для всех участников дорожного движения правила одинаковы, сдать теоретический экзамен на категорию А человеку с опытом вождения будет не сложно.

Вождение

Проверить свои навыки на практике могут только лица, хорошо прошедшие экзамен по теоретической части. Но помимо хороших результатов, необходимо иметь положительные рекомендации от своего инструктора по вождению.

Указанная часть испытаний включает в себя:

- Знакомство с тренировочной площадкой.

- Изучение различных марок мотоциклов.

- Применение полученных теоретических знаний на практике.

Занятий по вождению может быть больше, чем требует того закон (не менее 18 часов). В этом случае условия оговариваются дополнительно. Причем под словом «час» подразумевается астрономический период времени, равный 60-ти минутам.

Практическую часть сдают на специализированной мото- или автоплощадке. Имеется ряд упражнений, которые обязательны к выполнению, чтобы получить права на мотоцикл. Их можно разделить на 3 блока и классифицировать следующим образом:

- Разгон-торможение; габаритный полукруг; габаритный коридор.

- Движение с малой скоростью; колейная доска; змейка.

- Габаритная восьмерка.

Чтобы экзамен был засчитан, следует показать все задания с минимальными погрешностями. За каждый промах начисляется какое-то количество штрафных баллов. Максимально допустимое их число – 4. Иначе соискатель отправляется на пересдачу.

Нарушения, а также сумма штрафных баллов за каждое из них, отображены в таблице:

| 1 | 3 | 5 |

| Не включена фара ближнего света | Самозаглушение двигателя ТС | Касание ногой дороги

|

| Резкое торможение с блокировкой колес | Сигнал поворота не был подан вовремя | Незапланированное изменение траектории движения |

| Перед уменьшением скорости не был подан рукой соответствующий сигнал | Езда на одной передаче | Касание оградительных конусов со смещением |

| После остановки ТС не была включена нейтральная передача | Пересечение линии разметки | |

| Скорость была недостаточно низкой, когда этого требовала сдача норматива | Сигнал поворота (разворота) не был подан | |

| Остановка задолго до стоп-линии (40 см и более) | ||

| Наезд или пересечение стоп-линии |

Вождение сдается на площадке. Выезжать в город для проведения экзамена на данную категорию нет необходимости. После того, как все части экзамена успешно сданы, обучающийся вправе получить категорию А.

Выезжать в город для проведения экзамена на данную категорию нет необходимости. После того, как все части экзамена успешно сданы, обучающийся вправе получить категорию А.

Если соискатель не справился с каким-либо заданием, ему назначается дата пересдачи. Обычно это происходит через неделю. При этом разрешается в течение 6-ти месяцев пробовать пройти экзамен по практической части. Об этом гласит п.12 Постановления Правительства №1097. Основное правило – успешно пройти теоретическое тестирование.

Требуемые документы

Чтобы оформить соответствующее водительское удостоверение, необходимо предоставить в подразделение ГИБДД некоторые бумаги:

- Заявление. Его образец можно найти на нашем сайте или в отделении ГИБДД.

- Документ, подтверждающий личность (обычно паспорт).

- Бумага из автошколы, свидетельствующая о прохождении всех этапов обучения.

- Медицинская справка.

- Квитанция об уплате государственной пошлины.

- Ранее выданное водительское удостоверение.

- Фотографии в количестве 2-х штук (в зависимости от подразделения, делаются на месте).

Кандидату могут отказать в выдаче прав или их замене в некоторых случаях. Вот они:

- Представлено недостаточное количество документов.

- Какие-либо бумаги недостоверны.

- Неудовлетворительное состояние здоровья.

- Соискатель был лишен прав по уже открытой у него категории.

Получить новое разрешение, имея на руках действующие водительские права, совсем несложно. Чтобы открыть категорию А при наличии В, необходимо выполнить ряд определенных условий. Максимально упростить эту процедуру можно, если открывать одновременно два разрешения (А и В).

Cybersecurity Essentials 1.1 Заключительные ответы на вопросы Форма B 100% 2018

Cybersecurity Essentials 1.1 Заключительные ответы на вопросы Форма B 100% 2018

Изучая Cisco Netacad, вам предстоит пройти множество экзаменов и лабораторных работ. Некоторые инструкторы требуют, чтобы студенты прошли все экзамены по главам, заключительный экзамен и викторину по главам. Независимо от того, чего хотят от вас преподаватели, PremiumExam.net предлагает ответы на все экзамены с четкими объяснениями. Наши эксперты проверили все ответы на экзамены перед тем, как опубликовать их на сайте.Мы рекомендуем вам выбрать любую соответствующую главу из следующего:

Некоторые инструкторы требуют, чтобы студенты прошли все экзамены по главам, заключительный экзамен и викторину по главам. Независимо от того, чего хотят от вас преподаватели, PremiumExam.net предлагает ответы на все экзамены с четкими объяснениями. Наши эксперты проверили все ответы на экзамены перед тем, как опубликовать их на сайте.Мы рекомендуем вам выбрать любую соответствующую главу из следующего:

Этот тест охватывает все содержание Cybersecurity Essentials 1.1. Он предназначен для проверки навыков и знаний, представленных в курсе.

Каков пример систем раннего предупреждения, которые можно использовать для борьбы с киберпреступниками?

- База данных CVE

- Infragard

- Программа ISO / IEC 27000

- Проект Honeynet

Такие технологии, как ГИС и IoE, способствуют росту больших хранилищ данных.По каким двум причинам эти технологии увеличивают потребность в специалистах по кибербезопасности? (Выберите два.

)

) - Они требуют круглосуточного мониторинга.

- Они собирают конфиденциальную информацию.

- Они содержат личную информацию.

- Они увеличивают требования к обработке.

- Им требуется больше оборудования.

- Они усложняют системы.

Какие две группы людей считаются внутренними злоумышленниками? (Выберите два.)

- бывшие сотрудники

- любители

- хакеры в черной шляпе

- хактивисты

- доверенные партнеры

Какие методы можно использовать для реализации многофакторной аутентификации?

- IDS и IPS

- токены и хэши

- VPN и VLAN

- пароли и отпечатки пальцев

Какую технологию следует использовать для обеспечения соблюдения политики безопасности, согласно которой компьютерное устройство должно быть проверено на соответствие последнему обновлению антивируса перед устройству разрешено подключаться к сети кампуса?

К специалисту по безопасности обращаются за советом о мерах безопасности для предотвращения доступа неавторизованных хостов к домашней сети сотрудников.

Какая мера была бы наиболее эффективной?

Какая мера была бы наиболее эффективной? - Внедрить брандмауэр.

- Внедрить системы обнаружения вторжений.

- Реализовать VLAN.

- Внедрить RAID.

Какая технология может использоваться для обеспечения конфиденциальности данных?

- хеширование

- управление идентификацией

- RAID

- шифрование

Организация позволяет сотрудникам работать из дома два дня в неделю.Какую технологию следует внедрить для обеспечения конфиденциальности данных при их передаче?

Какие два наиболее эффективных способа защиты от вредоносных программ? (Выберите два.)

- Внедрить VPN.

- Используйте надежные пароли.

- Установите и обновите антивирусное программное обеспечение.

- Внедрить RAID.

- Реализовать сетевые брандмауэры.

- Обновите операционную систему и другое прикладное программное обеспечение.

Исполнительный директор пришел на важную встречу.Секретарю в офисе звонит человек, утверждающий, что исполнительный менеджер собирается провести важную презентацию, но файлы презентации повреждены. Звонящий настоятельно рекомендует секретарю сразу же отправить презентацию по электронной почте на личный адрес электронной почты. Звонящий также заявляет, что исполнительный директор возлагает на секретаря ответственность за успех этой презентации. Какой тип тактики социальной инженерии описал бы этот сценарий?

- знакомство

- запугивание

- доверенные партнеры

- срочность

Какое утверждение описывает распределенную атаку отказа в обслуживании? »

- Злоумышленник отправляет огромное количество данных, которые сервер не может обработать.

- Злоумышленник просматривает сетевой трафик, чтобы узнать учетные данные для аутентификации.

- Злоумышленник создает ботнет, состоящий из зомби.

- Один компьютер принимает пакеты данных на основе MAC-адреса другого компьютера.

Какой тип атаки поднимет нелегитимные веб-сайты в списке результатов веб-поиска?

- DNS-отравление

- угонщик браузера

- спам

- SEO-отравление

Какой нетехнический метод может использовать киберпреступник для сбора конфиденциальной информации от организации?

- человек посередине

- социальная инженерия

- фарминг

- программа-вымогатель

Служба тестирования на проникновение, нанятая компанией, сообщила, что в сети был обнаружен бэкдор.Какие действия следует предпринять организации, чтобы узнать, были ли скомпрометированы системы?

- Ищите имена пользователей, у которых нет паролей.

- Ищите неавторизованные аккаунты.

- Следите за изменениями политики в средстве просмотра событий.

- Проверить систему на вирусы.

Пользователи сообщают, что база данных на главном сервере недоступна. Администратор базы данных проверяет проблему и замечает, что файл базы данных теперь зашифрован.Организация получает электронное письмо с угрозами, требующим оплаты за расшифровку файла базы данных. С каким типом атак столкнулась организация?

- DoS-атака

- Троянский конь

- программа-вымогатель

- Атака «человек посередине»

У пользователя есть большой объем данных, которые необходимо сохранить конфиденциальными. Какой алгоритм лучше всего соответствует этому требованию?

Что происходит при увеличении длины ключа в приложении для шифрования?

- Ключевое пространство уменьшается экспоненциально.

- Ключевое пространство увеличивается в геометрической прогрессии.

- Ключевое пространство уменьшается пропорционально.

- Ключевое пространство увеличивается пропорционально.

Какой алгоритм будет использовать Windows по умолчанию, когда пользователь намеревается зашифровать файлы и папки на томе NTFS?

Перед отправкой данных на анализ, какой метод можно использовать для замены конфиденциальных данных в непроизводственной среде для защиты основной информации?

- подмена маскировки данных

- стеганография

- программная обфускация

- стеганализ

В какой ситуации следовало бы проводить детективный контроль?

- , когда организации необходимо устранить повреждения

- после того, как организация испытала нарушение, чтобы восстановить все до нормального состояния

- , когда организации необходимо искать запрещенную деятельность

- , когда организация не может использовать сторожевую собаку , поэтому необходимо рассмотреть альтернативу.

Организация планирует внедрить тренинг по безопасности, чтобы ознакомить сотрудников с политиками безопасности.

Какой тип контроля доступа пытается внедрить организация?

Какой тип контроля доступа пытается внедрить организация? - административный

- технологический

- физический

- логический

Организация внедрила антивирусное программное обеспечение. Какой тип контроля безопасности внедрила компания?

- контроль сдерживания

- контроль обнаружения

- контроль восстановления

- компенсационный контроль

Пароли, парольные фразы и ПИН-коды являются примерами каких терминов защиты?

- авторизация

- доступ

- аутентификация

- идентификация

Организация определила, что сотрудник взламывал пароли на административных учетных записях, чтобы получить доступ к очень конфиденциальной информации о заработной плате.Какие инструменты вы бы искали в системе сотрудника? (Выберите три)

- дайджест пароля

- таблицы обратного просмотра

- таблицы поиска

- точки доступа rouge

- таблицы алгоритмов

- таблицы радуги

Какой метод создает разные хэши для одного и того же пароля?

Какая технология хеширования требует обмена ключами?

Вас попросили внедрить программу обеспечения целостности данных для защиты файлов данных, которые должны быть загружены в электронном виде торговым персоналом.

Вы решили использовать самый надежный алгоритм хеширования, доступный в ваших системах. Какой алгоритм хеширования вы бы выбрали?

Вы решили использовать самый надежный алгоритм хеширования, доступный в ваших системах. Какой алгоритм хеширования вы бы выбрали? Какой вид целостности имеет база данных, когда все ее строки имеют уникальный идентификатор, называемый первичным ключом?

- целостность объекта

- ссылочная целостность

- целостность домена

- определяемая пользователем целостность

Технические специалисты тестируют безопасность системы аутентификации, использующей пароли.Когда технический специалист исследует таблицы паролей, он обнаруживает, что пароли хранятся в виде хэш-значений. Однако после сравнения простого хэша пароля технический специалист затем обнаруживает, что значения отличаются от значений в других системах. Каковы две причины такой ситуации? (Выберите два.)

- В системах используются разные алгоритмы хеширования.

- Обе системы используют MD5.

- Обе системы шифруют пароли перед хешированием.

- Одна система использует хеширование, а другая — хеширование и засаливание.

- Одна система использует симметричное хеширование, а другая — асимметричное хеширование.

Алиса и Боб используют цифровую подпись для подписания документа. Какой ключ должна использовать Алиса для подписи документа, чтобы Боб мог убедиться, что документ пришел от Алисы?

- открытый ключ от Боба

- закрытый ключ от Алисы

- закрытый ключ от Боба

- имя пользователя и пароль от Алисы

X.509, какая технология безопасности определяет?

- цифровые сертификаты

- токены безопасности

- надежные пароли

- биометрия

Как это называется, когда организация устанавливает только приложения, которые соответствуют ее рекомендациям, а администраторы повышают безопасность, удаляя все другие приложения?

- стандартизация активов

- идентификация активов

- классификация активов

- доступность активов

Способность поддерживать доступность во время разрушительных событий описывает какие из принципов высокой доступности?

- единая точка отказа

- отказоустойчивость системы

- отказоустойчивость

- бесперебойное обслуживание

Организация недавно приняла программу «пять девяток» для двух важнейших серверов баз данных.

Какие виды контроля будут задействованы?

Какие виды контроля будут задействованы? - более надежные системы шифрования

- удаленный доступ к тысячам внешних пользователей

- ограничение доступа к данным в этих системах

- повышение надежности и времени безотказной работы серверов

Какой подход к доступности обеспечивает наиболее полную защиту, потому что несколько защит координируются вместе для предотвращения атак?

- разбиение на уровни

- неизвестность

- разнообразие

- ограничение

Команда находится в процессе выполнения анализа рисков для служб базы данных.Собранная информация включает начальную стоимость этих активов, угрозы для активов и влияние угроз. Какой тип анализа рисков выполняет команда, рассчитывая ожидаемую годовую потерю?

- качественный анализ

- анализ потерь

- анализ защиты

- количественный анализ

Какие два значения необходимы для расчета годовой ожидаемой потери? (Выберите два.

)

) - Стоимость актива

- Фактор подверженности

- Частотный коэффициент

- Годовая частота возникновения

- Ожидаемая величина единичного убытка

- Количественная стоимость убытка

Организация хочет принять систему маркировки, основанную на ценность, конфиденциальность и критичность информации.Какой элемент управления рисками рекомендуется?

- идентификация активов

- доступность активов

- стандартизация активов

- классификация активов

Какой подход к доступности предполагает использование прав доступа к файлам?

- наслоение

- простота

- неизвестность

- ограничение

Какие две фазы реагирования на инциденты? (Выберите два.)

- предотвращение и локализация

- локализация и восстановление

- уменьшение и принятие

- обнаружение и анализ

- анализ рисков и высокая доступность

- конфиденциальность и искоренение

Какую утилиту Windows следует использовать настроить правила паролей и политики блокировки учетных записей в системе, не входящей в домен?

- Инструмент локальной политики безопасности

- Журнал безопасности средства просмотра событий

- Инструмент безопасности Active Directory

- Управление компьютером

Каков процент перекрестных ошибок при сравнении биометрических систем?

- частота ложных отрицательных результатов и частота ложных срабатываний

- частота ложных срабатываний и степень приемлемости

- степень отклонения и частота ложных негативов

- степень приемлемости и частота ложных негативов

Что описывает защита, обеспечиваемая забором высотой 1 метр?

- Он отпугивает только случайных нарушителей.

- Забор отпугивает решительных злоумышленников.

- Он предлагает ограниченную задержку определенному нарушителю.

- Благодаря своей высоте предотвращает случайных проникновений.

- Он отпугивает только случайных нарушителей.

Какой тип атаки может предотвратить взаимная проверка подлинности?

- заражение беспроводной сети

- посредник

- прослушивание беспроводной сети

- подмена IP-адреса беспроводной сети

Какой протокол будет использоваться для обеспечения безопасности сотрудников, которые получают доступ к системам удаленно из дома?

Какую технологию можно использовать для защиты VoIP от подслушивания?

- зашифрованные голосовые сообщения

- строгая аутентификация

- SSH

- ARP

Какие три протокола могут использовать расширенный стандарт шифрования (AES)? (Выберите три.)

- WPA

- 802.11q

- 802.

11i

11i - TKIP

- WPA2

- WEP

ОВК, водоснабжение и противопожарные системы под какие из областей кибербезопасности?

- сеть

- пользователь

- устройство

- физические объекты

Какой национальный ресурс был разработан в результате распоряжения правительства США после 10-месячного совместного исследования с участием более 3000 специалистов по безопасности?

- Модель ISO OSI

- NIST Framework

- ISO / IEC 27000

- Национальная база данных уязвимостей (NVD)

Какое оружие кибербезопасности сканирует пароли по умолчанию, отсутствующие исправления, открытые порты, неправильные конфигурации и активные IP-адреса?

- анализаторы пакетов

- сканеры уязвимостей

- взломщики паролей

- анализаторы пакетов

При обучении с Cisco Netacad необходимо пройти множество экзаменов и лабораторных работ. Некоторые инструкторы требуют, чтобы студенты прошли все экзамены по главам, заключительный экзамен и викторину по главам. Независимо от того, чего хотят от вас преподаватели, PremiumExam.net предлагает ответы на все экзамены с четкими объяснениями. Наши эксперты проверили все ответы на экзамены перед тем, как опубликовать их на сайте. Мы рекомендуем вам выбрать любую соответствующую главу из следующего:

Некоторые инструкторы требуют, чтобы студенты прошли все экзамены по главам, заключительный экзамен и викторину по главам. Независимо от того, чего хотят от вас преподаватели, PremiumExam.net предлагает ответы на все экзамены с четкими объяснениями. Наши эксперты проверили все ответы на экзамены перед тем, как опубликовать их на сайте. Мы рекомендуем вам выбрать любую соответствующую главу из следующего:

Глава 1 — Циркуляр 92

101. Определения 2

Если иное не предусмотрено в этом заголовке, используемые в этом заголовке, следующие термины и их варианты формы означают следующее:

«Анонимное произведение» — это произведение, на копиях или фонограммах которого не указано физическое лицо.

«Архитектурное произведение» — это проект здания, воплощенный в любом материальном средстве выражения, включая здание, архитектурные планы или чертежи. Работа включает в себя общую форму, а также расположение и композицию пространств и элементов в дизайне, но не включает отдельные стандартные функции. 3

Работа включает в себя общую форму, а также расположение и композицию пространств и элементов в дизайне, но не включает отдельные стандартные функции. 3

«Аудиовизуальные произведения» — это произведения, состоящие из серии связанных изображений, которые изначально предназначены для демонстрации с использованием машин или устройств, таких как проекторы, средства просмотра или электронного оборудования, вместе со звуковыми сопровождениями, если таковые имеются, независимо от характер материальных объектов, таких как пленки или ленты, в которых воплощены произведения

«Бернская конвенция» — это Конвенция об охране литературных и художественных произведений, подписанная в Берне, Швейцария, 9 сентября 1886 года, а также все акты, протоколы и поправки к ней. 4

«Лучшее издание» работы — это издание, опубликованное в Соединенных Штатах в любое время до даты депонирования, которое Библиотека Конгресса сочтет наиболее подходящим для своих целей.

«Дети» человека — это его непосредственное потомство, законное или незаконное, а также любые дети, законно усыновленные этим лицом.

«Коллективное произведение» — это произведение, такое как периодическое издание, антология или энциклопедия, в котором ряд статей, составляющих сами по себе отдельные и независимые произведения, собраны в коллективное целое.

«Сборник» — это произведение, сформированное путем сбора и компоновки ранее существовавших материалов или данных, которые отобраны, скоординированы или упорядочены таким образом, что итоговая работа в целом представляет собой оригинальное авторское произведение. Термин «сборник» включает коллективные произведения.

«Компьютерная программа» — это набор операторов или инструкций, которые прямо или косвенно используются в компьютере для достижения определенного результата. 5

«Копии» — это материальные объекты, кроме фонограмм, в которых произведение зафиксировано любым способом, известным в настоящее время или разработанным позже, и с помощью которых произведение можно воспринимать, воспроизводить или иным образом передавать, либо напрямую, либо с помощью машина или устройство. Термин «копии» включает в себя материальный объект, отличный от фонограммы, в котором произведение сначала фиксируется.

Термин «копии» включает в себя материальный объект, отличный от фонограммы, в котором произведение сначала фиксируется.

«Владелец авторских прав» в отношении любого из исключительных прав, содержащихся в авторском праве, относится к владельцу этого конкретного права.

«Судья по авторским гонорарам» — это судья по авторским гонорарам, назначаемый в соответствии с разделом 802 настоящего раздела, и включает всех лиц, исполняющих обязанности временного судьи по авторским гонорарам в соответствии с данным разделом.

Произведение «создается», когда оно впервые фиксируется на копии или фонограмме; если произведение готовится в течение определенного периода времени, то его часть, которая была зафиксирована в любое конкретное время, составляет произведение на тот момент, а если произведение было подготовлено в разных версиях, каждая версия представляет собой отдельное произведение.

«Производное произведение» — это произведение, основанное на одном или нескольких ранее существовавших произведениях, таких как перевод, музыкальная аранжировка, инсценировка, беллетризация, версия кинофильма, звукозапись, художественное воспроизведение, сокращение, сжатие или любая другая форма, в которой работа может быть переработана, преобразована или адаптирована. Работа, состоящая из редакционных исправлений, аннотаций, доработок или других модификаций, которые в целом представляют собой оригинальное авторское произведение, является «производным произведением».

Работа, состоящая из редакционных исправлений, аннотаций, доработок или других модификаций, которые в целом представляют собой оригинальное авторское произведение, является «производным произведением».

«Устройство», «машина» или «процесс» — это то, что известно сейчас или разработано позже.

«Цифровая передача» — это передача полностью или частично в цифровом или другом неаналоговом формате. 7

«Отображать» произведение означает показывать его копию либо непосредственно, либо с помощью фильма, слайда, телевизионного изображения или любого другого устройства или процесса, либо, в случае кинофильма или другого аудиовизуального произведения, показывать отдельные изображения непоследовательно.

«Заведение» — это магазин, магазин или любое аналогичное коммерческое предприятие, открытое для широкой публики с основной целью продажи товаров или услуг, в котором большая часть общих квадратных футов нежилой площади используется для этой цели. , и в которых недраматические музыкальные произведения исполняются публично. 8

, и в которых недраматические музыкальные произведения исполняются публично. 8

что вам следует знать и чего вы не знаете

Дебаты по поводу Общего регламента по защите данных (GDPR) и шифрования еще не закончены.Хотя шифрование занимает лишь несколько строк в GDPR, рекомендуется и предлагает преимущества в определенных случаях (если вы следите за текстом, который есть) , существует также реальность соответствия GDPR и шифрование в более широкой перспективе и контексте, которые большинство не делает. не знаю.

Шифрование — это широко используемый процесс, при котором данные преобразуются в закодированную и непонятную версию с использованием алгоритмов шифрования и ключа шифрования, при этом ключ дешифрования (который в некоторых формах шифрования совпадает с ключом шифрования) или код позволяет другим декодировать его снова.

В целях обеспечения безопасности и предотвращения обработки в нарушение настоящего Регламента контролер или процессор должны оценить риски, присущие обработке, и принять меры для снижения этих рисков, такие как шифрование (GDPR Recital 83)

Шифрование — это одна из форм криптографии, которая бывает разных форм и типов, с различными решениями и приложениями, включая множество операций в Интернете, а также передачи данных и операций, которые мы часто не «видим» или не знаем. Шифрование и криптография также являются ключевыми в модели данных обновления транзакций блокчейна.

Шифрование и криптография также являются ключевыми в модели данных обновления транзакций блокчейна.

Очевидно, что об этом можно сказать гораздо больше, но в рамках этой статьи, где мы рассмотрим шифрование в соответствии с GDPR, сейчас давайте скажем, что шифрование данных является все более используемым методом защиты данных. Почему «на данный момент»? Потому что, как мы увидим, контекст и объем, в которых используются определенные формы шифрования и другие меры безопасности, будут влиять на то, как будут рассматриваться нарушения личных данных и отдельные случаи явного несоблюдения, даже если GDPR и связанные тексты не расширяют это.Но есть чему поучиться из прошлого. Но это на потом.

Шифрование данных также, и, безусловно, становится все более важным в отношении личных данных, конечно, и поэтому оно также имеет место в «более новых технологиях» (и при использовании более современных технологий) . Примером более или менее «несколько более новой» технологии, в которой все чаще используется шифрование данных, являются облачные вычисления. Согласно отчету Gemalto и Ponemon Institute за январь 2018 года, шифрование становится все более важным в контексте безопасности облачных данных и защиты облачных данных, например.

Согласно отчету Gemalto и Ponemon Institute за январь 2018 года, шифрование становится все более важным в контексте безопасности облачных данных и защиты облачных данных, например.

В GDPR шифрование прямо упоминается как одна из мер безопасности и защиты личных данных в нескольких статьях. Хотя в соответствии с GDPR шифрование не является обязательным, безусловно, важно знать, где и почему рекомендуется использовать шифрование. И, конечно же, важно заглянуть немного дальше текста.

Шифрование GDPR: что нужно знать, часть

Прежде чем это сделать, давайте проясним: соблюдение GDPR, как мы писали ранее, является проблемой бизнес-стратегии, и шифрование личных данных СТРОГО ГОВОРИТЬ не обязательно.

Шифрование важно, ценно и присутствует во многих современных системах информации и данных. GDPR, однако, говорит то, что он говорит, и он, конечно же, ничего не говорит о соответствии и шифровании, не говоря уже о том, какой уровень и стандарт шифрования, где использовать шифрование, для каких типов личных данных (как в данных в состоянии покоя) , данные в использовании и данные в пути или как личные данные в целом или конфиденциальные данные ), для каких типов обработки личных данных и так далее. Тем не менее, в предыдущих законах о защите данных и, особенно в юриспруденции, наличие шифрования использовалось в качестве аргумента при определенных типах нарушений и определенных типах шифрования, и, насколько нам известно, мы не видим причин, по которым органы по защите данных не будет делать этого и в будущем, наоборот: если шифрование упоминается даже в качестве «примера» в большинстве случаев, это делается по причине, а не для развлечения.

Тем не менее, в предыдущих законах о защите данных и, особенно в юриспруденции, наличие шифрования использовалось в качестве аргумента при определенных типах нарушений и определенных типах шифрования, и, насколько нам известно, мы не видим причин, по которым органы по защите данных не будет делать этого и в будущем, наоборот: если шифрование упоминается даже в качестве «примера» в большинстве случаев, это делается по причине, а не для развлечения.

Также нет рекомендаций WP29 (Европейский совет по защите данных) о том, как видеть шифрование в рамках GDPR, что действительно очень жаль, учитывая существующую путаницу.Однако есть несколько рекомендаций, касающихся шифрования, о которых вы должны знать.

Другими словами: хотя GDPR, очевидно, требует, чтобы организации принимали соответствующие технические и организационные меры в отношении защиты и безопасности личных данных, в результате чего рекомендуется псевдонимизация и шифрование личных данных, GDPR, строго говоря, не говорит, что вы должны использовать шифрование в качестве некоторые претензии, поскольку GDPR говорит то, что он говорит, и только судебная практика и инстанции, такие как надзорные органы и соответствующие органы ЕС, имеют право интерпретировать и / или исправлять его (и здравый смысл подсказывает, что в определенных обстоятельствах шифрование важно при рассмотрении контекста и риски) .![]() Национальные надзорные органы также могут следовать инструкциям по их реализации и принимать некоторые решения, чтобы сообщить вам или, по крайней мере, порекомендовать вам, что делать. В случае утечки личных данных это больше говорит вам, чем рекомендует, важный аспект шифрования GDPR, который возвращается позже.

Национальные надзорные органы также могут следовать инструкциям по их реализации и принимать некоторые решения, чтобы сообщить вам или, по крайней мере, порекомендовать вам, что делать. В случае утечки личных данных это больше говорит вам, чем рекомендует, важный аспект шифрования GDPR, который возвращается позже.

Нарушение конфиденциальности личных данных, которые были зашифрованы с помощью современного алгоритма, по-прежнему является нарушением личных данных, и о нем необходимо уведомить (Мнение WP29 03/2014)

Компании, которые заявляют, что шифрование GDPR является обязательным, например, заявляют, что вы не можете себе позволить не использовать его, потому что GDPR предусматривает высокие административные штрафы, заявляя, что эти высокие максимальные штрафы, однако, продают решения для шифрования, вводя в заблуждение, как и они не знаю, как будут решаться штрафы в отдельных случаях, максимальные штрафы до GDPR применялись редко и многое другое.

ОДНАКО, несмотря на то, что GDPR не требует строго использовать шифрование, только несколько раз упоминает шифрование и никогда не делает его обязательным, де-факто использование шифрования — это не просто хорошая идея , в случае личных данных нарушение и обязанность уведомления о нарушении личных данных и другие обязательства, обычно возникает вопрос о шифровании, и есть некоторые национальные надзорные органы (также известные как Data Protection Authorities или DPA) , которые рекомендовали контроллеры данных в прошлом (особенно ICO в контексте из предыдущих законов) , чтобы иметь в наличии политику для сотрудников о том, когда использовать, а когда не использовать шифрование (и он не всегда может использоваться или может быть «непропорциональным», чтобы использовать формулировку GDPR для этого) . Опять же: тот факт, что, как мы увидим, шифрование упоминается в рамках обязанности по уведомлению об утечке данных, некоторые действительно переоценивают важность этого, как мы также увидим.

Опять же: тот факт, что, как мы увидим, шифрование упоминается в рамках обязанности по уведомлению об утечке данных, некоторые действительно переоценивают важность этого, как мы также увидим.

Во-вторых, следует учитывать, что GDPR не имеет и не будет стоять сам по себе .

К настоящему времени все должны знать, что скоро появятся и другие правила в соответствии с GDPR, из которых Регламент электронной конфиденциальности, несомненно, будет самым действенным и уже является темой эмоциональных дискуссий и большой озабоченности для многих и был одобрен Европейский парламент (что не означает, что он закончен) .И это дополнение к GDPR, как вы могли заметить, также упоминает шифрование, как мы, действительно, также увидим.

В-третьих, хотя GDPR четко описывает шифрование, рекомендации по внедрению и обеспечению соблюдения GDPR не всегда так однозначны, если углубиться в подробности , позиция надзорных органов может быть разной в зависимости от страны и влияние электронной конфиденциальности Регулирование и то, как оно будет соотноситься с GDPR, вызвали у нас серьезную головную боль.

Тем не менее, мы добавили соответствующие тексты и примечания к ним внизу, чтобы вы могли убедиться, что 1) это сбивает с толку и 2) было бы неплохо выйти за рамки одного только текста GDPR.

Если вы спросите нас, является ли шифрование обязательным в соответствии с GDPR, мы скажем «нет», поскольку тексты четкие (мы рассмотрим их сразу после этого) . Если вы спросите нас, не злоупотребляют ли некоторые компании, продающие решения, шифрованием в соответствии с GDPR, мы отвечаем утвердительно. Если вы спросите нас, будет ли шифрование иметь важное значение в контексте дальнейшего развития правил защиты данных в ЕС и применения GDPR, а также решений относительно нарушений и несоблюдения в различных КОНКРЕТНЫХ обстоятельствах, это однозначно да, и мы не видим причин не следовать упомянутому совету.

Что GDPR говорит о шифровании: от соответствующих мер защиты и изменения цели до обязанности по уведомлению субъекта данных в случае нарушения

Но, пожалуйста, ознакомьтесь с теми текстами, которые мы упоминаем в конце этого обзора. Но сначала: что сам GDPR говорит о шифровании (в свободном переводе)?

Но сначала: что сам GDPR говорит о шифровании (в свободном переводе)?

Мы начинаем с Общего регламента по защите данных. GDPR Recital 83: контролеры и обработчик должны оценить риски своих различных операций по обработке данных (кстати, в случае серьезных сомнений всегда есть возможность DPIA) и принять меры по снижению этих рисков, ТАКИЕ как шифрование, чтобы:

- поддерживать безопасность и

- предотвращает обработку, не соответствующую GDPR.

Более того, эта оценка должна уравновешивать уровень риска, типы задействованных персональных данных и стоимость реализации таких мер. На практике это окажется очень важным. И, наконец, когда вы оцениваете эти риски безопасности, особенно принимаете во внимание риски, из-за которых вы и субъект данных получаете проблемы (читай: нарушения) .

Далее статьи GDPR. Статья 6 GDPR: в рамках законной обработки и, в частности, в ЧАСТНОМ случае, когда:

- обработка происходит для других целей, кроме тех, которые были во время сбора персональных данных и

- не происходит на основании согласия субъекта данных и некоторых других конкретных оснований,

, то контроллер данных должен удостовериться, совместима ли новая цель с первоначальной, СРЕДИ ДРУГИХ, с учетом наличия соответствующих мер безопасности, которые МОГУТ включать шифрование или псевдонимизацию.

Ключи шифрования являются ключевыми: отсутствие централизованной защиты или хранения их представляет собой риск, и в случае взлома может считаться недостаточно подходящей мерой безопасности

GDPR Статья 32: по существу резюмируя то, что в GDPR Recital 83, статья 32 гласит, что нужно принимать эти СООТВЕТСТВУЮЩИЕ технические и организационные меры с СООТВЕТСТВУЮЩИМ балансом меры и риска, затрат на реализацию, характер, контекст и цель обработки и многое другое в виду, что, среди прочего, НАЛИЧИЕ, псевдонимизация и шифрование персональных данных могут быть СООТВЕТСТВУЮЩИМ.Однако помните и об этих больших рисках. Мы продолжаем использовать слово APPROPRIATE с заглавной буквы, поскольку вы можете держать пари, что в некоторых случаях оно будет работать, это наш прогноз и ставка. Контекст имеет значение, и у Леди Справедливость есть причина.

GDPR, статья 34: в рамках обязанности контроллера по уведомлению о нарушении личных данных субъекту данных такая коммуникация не требуется, если, среди прочих условий, вы, как контроллер, применили СООТВЕТСТВУЮЩИЕ меры, эти меры были применены в отношении затронутых данных и, в частности, в контексте того, что мы здесь рассматриваем, эти меры привели к тому, что личные данные стали непонятными для всех, кто не имеет к ним доступа, и шифрование является примером такой меры.

Итак, да, шифрование МОЖЕТ просто освободить вас от обязанности информировать людей, чьи личные данные были украдены или что-то еще. Однако, если существует высокая вероятность того, что нарушение личных данных приведет к высокому риску для субъекта данных (GDPR всегда думает с точки зрения субъекта данных, его / ее прав и рисков субъекта данных) и надзорный орган, который в любом случае оштрафует вас, видит, что вашего шифрования, если оно используется, в потенциальной комбинации с другими мерами, на самом деле было недостаточно, вам все равно нужно это делать.Кроме того, принимая во внимание уравновешенность леди Джастис и тот факт, что необходимо принимать соответствующие меры В СЛУЧАЕ СЛУЧАЯ СЛУЧАЯ СЛУЧАЯ СЛУЧАЯ СЛУЧАЯ СЛУЧАЯ, мы еще раз подчеркиваем роль юриспруденции и важность извлечения уроков из прошлого.

Кто решает? Не ты. В качестве примера случая, когда можно было решить, что ваши меры шифрования как таковые были недостаточно хороши, просто вспомните об этом опросе по безопасности и защите данных в облаке: если бы это обнаружилось, хотя в среднем на данный момент только 40% данные, хранящиеся в облаке, защищены с помощью решений для шифрования и управления ключами, и они действительно допускают ошибки, такие как отсутствие централизованной защиты и хранения ключей шифрования; в некоторых странах процент намного выше, и они работают намного лучше.Более того, 91% респондентов заявили, что возможность шифрования данных станет более важной в ближайшие два года.

Отлично. Тем не менее, вам необходимо централизованно защищать и контролировать эти ключи шифрования, иначе ваше шифрование может быть сочтено неподходящим и недостаточным.

Это то, что GDPR говорит о шифровании.

Шифрование GDPR: ознакомление с инструкциями и проверка текста Положения о конфиденциальности

Теперь перейдем к самой забавной части, такой как руководящие принципы WP29 и другой дополнительный законодательный акт, Регламент электронной конфиденциальности, который, вероятно, запутает вас, но в любом случае является аргументом в пользу шифрования.Выбор остается за вами.

Контроллеры данных должны иметь политику, регулирующую использование шифрования, в том числе руководящие принципы, позволяющие персоналу понимать, когда они должны и не должны его использовать (Рекомендация ICO, не входит в сферу применения GDPR, но все еще актуальна)

В заключении, восходящем к июлю 2016 года, Рабочая группа по защите данных по статье 29 (Европейский совет по защите данных) , которая предоставляет заключения, руководящие принципы и т. Д., Которые не являются юридически обязательными, но служат важными рекомендациями и для тех, кто необходимость обеспечить применение как GDPR, так и (в ближайшее время) Регламента ePrivacy, поскольку руководящие принципы внедрения и обеспечения соблюдения «предложили Европейской комиссии рассмотреть возможность защиты прав пользователей на использование шифрования для защиты своих электронных сообщений.Такое правило может также включать разработку технических стандартов по шифрованию, также в поддержку пересмотренных требований безопасности в GDPR ».

Повторим последнюю часть: пересмотр требований безопасности.

Правила шифрования и конфиденциальности

В текст Положения об электронной конфиденциальности, одобренного Европейским парламентом на пленарном заседании в октябре 2017 года, также известного как «Отчет Лауристена», внесена поправка, которая гласит: «Для обеспечения безопасности и целостности сетей и услуг, следует поощрять использование сквозного шифрования и, при необходимости, быть обязательным в соответствии с принципами безопасности и конфиденциальности по дизайну.Государства-члены не должны налагать никаких обязательств на поставщиков шифрования, поставщиков услуг электронной связи или любые другие организации (на любом уровне цепочки поставок) , которые могут привести к ослаблению безопасности их сетей и услуг, таких как создание или содействие «бэкдорам» ».

Другие поправки и отрывки из этого текста, касающиеся шифрования в рамках текста Регламента электронной конфиденциальности (который, опять же, еще не прошел все стадии):

- В сфере поставщиков услуг электронной связи: «Поставщики услуг, предлагающие услуги электронной связи, должны обрабатывать данные электронной связи таким образом, чтобы предотвратить несанкционированную обработку, включая доступ или изменение.Они должны гарантировать, что такой несанкционированный доступ или изменение могут быть обнаружены, а также гарантировать, что данные электронной связи защищены с помощью современного программного обеспечения и криптографических методов, включая технологии шифрования. Поставщики услуг также должны информировать пользователей о мерах, которые они могут предпринять для защиты безопасности своих коммуникаций, например, используя определенные типы программного обеспечения или технологии шифрования ».

- В том же объеме: «Поставщики услуг электронной связи должны обеспечить достаточную защиту от несанкционированного доступа или изменения данных электронной связи, а также гарантировать конфиденциальность и целостность передаваемых или хранимых сообщений. техническими мерами, соответствующими уровню техники, такими как криптографические методы, включая сквозное шифрование данных электронной связи.Когда используется шифрование данных электронной связи, дешифрование кем-либо, кроме пользователя, запрещено. Несмотря на статьи 11a и 11b настоящего Регламента, государства-члены не должны налагать какие-либо обязательства на поставщиков услуг электронной связи или производителей программного обеспечения, которые могут привести к ослаблению конфиденциальности и целостности их сетей и услуг или оконечного оборудования, включая используемые методы шифрования. ».

- В рамках услуг, предоставляемых пользователям, занимающимся исключительно личной или домашней деятельностью (e.грамм. текст в голосовую службу, организацию почтового ящика или службу фильтрации спама) : «Если коммуникационные данные хранятся третьей стороной, эта третья сторона должна гарантировать, что любая информация, обработка которой не является необходимой для предоставления услуги, запрошенной конечным пользователем, защищена с современными мерами безопасности, применяемыми от начала до конца, включая криптографические методы, такие как шифрование ».

Шифрование GDPR в руководстве WP29 по уведомлению о нарушениях и административным штрафам

Далее, в своих последних руководящих принципах в отношении обязанности уведомления о нарушении личных данных согласно GDPR, WP29 пишет:

В своем заключении по Регламенту электронной конфиденциальности в отношении шифрования Рабочая группа по защите данных по статье 29 ссылается на пересмотренные требования безопасности в GDPR

.«В своем Заключении от 03/2014 об уведомлении о нарушении WP29 пояснил, что нарушение конфиденциальности личных данных, зашифрованных с помощью современного алгоритма, по-прежнему является нарушением личных данных и должно быть уведомлено.Однако, если конфиденциальность ключа не нарушена, т. Е. Ключ не был скомпрометирован в результате какого-либо нарушения безопасности и был сгенерирован таким образом, что он не может быть установлен доступными техническими средствами любым лицом, не уполномоченным на доступ к нему, то данные в принципе непонятны. Таким образом, нарушение вряд ли окажет неблагоприятное воздействие на отдельных лиц и, следовательно, не потребует сообщения этим лицам. Однако даже если данные зашифрованы, потеря или изменение могут иметь негативные последствия для субъектов данных, для которых у контроллера нет адекватных резервных копий.В этом случае потребуется связь с субъектами данных, даже если сами данные подлежат адекватным мерам шифрования. WP29 также объяснил, что это будет так же, как если бы личные данные, такие как пароли, были надежно хешированы и обработаны, хешированное значение было рассчитано с помощью современной хеш-функции с криптографическим ключом, ключ, используемый для хеширования данных, не был скомпрометирован в любое нарушение, и ключ, используемый для хеширования данных, был сгенерирован таким образом, что он не может быть установлен доступными технологическими средствами любым лицом, не имеющим права доступа к ним ».

«Следовательно, если персональные данные стали по существу непонятными для неавторизованных сторон и если данные являются копией или резервной копией, то о нарушении конфиденциальности, связанном с должным образом зашифрованными персональными данными, возможно, нет необходимости уведомлять надзорный орган. Это связано с тем, что такое нарушение вряд ли создаст риск для прав и свобод человека. Это, конечно, означает, что человека также не нужно будет информировать, так как, вероятно, нет высокого риска. Однако следует иметь в виду, что, хотя на начальном этапе уведомление может не требоваться, если нет вероятного риска для прав и свобод человека, со временем это может измениться, и риск придется пересмотреть.Например, если впоследствии выясняется, что ключ был скомпрометирован или обнаружена уязвимость в программном обеспечении шифрования, уведомление все равно может потребоваться ».

Вы читали? Давайте подытожим то, что, по нашему мнению, здесь наиболее важно: ключи являются ключевыми, и если вы, как контролер, выбрали неправильное программное обеспечение, вам все равно нужно общаться. Да, и не имеет значения, когда их ключ оказывается скомпрометированным или в программном обеспечении обнаружена уязвимость.

Дело в том, что утечки данных случаются очень часто, и попытки продолжают расти, и когда дело доходит до безопасности, иногда вопрос скорее в том, когда уязвимости в программном обеспечении, ну, в общем, тоже довольно распространены.Вот почему существуют патчи.

Да, и это еще не сделано. Другой документ : «Кроме того, следует отметить, что если есть нарушение, при котором нет резервных копий зашифрованных личных данных, то будет нарушение доступности, которое может создать риски для отдельных лиц и, следовательно, может потребовать уведомления. Точно так же, когда происходит нарушение, связанное с потерей зашифрованных данных, даже если существует резервная копия личных данных, это все равно может быть зарегистрированным нарушением, в зависимости от продолжительности времени, затраченного на восстановление данных из этой резервной копии, и последствий отсутствия наличие имеет на лицах.”

В этих инструкциях есть более подробная информация, с которой вы можете ознакомиться здесь (загрузка в формате PDF).

Следует отметить, что, хотя и не являются обязательными, но руководящие принципы WP29 имеют значение и что существует больше руководящих принципов WP29, в которых представлены подробные сведения о шифровании в контексте статей GDPR, где это имеет значение.

Вас могут особенно заинтересовать шифрование GDPR и руководящие принципы GDPR в отношении административных штрафов, которые мы рассмотрели ранее , где, что касается критериев оценки статьи 83 GDPR, которые, цитируя, «надзорные органы должны использовать при оценке того, будут ли должен быть наложен штраф и размер штрафа », в руководящих принципах прямо указано, что в рамках категорий персональных данных, затронутых нарушением, как одного из этих критериев оценки WP29 предоставляет несколько примеров« ключевых вопросов, которые надзорный орган может счесть необходимым дать ответ, если это соответствует делу ».

Один из ПРИМЕРОВ вопросов, которые надзорные органы МОГУТ задать в этом КОНКРЕТНОМ контексте, включает вопрос «Доступны ли данные напрямую без технической защиты или они зашифрованы?» со сноской, в которой говорится, что «не всегда следует рассматривать как« бонус »смягчающий фактор, что нарушение касается только косвенно идентифицируемых или даже псевдонимных / зашифрованных данных. В отношении этих нарушений общая оценка других критериев может дать умеренное или убедительное указание на то, что следует наложить штраф ».

И последнее, но не менее важное: это возможно, хотя мы не проверили, есть ли какие-либо, чтобы убедиться, что в рамках кодексов поведения, обязательных корпоративных правил и различных механизмов GDPR для демонстрации соответствия есть сектор соглашений, передачи личных данных и прочего, могут быть оговорки об использовании шифрования. Проверьте, чтобы убедиться.

Вот и все. И, безусловно, есть или будет больше.

Верхнее изображение: Shutterstock — Авторские права: jijomathaidesigners — Все остальные изображения являются собственностью их соответствующих владельцев. Несмотря на то, что содержание этой статьи тщательно проверено, мы не несем ответственности за возможные ошибки и советуем вам обратиться за помощью в подготовке к соблюдению GDPR ЕС.

Теория противопоставлений. Виды противостояний. Оппозиции в морфологии

При обсуждении грамматических категорий нам часто придется упоминать

оппозиций, то есть пар грамматических форм, противопоставленных друг другу примерно в

способ. Противопоставление можно определить как обобщенное соотношение языковых форм

, с помощью которого выражается определенная функция.Коррелированные элементы

(участники) оппозиции должны обладать двумя типами признаков: общими признаками

и дифференциальные особенности. Общие черты служат основой контраста, а

дифференциальные характеристики сразу выражают рассматриваемую функцию.

Оппозиционная теория изначально была сформулирована как фонологическая теория.

В фонологии установлено три основных качественных типа противопоставлений:

частный, постепенный и равноправный.По количеству противопоставленных членов

оппозиции были разделены на бинарные и более чем бинарные (троичные, четвертичные,

и др.).

Самый важный тип оппозиций — это бинарная привативная оппозиция;

другие типы оппозиций сводятся к бинарной приватной оппозиции.

Бинарная приватная оппозиция образована контрастирующей парой

члена, в котором один член характеризуется наличием определенного

дифференциальный признак (сильный, отмеченный, положительный), а другой член —

характеризуется отсутствием признака (слабый, немаркированный, отрицательный).Например.

звонких против выделенных согласных

Постепенная оппозиция формируется контрастирующей группой членов

, которые отличаются не наличием или отсутствием функции, а

степени нем.

(например, [ï: — i e — ae] образуют четвертичную оппозицию по степени их

открытости)

Эквивалентная оппозиция образована контрастирующей парой или группой в

, члены которого отличаются разными положительными характеристиками.(например, [m] [b],

оба двугубных согласных образуют равноправную оппозицию, [m] — звучный

назализованный, [b] взрывной.)

Любая оппозиция может быть переформулирована в частных терминах. Любая положительная особенность

, отличающий оппозиционно характеризуемый элемент, отсутствует в

оппозиционно коррелированный элемент, так что рассматривается с точки зрения

одна только эта особенность, оппозиция, по определению, становится приватной.

Наиболее важным типом оппозиции в морфологии является двоичная

приватная оппозиция. Приватная морфологическая оппозиция основана на

морфологический дифференциальный признак, который присутствует в его сильном члене, и

отсутствует в его слабом члене (например, настоящее прошлое).

Говоря о морфологических противопоставлениях, необходимо иметь в виду факт

, что члены морфологических оппозиций в отличие от фонологических

оппозиции обладают как планом выражения, так и планом содержания (например,кошка

кошек). Значение слабого члена более общее и абстрактное, так как

по сравнению со значением сильного члена, которое является более конкретным, и

специфический. Из-за этой разницы в значении немаркированный элемент используется в

более широкий диапазон контекстов, чем отмеченный элемент. Например, настоящее время

Форма глагола, отличная от прошедшего времени, используется для передачи значений

намного шире, чем те, которые прямо подразумеваются в соответствующей временной плоскости.

Эквиполлентные оппозиции в системе английской морфологии составляют

второстепенного типа и в основном ограничиваются только формальными отношениями (например, am are is).

Постепенные оппозиции в морфологии обычно не признаются. Они могут

может быть идентифицирован как второстепенный тип только на семантическом уровне (например, сильный сильный

сильнейших).

В различных контекстных позициях может использоваться один член оппозиции в

позиция другого.Это явление можно обозначить как уменьшение на

.возражений .

например. солдат США отправляется в Ирак.

Конференция откроется на следующей неделе.

(Слабый элемент заменяет сильный.)

Эта оппозиционная редукция стилистически безразлична. Использование немаркированного

член не нарушает выразительные условности обычной речи. Это

вид оппозиционного снижения называется нейтрализацией .Другой тип

оппозиционная редукция называется транспонированием . Это определяется как контрастное использование

контр-член оппозиции (как правило, сильный).

например. Она всегда находит во мне недостатки.

Дата: 17.12.2015; view: 8799

Расскажите о типах пресуппозиции.

Предположение — это то, что говорящий принимает за случай до того, как произнесет высказывание.Следствие — это то, что логически следует из того, что утверждается в высказывании.

Типы:

1) Экзистенциальная предпосылка:

Сущности, названные говорящим и предполагаемые присутствующими: именные группы и притяжательные конструкции.

существительное словосочетание : «Холодная война закончилась»

предполагает существование субъектов, к которым он относится, в данном случае «холодной войны».

притяжательных конструкций : Автомобиль Тони новый , мы можем предположить, что Тони существует и что у него есть машина.

2) Фактивная пресуппозиция: определяется наличием некоторых глаголов, таких как «знать», осознавать, радоваться, сожалеть и т. Д.

Она не знала, что он болен. (>> Болел)

Мы сожалеем о том, что сказали ему. (>> Мы ему сказали)

3) Лексическая предпосылка: употребляя одно слово, говорящий может действовать так, как будто другое значение будет понято.

Вы снова опоздали. (>> Вы опоздали раньше.)