www pin7 ru, pin7 ru санкт петербург, пин7 ру, пин7 база квартир код доступа

Здесь вы найдете только реальные объявления об аренде квартир и комнат в Санкт-Петербурге.

Множество вариантов, удобный поиск, фотографии жилья.

Код доступа – 555

База www pin7 ru – это база с удобным поиском по:

• станции метро

• району

• площади жилья

• цене

• наличию мебели

Также можно выбрать жильё по улице и даже номеру дома.

Без пустышек!

Как пользоваться базой Пин7 ру?

Очень просто! Найти нужны вариант не составит труда. Ниже подробная инструкция. Также в конце инструкции имеется видео, где показано все описанное.

1. Нажмите на кнопку «доступ к базе»

2. В открывшейся вкладке введите код доступа – 555

3. Нажмите на кнопку «войти» и далее – «смотреть базу»

4. Теперь нажмите на фиолетовую кнопку

5. Далее выберите способ поиска – по параметрам

7. Далее выберите «сдают»

8. Срок аренды – длительный

9. Теперь выберите нужное вам жильё. Например, 1к.кв. – однокомнатная квартира

10. Далее выберите нужные станцию(ции) метро или район(ы)

11. Выберите диапазон цен и желательно поставить галочку в графе «фото»

12. Подберите нужные варианты

13. Понравившееся варианты отмечайте галочкой

14. Нажмите на синюю кнопку

15. А теперь на зеленую

16. Заполните форму. В комментарии можно указать, кто будет проживать и любые другие условия

17. Нажмите кнопку «отправить»

Всё! Ваша заявка отправлена. В ближайшее время агент свяжется с вами.

Из чего складывается цена аренды?

Популярные и редкие PIN-коды: статистический анализ — «Хакер»

Не секрет, что пользователи выбирают числовые пароли, используя характерные паттерны. В случае четырёхзначного PIN-кода очень часто указывается день рождения или год рождения.

До настоящего момента все исследования в этой области были фрагментарными, на основе относительно небольших выборок данных. Американская компания Data Genetics несколько дней назад опубликовала наиболее полный и масштабный статистический анализ PIN-кодов, использовав все доступные базы данных с паролями и отфильтровав их по цифровым комбинациям от 0000 до 9999. Общая база после применения фильтра составила 3,4 миллиона PIN-кодов.

Анализ позволил выявить несколько интересных фактов. Самым популярным PIN-кодом является 1234, его устанавливают почти 11% пользователей. На втором месте идёт 1111 (6%).

| PIN | Частота | |

|---|---|---|

| № 1 | 1234 | 10,713% |

| № 2 | 1111 | 6,016% |

| № 3 | 0000 | 1,881% |

| № 4 | 1212 | 1,197% |

| № 5 | 7777 | 0,745% |

| № 6 | 1004 | 0,616% |

| № 7 | 2000 | 0,613% |

| № 8 | 4444 | 0,526% |

| № 9 | 2222 | 0,516% |

| № 10 | 6969 | 0,512% |

| № 11 | 9999 | 0,451% |

| № 12 | 3333 | 0,419% |

| № 13 | 5555 | 0,395% |

| № 14 | 6666 | 0,391% |

| № 15 | 1122 | 0,366% |

| № 16 | 1313 | 0,304% |

| № 17 | 8888 | 0,303% |

| № 18 | 4321 | 0,293% |

| № 19 | 2001 | 0,290% |

| № 20 | 1010 | 0,285% |

Двадцатка самых популярных комбинаций покрывает 26,83% всех паролей, хотя при нормальном статистическом распределении она составляла бы всего 0,2%. На следующей диаграмме показана кумулятивная частотность использования паролей.

Интересно также посмотреть на список самых редких PIN-кодов по всей базе.

| PIN | Частота | |

|---|---|---|

| № 9980 | 8557 | 0,001191% |

| 9047 | 0,001161% | |

| № 9982 | 8438 | 0,001161% |

| № 9983 | 0439 | 0,001161% |

| № 9984 | 9539 | 0,001161% |

| № 9985 | 8196 | 0,001131% |

| № 9986 | 7063 | 0,001131% |

| № 9987 | 6093 | 0,001131% |

| № 9988 | 6827 | 0,001101% |

| № 9989 | 7394 | 0,001101% |

| № 9990 | 0859 | 0,001072% |

| № 9991 | 8957 | 0,001042% |

| № 9992 | 9480 | 0,001042% |

| № 9993 | 6793 | 0,001012% |

| № 9994 | 8398 | 0,000982% |

| № 9995 | 0738 | 0,000982% |

| № 9996 | 7637 | 0,000953% |

| № 9997 | 6835 | 0,000953% |

| № 9998 | 9629 | 0,000953% |

| № 9999 | 8093 | 0,000893% |

| № 10000 | 8068 | 0,000744% |

Поделись новостью с друзьями:

Почему пользователи до сих пор устанавливают PIN-код

Сейчас уже редко кто устанавливает PIN-код на SIM-карте, но во времена кнопочных телефонов это было довольно популярно. PIN использовался как своего рода защита телефона от доступа к нему посторонних. Хоть и вводить его нужно было только после перезагрузки. Сейчас же, в эпоху FaceID, вводить код из четырех цифр — ужасно неудобно. Да и зачем нужен еще один барьер, если само устройство уже запрашивает пароль?

SIM-карта заблокирована и связи нет

На самом деле причина установить PIN-код есть и довольно серьезная. Дело в том, что если вы потеряете телефон, то воспользоваться SIM-картой сможет кто угодно. Да, разблокировать телефон будет не так просто, но вынуть карту и вставить ее в другой аппарат не составит никакого труда.

Так как ваш номер наверняка привязан к многочисленным аккаунтам в том числе и банковским, то это небезопасно. Разумеется, в таких случаях нужно просто заблокировать SIM-карту у оператора. Однако это не всегда получается сделать своевременно. Вы ведь можете и не сразу обнаружить пропажу.

PUK-код напечатан на пластиковом держателе SIM-карты

Угадать PIN-код практически невозможно. На его ввод дается всего три попытки, после чего карта блокируется и потребуется PUK-код, который состоит уже из восьми цифр.

То есть PIN-код служит дополнительной защитой, которая вряд ли принесет вам неудобства. Вводить PIN-код нужно только лишь после перезагрузки телефона. Часто ли вы выключаете или перезагружаете смартфон?

Как активировать PIN-код на iOS

Сделать это можно в настройках. Зайдите в пункт «Сотовая связь», далее SIM-PIN и активируйте переключатель. Вам понадобится ввести код, который установлен оператором по умолчанию. Обычно это 0000. Его оставлять ни в коем случае не нужно. Ведь это первый пароль, который попробует ввести нашедший смартфон человек.

Необязательно ставить что-то сложное: все равно попытки только три, и никто не будет подбирать пароль перебором. Впрочем, ставить легко угадываемые комбинации вроде года рождения тоже не стоит. Зато можно поставить что-то, что легко запомнить и даже если забудете, то легко вспомнить. К примеру, год рождения А. С. Пушкина — 1799.

Как активировать PIN-код на Android

Это зависит от модели устройства, но в целом найти нужную опцию легко. Ищите настройки безопасности и пункт «Блокировка SIM-карты». Активируйте слайдер и меняйте код на более сложный.

Это тоже интересно:

Во время загрузки произошла ошибка.Пароль от карты, где деньги лежат. Какие ошибки мы совершаем с пин-кодом? | Личные деньги | Деньги

Пин-код от пластиковой карты — это практически то же самое, что ключ от квартиры, в которой деньги лежат. Попади этот он в руки злоумышленникам, и они опустошат банковский счет даже быстрее, чем грабители обчистили бы квартиру. Чтобы этого не произошло, нужно всего-то соблюдать простые правила безопасности. Какие ошибки с пин-кодом от банковской карты мы совершаем, рассказывает АиФ.ru.

Не прикрываем клавиатуру банкомата рукой

Пин-код от банковской карты входит в число персональных данных, знать которые должен только ее владелец. Очень часто за четырехзначным паролем охотятся опустошители чужих счетов. Они, например, устанавливают на банкоматы специальное оборудование, отслеживающее момент ввода пин-кода. Это могут быть накладки, фиксирующие порядок цифр, которые вы ввели. Или маленькие видеокамеры. Или тепловой сканер. В конце концов, злоумышленники и сами следят за руками своих жертв.

Игнорирование вопроса безопасности при вводе пин-кода на банкомате — одна из самых распространенных ошибок. Аферисты крадут карточку и снимают с нее все деньги. Избежать этого можно, соблюдая следующие правила:

- при использовании банкомата, прикрывайте клавиатуру ладонью;

- перед тем, как ввести пин-код, удостоверьтесь, что на клавиатуре нет накладки. Все очень просто: оборудование мошенников делает клавиатуру выпуклой;

- после того, как снимете наличные (или, наоборот, пополните счет), нажмите несколько раз на разные кнопки — так вы запутаете злоумышленников, использующих тепловой сканер.

Сообщаем пароль третьим лицам

Еще раз повторим — пин-код от банковской карты является секретной информацией. Это прописано в каждом договоре каждого банка, выдавшего вам карту. Если с вашего счета пропали деньги, а вы называли пароль хоть вашему супругу, хоть детям, и банк узнает об этом — у него будут основания не возвращать деньги. Такая карта, по версии финансового учреждения, считается скомпрометированной.

Тем более, нельзя называть пин-код посторонним людям, особенно если вам звонят якобы из службы безопасности вашего банка, запугивают какими-то несанкционированными транзакциями и просят назвать все данные карточки. «По закону, банк не обязан возмещать суммы несанкционированных операций в случае нарушения клиентом порядка использования банковской карты», — поясняет

Устанавливаем слишком простой пин-код

Если раньше пин-код от банковской карты автоматически устанавливался банком и предоставлялся вместе с карточкой, в специальном конверте, то сегодня установить пароль можно самостоятельно. Но у этого демократичного подхода есть жирный минус — граждане выбирают слишком простые пин-коды.

Недавно британская правительственная организация National Cyber Security опубликовала исследование, в котором назвала самые популярные пароли. Это комбинации цифр — «123456», «123456789», «1111111». А американская компания Data Genetics проанализировала 3,4 миллиона пин-кодов и пришла к выводу, что комбинация «1234» — самая популярная (10,7%), на втором месте — «1111» (6%). Тенденция говорит о том, что граждане не утруждают себя придумыванием сложного пароля, как для электронной почты, так и для банковской карточки. Все это приводит к нехорошим последствиям, если карточки попадает в руки злоумышленникам. Согласитесь, нет ничего сложного в том, чтобы угадать пароль «1234».

Устанавливаем один пароль на все карточки

Еще один способ облегчить себе жизнь, — установить один и тот же пин-код на несколько карточек. И пусть этот пароль не банальные «1111», если мошенникам удастся узнать ваш пин-код от одной карточки, они обчистят все ваши счета.

Записываем пин-код и носим рядом с картой

А бывает, что у каждой карточки свой пин-код, но запомнить их все не представляется возможным, и мы фиксируем их на бумажке, где так и пишем: пароль от зеленой карты — «2342»; пароль от красной карты — «4223». С такими подсказками преступникам даже не нужно следить за вашими телодвижениями у банкомата.

В идеале придумать такой пароль, который не будет банальным, и который вы сможете легко запомнить. Например, дата рождения вашей двоюродной бабушки, или месяц/год, когда вышли на свою первую работу. Как вариант, пароль можно записать в мобильном телефоне, но с небольшой хитростью. Допустим, ваша карта зеленого цвета. Создайте в телефонной книге новый контакт, например, Алена Зеленова (намек на цвет карточки), первые цифры укажите, как произвольный номер, а последние — ваш пин-код.

Забываем пин-код

Иметь хорошо зашифрованную подсказку с пин-кодом нужно еще и на случай, если пароль вдруг вылетит из головы. Такое случается в самый неподходящий момент — при оплате покупки в магазине, или, еще хуже, при использовании банкомата. И если ввести три раза неправильный пароль, банкомат карточку не вернет. Тогда придется потратить время на поход в банк, написать заявление на возврат карты. А если финансовое учреждение заблокирует ее, придется оформлять перевыпуск. В большинстве банков это платная услуга, и занимает несколько дней.

Инструкция: надежные способы запомнить или спрятать пин-код банковской карты

У каждой банковской карточки есть пин-код, пароль из 4 цифр, которые владелец старается не забыть и сохранить от мошенников.

Но что делать, если у вас несколько карточек и вы хотите найти надёжный способ запомнить пин-код, и не слишком полагаетесь при этом на одну лишь память? Мы поделимся с вами несколькими лайфхаками, которые помогут быстрее запоминать и надежнее сохранять эти важные комбинации цифр.

Как запомнить пин-код?

Существует множество техник, позволяющих лучше запоминать совершенно любую информацию. Правда, для текстов и слов – действуют одни методы, для чисел – другие.

Первый метод – ассоциативный. Каждая цифра получает свою ассоциацию, например: 1 – палка, 2 – змея, 4 – стул, 6 – замОк, 3 – бабочка… И получаем пин-код 4613 – «на стуле лежит замок, а палкой ударили бабочку». Пусть фраза немного странная, но она складывается в сознании в конкретную картинку, которая запоминается намного лучше, чем просто ни с чем не связанные цифры.

Второй метод – буквенный. Здесь каждой цифре присваивается буква, как правило та, с которой цифра начинается: О_дин, Д_ва, Т_ри и т.д. Скажем, пин 4613 будет выглядеть как ЧШОТ, но для д_евятки и д_войки придётся использовать разные буквы. Из этих букв для лучшего запоминания тоже можно составить фразу – «ЧеШирская Обезьянка Топочет» или «Чумазая Шиншилла Очень Трусливая». Чем более забавной или странной получится фраза, тем лучше она запомнится. Метод немного схож по механике запоминания с предыдущим.

Третий – визуальный, будет хорошо работать для тех, у кого больше развито визуальное восприятие. Суть метода в том, что вам нужно нарисовать условный графический код – передвижение пальцев по клавиатуре банкомата, когда происходит набор пин-кода, и запомнить рисунок. Впоследствии, даже если вы забудете сами цифры, сможете восстановить последовательность нажатий на клавиши, и вспомнить код станет проще.

Четвертый – исторический (назовём его так). Суть в том, что вы находите в своей памяти какие-то важные исторические даты, соответствующие цифрам пин-кода. Например, в 1846 году вышло в свет первое произведение Ф.М. Достоевского «Бедные люди», а 13 апреля – Всемирный день рок-н-ролла. Или в 1613 году совершил свой знаменитый подвиг Иван Сусанин (а первую цифру 4 – запомнить можно по тому принципу, что в самом пин-коде четыре цифры).

Как спрятать пин-код?

Как известно, самое незаметное часто находится на виду. Поэтому нет ничего страшного в том, чтобы записать пин прямо на карточке или положить листик со своими пин-кодами в кошелёк. Но есть одно важное «Но!» – эти данные должны быть зашифрованы! Есть много самых разных способов шифрования, мы расскажем о наиболее простых.

- Просто прибавить или отнять от цифр пин-кода какие-то цифры. Это может быть совсем простой вариант 3333, чуть посложнее 1234 или вовсе год или дата (число/месяц) вашего рождения. Так в результате пин 5316 может трансформироваться в 8649, 6540 или 6618. Потенциальный мошенник трижды введёт неправильную комбинацию и ничего больше не сможет сделать с вашей картой. А вы, зная ключ, не забудете пин-код.

- Речь снова пойдёт о подмене, но уже не числовой, а буквенной (об этом методе мы говорили немного выше). Правда, на карту такой код писать не стоит, даже в обратной последовательности – это довольно очевидный вариант, который разгадать не слишком сложно. Но внести такую запись в блокнот или в заметки на смартфоне вполне допустимо.

- Вы удивитесь, но это – телефонный справочник! «Имя» пин-коду можно присвоить по первой букве названия банка. Скажем, карточки МТБанка могут звать в вашем справочнике Миша Павлов (PayOkay) и Марина Павлова (Халва) – получается целая семья. Сами цифры прячем в номере телефона – +375297495316

Как поменять пин-код?

Если вы не хотите нагружать свою память разными цифровыми комбинациями, запоминаниями ключей, шифров, последовательностей и ассоциаций, можно воспользоваться услугой, которую предоставляют сегодня многие банки – смена назначенного пин-кода на удобный вам. Сделать это можно чаще всего прямо в банкомате, без обращения в отделение. Правда, услуга эта, как правило, платная.

Чтобы сменить пин, просто вставьте карточку в банкомат и на экране выбора операций увидите «Смена пин». Далее нужно ввести новый пин-код и подтвердить его.

Правда, следует помнить, что крайне не рекомендуется использовать при этом идущие подряд цифры, комбинацию из нескольких одинаковых цифр или даты рождения (вашу или близких). Кроме того, не следует использовать одинаковый пин-код для нескольких карт. Какие же могут быть варианты в таком случае? Номер машины, последние 4 цифры номера телефона, дата рождения кумира или просто последовательность, которая по каким-то причинам нравится вашей памяти.

Как действовать, если забыли пин-код?

Итак, неприятность всё же случилась – память вас подвела и пин никак не вспоминается. Вы решили не рисковать и после двух неудачных попыток забрали свою карту из банкомата. Но что же делать дальше? Вариантов может быть несколько.

- Если у вас карты МТБанка – можно оформить ИКС Карту. В приложении ИКС Карты автоматически отобразятся ваши карточки, и вы сможете пользоваться ими даже если забыли пин, просто сделав соответствующие настройки в приложении. ИКС Карта позволяет использовать везде только один пластик (и держать в памяти, соответственно, только один пин-код), но рассчитываться при этом разными картами.

- Независимо от того, получали вы пин-код от своей карты в СМС-сообщении от банка или его вручали в специальном конверте, можно запросить в контакт-центре новый пин – его сгенерируют и вышлют вам СМС-сообщением.

- Попытаться вспомнить свой пин. Наше подсознание любит преподносить разные сюрпризы и порой удивляет. Например, можно попробовать активизировать мышечную память и дать волю пальцам – пусть наберут наиболее удобную для них комбинацию на цифровой клавиатуре (важно только, чтобы расположение кнопок было такое же, как в банкоматах), а вы запишите эти цифры. Повторите манипуляцию несколько раз с разницей минут в 10-15. Есть большая вероятность, что пальцы вспомнят нужную последовательность сами.

Источник МТБлог

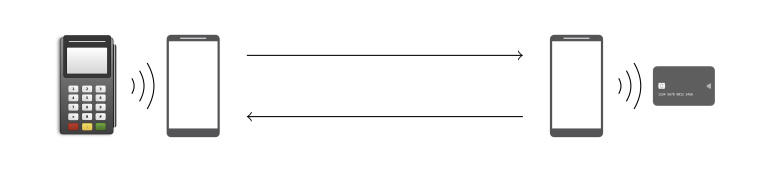

Атака позволяет обойтись без ввода PIN-кода при бесконтактных платежах Visa

Ученые из Швейцарской высшей технической школы Цюриха разработали атаку, которая позволяет не водить PIN-код во время совершения бесконтактных платежей по картам Visa Credit, Visa Electron и VPay. Данная атака позволяет злоумышленнику, который владеет данными украденной бесконтактной карты Visa, использовать карту для оплаты дорогостоящих товаров, чья цена намного превышает лимит бесконтактных транзакций. И PIN-код при этом не понадобится.

Доклад, описывающий эту технику атак, уже опубликован в открытом доступе, а полноценную презентацию своих изысканий специалисты намерены устроить на симпозиуме IEEE, который пройдет в мае 2021 года.

Ученые рассказывают, что придуманную ими атаку очень трудно обнаружить, ведь злоумышленник будет похож на обычного клиента, который расплачивается на покупку с помощью смартфона. На самом же деле атакующий будет расплачиваться украденной бесконтактной картой Visa, которая спрятана где-то на него теле.

Для этой атаки не нужно сложное оборудование, понадобятся лишь два смартфона на Android, специальное приложение, созданное исследовательской группой, а также сама бесконтактная карта. При этом приложение, установленное на обоих смартфонах, будет работать в качестве эмулятора PoS-терминала и эмулятора самой карты.

В итоге атака выглядит следующим образом: смартфон, который имитирует PoS-устройство, помещают рядом с украденной картой, а смартфон, работающий в качестве эмулятора карты, используют для оплаты товаров. Идея заключается в том, что эмулятор PoS просит карту произвести платеж и модифицирует детали транзакции, а затем передает измененные данные через Wi-Fi на второй смартфон, который в итоге совершает крупный платеж без необходимости ввода PIN-кода (ведь злоумышленник изменил данные транзакции таким образом, чтобы ввод PIN-кода не требовался). Демонстрацию атаки можно увидеть ниже.

«Наше приложение не требует root-прав или каких-либо хитроумных хаков Android. Мы успешно протестировали его на обычных устройствах Pixel и Huawei», — пишут исследователи.

Если говорить о технической стороне вопроса, такая атака возможна из-за конструктивных недостатков стандарта EMV и бесконтактного протокола Visa. Эти баги позволяют злоумышленнику модифицировать данные бесконтактной транзакции, включая те поля, которые отвечают за детали транзакции и необходимость верификации владельца карты.

По сути, злоумышленник сообщает терминалу, что проверка PIN-кода не требуется, а владелец карты уже прошел верификацию на потребительском устройстве (например, на смартфоне). Причем эти модификации осуществляют на том смартфоне, где работает эмулятор PoS, и совершаются перед отправкой на второй смартфон. То есть на настоящее PoS-устройство передается уже измененная информация, и оно не может определить, были ли модифицированы детали транзакции.

Для обнаружения этих проблем исследователи использовали модифицированную версию инструмента под названием Tamarin, который ранее уже применялся для обнаружения сложных уязвимостей в криптографическом протоколе TLS 1.3 (PDF), а также в механизме аутентификации 5G (PDF).

С помощью этого же инструмента эксперты выявили еще одну потенциальную проблему, которая затрагивает не только Visa, но и Mastercard. Данную брешь исследователи не тестировали «в полевых условиях» по этическим соображениям. Вот как эксперты описывают вторую проблему:

«Также наш символический анализ выявил, что в ходе оффлайновой бесконтактной транзакции с помощью карты Visa или старой карты Mastercard, карта не аутентифицируется с терминалом посредством ApplicationCryptogram (AC) — созданного картой криптографического доказательства транзакции, которое терминал не может верифицировать (может только эмитент карты). Это позволяет злоумышленникам обманом вынудить терминал принять недостоверную оффлайновую транзакцию. Позже, когда эквайер добавит данные транзакции к клиринговой записи, банк-эмитент обнаружит неверную криптограмму, но к тому времени преступник уже давно скроется вместе с товаром».

Анализ PIN-кода

Мой хороший друг, Ян, недавно прислал мне интернет-шутку. Заголовок был примерно таким: .«Все ПИН-коды кредитных карт в мире просочились» В теле сообщения просто указано 0000 0001 0002 0003 0004 … |

Сообщения Яна заставили меня усмехнуться. Позже в тот же день я прочитал этот мультфильм XKCD. Объединение этих двух юмористических тем послужило основой для этой статьи.

Мне нравятся работы Рэндалла. На сегодняшний день мне больше всего нравится эта. У меня есть подписанная копия на стене моего офиса. Как и многие из его творений, этот мультфильм отлично подходит для раздвоения читателей; люди читают его, а затем либо улыбаются и хихикают, либо тупо смотрят на него, а затем следует «А? Я не понимаю! » комментарий. Затем вы объясняете это и получаете ответ «Дааааааа… нет, я все еще не понимаю!» Эзотерический юмор в действии. Вы можете быть крутым и купить его подписанные работы. |

Какой ПИН-код является наименее распространенным?

Существует 10 000 возможных комбинаций, в которых цифры 0–9 могут быть расположены в 4-значном пин-коде. Какой из этих десяти тысяч кодов используется реже всего? Какой из этих пин-кодов наименее предсказуем? Какой из этих пин-кодов наиболее предсказуем? Если вам была поставлена задача взломать случайную кредитную карту с помощью многократных попыток ввода ПИН-кодов, в каком порядке вы должны попытаться угадать, чтобы максимизировать свои шансы выбрать правильный номер в кратчайшие сроки? |

Если бы вам нужно было сделать предположение о том, какой 4-значный PIN-код используется наименее часто, как бы вы предположили?

Это косвенно относится к мультфильму XKCD.В мультфильме Рэндалла план преступника имел неприятные последствия, потому что выбранный им номерной знак был настолько уникальным, что оставался очень запоминающимся. Какой номерной знак запомнился меньше всего? Спросите любого знакомого шпиона (хихикает), как лучше всего раствориться в толпе. Их ответ не будет выделяться, выглядеть «нормальным» и никоим образом не выделяться.

Известно, что люди плохо генерируют случайные пароли. Я надеюсь, что эта статья напугает вас, и вы будете более осторожны при выборе следующего ПИН-кода. Вам интересно, какой PIN-код может быть наименее часто используемым? Как насчет самых популярных? Читать… |

Эта статья , а не , предназначена для хакерской библии или для использования в качестве служебной программы, ресурса или инструмента для помощи потенциальным ворам в совершении гнусных действий. Я буду раскрывать только данные, достаточные для того, чтобы выразить мою точку зрения, и постараюсь избегать предоставления конкретных данных за пределами очевидных примеров. Я не хочу быть помощником для детей-скрипачей.Пожалуйста, не пишите мне с просьбой указать базу данных, которую я использовал; если вы это сделаете, вы зря потратите время, потому что я не собираюсь отвечать. Я не собираюсь продавать, передавать или разглашать исходные данные — не спрашивайте!

Источник

Очевидно, у меня нет доступа к базе данных PIN-кодов кредитных карт. Вместо этого я буду использовать прокси. Я собираюсь использовать сжатые данные из опубликованных / раскрытых / обнаруженных таблиц паролей и нарушений безопасности.

Мыльница — Экспозиции базы паролей

За прошедшие годы произошло множество нарушений безопасности таблицы паролей: некоторые очень громкие, некоторые — невысокие, но все они неприятны (и многие из них чрезвычайно дороги; как в виде прямых штрафов, так и косвенных потерь бизнеса из-за подрыва доверия и репутации). Обмани меня один раз, ну, нет, даже это не совсем приемлемо, но обмани меня дважды… Я пойду еще дальше: Любой разработчик , который хранит таблицу паролей своей базы данных в виде открытого текста, должен быть так огорчен этим отсутствием безопасность, что они не должны спать по ночам, пока не починят это. Игнорируя тот факт, что вам никогда не следовало кодировать его таким образом, у вас есть обязанность извлечь уроки из этих прошлых нарушений. Если вы работаете в компании и знаете, что ваша база данных клиентов «защищена» такой легкой системой безопасности, то бегите, не ходите, в офис вашего генерального директора / президента, стучите в дверь и настаивайте на том, чтобы он поставил из-за предвзятого отношения к делу.Не уходите, пока не получите утвердительный ответ. Барсук, барсук, а потом снова их барсук. Сделайте себе пресловутую занозу в их бок. |

Я не пытаюсь продавать здесь свои услуги в качестве консультанта (хотя, если вам интересно, мои ставки очень разумны по сравнению с затратами на юридическую защиту, потенциальными санкциями Федеральной торговой комиссии, коллективными исками, реакцией акционеров, штрафами, убытками репутации и бизнеса…) В отрасли есть множество экспертов по безопасности, которые могут вам помочь (если вам нужна помощь в их фильтрации и у вас нет рекомендаций, лучше начать с тех, кто имеет квалификацию CISSP).

Итог Безопасность усиливается за счет слоев, и простое применение шифрования в таблице базы данных может помочь защитить данные вашего клиента, если эта таблица раскрыта. Он не защищает от всех возможных атак, но делает только хорошее. Какая возможная причина хранить вещи в открытом виде?

Вернуться к данным

Объединив открытые базы данных паролей, с которыми я столкнулся, и отфильтровав результаты только по тем строкам, которые содержат ровно четыре цифры [0-9], на выходе получится база данных всех четырехзначных комбинаций символов, которые люди использовали в качестве своей учетной записи. пароли. |

Учитывая, что пользователи могут свободно выбирать свой пароль, если пользователи выбирают четырехзначный пароль для своей онлайн-учетной записи, нетрудно использовать его в качестве прокси для четырехзначного PIN-кода.

Мне удалось найти почти 3,4 миллиона четырехзначных паролей. Каждая из 10000 комбинаций цифр от 0000 до 9999 была представлена в наборе данных.

Самый популярный пароль — 1234… |

… поразительно, насколько популярным кажется этот пароль.Совершенно ошеломляет из-за отсутствия воображения… |

… почти 11% из 3,4 миллиона паролей — 1234 !!! |

Следующим по популярности 4-значным PIN-кодом является 1111, при этом более 6% паролей составляют его. На третьем месте — 0000 с почти 2%. Таблица из 20 наиболее часто найденных паролей показана справа. Потрясающий 26.83% всех паролей можно было угадать, попробовав эти 20 комбинаций! (статистически, с 10 000 возможных комбинаций, если бы пароли были равномерно распределены случайным образом, мы ожидали бы, что эти двадцать паролей составят всего 0,2% от общего числа, а не 26,83% встреченных) Если присмотреться к нескольким верхним записям, можно увидеть, что присутствуют все обычные подозреваемые: 1111 2222 3333… 9999, а также 1212 и (хихикает) 6969. Неудивительно, что на верхних строчках списка встречаются такие шаблоны, как 1122 и 1313, а также 4321 или 1010. 2001 появляется на # 19. 1984 следует за номером 26, и фанатам Джеймса Бонда может быть интересно узнать, что 0007 находится между ними двумя на позиции 23 (другой вариант 0070 следует не намного дальше, на месте 28). |

|

Первый «озадачивающий» пароль, с которым я столкнулся, был 2580 в позиции №22. Какое значение имеют эти цифры? Почему так много людей должны выбрать этот код, чтобы он оказался на вершине списка?

Тогда я понял, что 2580 — это середина телефонной клавиатуры! | ||

(Интересно, что это очень убедительное свидетельство, подтверждающее гипотезу о том, что список паролей из 4 цифр является отличным прокси для базы данных PIN-номеров.Если вы посмотрите на цифровую клавиатуру на клавиатуре ПК, вы увидите, что 2580 немного неудобнее печатать на ПК, чем на телефоне, потому что порядок клавиш на клавиатуре перевернут. Банкоматы и другие терминалы, которые принимают кредитные карты, используют цифровые панели телефонного типа. Похоже, что многие люди имеют простой для ввода / запоминания ПИН-код для своей кредитной карты и повторно используют те же четыре цифры для своих сетевых паролей, тогда как мнемоника «прямо посередине» больше не применяется). | ||

(Еще одна интересная мелочь заключается в том, что люди, кажется, предпочитают четные числа нечетным, а коды вроде 2468 встречаются выше, чем эквивалент нечетных чисел, например 1357).

Как отмечалось выше, в частотных таблицах преобладают наиболее популярные варианты выбора паролей. Самый популярный ПИН-код 1234 более популярен, чем самые низкие 4200 кодов вместе взятые!

Верно, вы можете взломать более 10% всех кодов с помощью одной попытки! Расширяя это, вы можете получить 20%, используя всего пять чисел!

Ниже приведен график совокупной частоты:

По статистике можно угадать одну треть всех кодов, попробовав всего 61 комбинацию!

Порог совокупной вероятности 50% пройден всего для 426 кодов (намного меньше, чем 5000, которые можно было бы предсказать при случайном равномерном распределении).Еще не параноик?

Хорошо, мы исследовали наиболее часто используемые PINS и обнаружили, что они, как правило, предсказуемы и легко запоминаются, давайте на секунду обратимся к нижней части стопки. Какие наименее «интересные» (наименее используемые) PINS? В моем наборе данных ответ — 8068, всего 25 вхождений из 3,4 миллиона (это равно 0,000744%, что намного меньше, чем можно было бы предсказать при случайном распределении, и на пять порядков меньше, чем самый популярный вариант). Справа показаны двадцать наименее популярных 4-значных паролей.

|

|

Многие из часто встречающихся PIN-кодов можно интерпретировать как годы, e.г. 1967 1956 1937… Похоже, что многие люди используют год рождения (или, возможно, годовщину) в качестве своего PIN-кода. Это, безусловно, поможет им запомнить свой код, но значительно повысит его предсказуемость.

Просто посмотрите на статистику: Каждые 19 ?? комбинацию можно найти в верхней пятой набора данных!

Ниже приведен график этого в графическом формате. На этой диаграмме каждая желтая линия представляет собой ПИН-код, который начинается с 19 ??

Если все пароли были распределены равномерно, не должно быть значительной разницы между частотой появления, , например, , 1972, и любым другим PIN-кодом, заканчивающимся на семьдесят два ?? 72.Однако, как мы увидим, это совсем не так.

1972 находится в порядковой позиции №76 (с частотой 0,099363%). Вот гистограмма появления всех 72 вероятностей.

Отчетливо виден всплеск 1972 года (с меньшими всплесками на 7272 и 1472)

Если вы вычислите отношение пика 1972 года к среднему значению всех остальных 72 PINS, вы получите соотношение 22: 1

PINS начиная с 19 ?? гораздо более вероятны.Конечно, это не только 1972 год. Вот график отношения 19 к не-19 для всех сотен комбинаций. Вдоль оси x показаны все комбинации последних двух цифр XX, и для каждой из них было вычислено отношение 19XX к среднему значению всех остальных вхождений ?? XX. Вот диаграмма:

Это довольно хорошее приближение для демографической диаграммы! (предложено красной пунктирной линией тренда), что, вероятно, позволит справедливо оценить возраст (годы рождения) людей, использующих различные веб-сайты.(Конечно, хакеры меняют эту стратегию и используют возраст цели, чтобы попытаться дать информацию для угадывания PIN-кода пользователя. Глядя на этот график, это может дать им преимущество до 40x !)

Практически все коэффициенты выше 1.0. Примечательными исключениями являются ?? 34 и ?? 00 (которые легко объяснить, поскольку массовая популярность 1234 и 0000 карликовых 1934 и 1900 годов соответственно). Точно так же 33 44 55 66… ниже, чем ожидалось, поскольку квадраты, такие как 3333, маскируют даже повышение 1933 года.

На графике также есть всплески, соответствующие популярным PINS 1919 1984 и 1999 годов

Мне нравятся красивые способы визуализации данных. Картинки действительно рисуют тысячи слов. Другой интересный способ визуализации данных PIN — это график распределения в виде сетки. На этой тепловой карте по оси X показаны две левые цифры от [00] до [99], а по оси Y — две правые цифры от [00] до [99].Слева внизу 0000, а справа вверху 9999. Цвет используется для обозначения частоты. Встречи с более высокими частотами от желтого до белого горячего, а с более низкими частотами — от красного до темно-красного до черного. Geek Note Масштабирование логарифмическое. |

На этот сюжет можно было смотреть весь день!

Яркой линией на ведущей диагонали показаны повторяющиеся пары, которые люди любят использовать для своих ПИН-кодов 0000 0101 0202… 5454 5555 5656 … 9898 9999.

Каждая одиннадцатая точка на ведущей диагонали ярче, что соответствует четверным числам. например 4444 5555. Вот версия в увеличенном масштабе:

Интересные вещи

Из этой тепловой карты можно узнать так много интересного. Вот всего парочка:

Первая — это интересные гармоники затенения (их легче увидеть на графике в градациях серого). На графике видна «сетка» . Более светлые области соответствуют парам чисел, которые расположены близко друг к другу. По какой-то причине люди не любят выбирать пары чисел, между которыми есть большие числовые промежутки. Комбинации вроде 45 и 67 встречаются гораздо чаще, чем 29 и 37 . | ||

Здесь мы видим строку, соответствующую 19XX. Интенсивность точек соответствует графику, который мы построили ранее .Существует большое количество кодов, начинающихся с 19, особенно в верхней части. | ||

Сильное смещение в сторону левого нижнего квадранта. Люди любят начинать свои PIN-коды с 0, а тем более с цифры 1. На диаграмме справа показана относительная частота первой цифры 4-значного пин-кода. Как видите, цифра 1 доминирует (и это еще не все из-за феномена 19XX). | ||

Маленькие яркие точки усеивают график в местах, соответствующих числовым прогонам (как по возрастанию, так и по убыванию), например, 2345, 4321 и 5678. На участке слева выделил парочку. Также видны скачки с шагом два например 2468 | ||

Повторяющаяся пара пары чисел очень распространены, например, XYXY Сотня наборов повторяющихся пар пар составляют 17,8% всех наблюдаемых номеров PIN. |

Целью этой публикации было изучить закономерности и частоту четырехзначных ПИН-кодов.Однако в собранной мной базе данных также есть пароль , состоящий только из цифр, разной длины. На них тоже стоит взглянуть.

Я нашел около 7 миллионов полностью цифровых паролей. Примерно половина из них были четырехзначными кодами, которые мы только что исследовали.

Шестизначные коды являются следующей по популярности длиной после восьми.

Я надеюсь, надеюсь, что люди, у которых есть пароли из девяти цифр, будут , а не , используя свои номера социального страхования!

Ниже приведены 20 основных паролей разной длины, а также их доля в пространстве имен такого же размера.

| # | 5 | 6 | 7 | 8 | 9 | 10 | PSWD | % | PSWD | % | PSWD | % | % | PSWD | % | PSWD | % | PSWD | % |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| # 1 | 12345 | 22.802% | 123456 | 11,684% | 1234567 | 3,440% | 1234567 | 3,440% | 12345825% | 123456789 | 35,259% | 1234567890 | 20,431% | |

| # 2 | 11111 | 4,484% | 123123 | 1,370% | 7777777 | 11 1,721% | 11 1,721% | 987654321 | 3,661% | 0123456789 | 2,323% | |||

| # 3 | 55555 | 1,769% | 111111 | 1,296% | 1111111 | 0.637% | 88888888 | 0,959% | 123123123 | 1,587% | 0987654321 | 2,271% | ||

| # 4 | 00000 | 1,258% | 121212 | 0,623% | 84017% | 87654321 | 0,815% | 789456123 | 1,183% | 1111111111 | 2,087% | |||

| # 5 | 54321 | 1,196% | 123321 | 0.591% | 1234321 | 0,220% | 00000000 | 0,675% | 999999999 | 0,825% | 1029384756 | 1,293% | ||

| # 6 | 13669 | 1.112% 9006 | 6 | 0000000 | 0,188% | 12341234 | 0,569% | 147258369 | 0,591% | 9876543210 | 0,971% | |||

| # 7 | 77777 | 0.618% | 000000 | 0,521% | 4830033 | 0,158% | 69696969 | 0,348% | 741852963 | 0,455% | 0000000000 | 0,942% | ||

| # 8 | 0,4222 | %654321 | 0,506% | 7654321 | 0,154% | 12121212 | 0,320% | 111111111 | 0,425% | 1357924680 | 0,479% | |||

| # 9321 | 412% | 696969 | 0,454% | 5201314 | 0,128% | 11223344 | 0,293% | 123454321 | 0,413% | 1122334455 | 0,441% | |||

| 99917 | # 109917 | % | 112233 | 0,417% | 0123456 | 0,124% | 12344321 | 0,275% | 123654789 | 0,378% | 1234512345 | 0,402% | ||

| # 11 | 3333 013338% | 159753 | 0,283% | 2848048 | 0,124% | 77777777 | 0,262% | 147852369 | 0,356% | 1234554321 | 0,380% | |||

| # 1200% | 292513 | 0,250% | 7005425 | 0,120% | 99999999 | 0,223% | 111222333 | 0,304% | 5555555555 | 0,259% | ||||

| # 13 | .244% | 131313 | 0,235% | 1080413 | 0,111% | 22222222 | 0,219% | 963852741 | 0,255% | 1212121212 | 0,244% | |||

| # 14 | 888 0,219% | 123654 | 0,228% | 7895123 | 0,107% | 55555555 | 0,205% | 321654987 | 0,253% | 9999999999 | 0,231% | |||

| # 15 | 388216% | 222222 | 0,212% | 1869510 | 0,102% | 33333333 | 0,176% | 420420420 | 0,241% | 2222222222 | 0,219% | |||

| # 16 | % | 789456 | 0,209% | 3223326 | 0,100% | 44444444 | 0,165% | 007007007 | 0,227% | 7777777777 | 0,206% | |||

| 44.179% | 999999 | 0,194% | 1212123 | 0,096% | 66666666 | 0,160% | 135792468 | 0,164% | 3141592654 | 0,195% | ||||

| 101010 | 0,190% | 1478963 | 0,088% | 11112222 | 0,140% | 397029049 | 0,158% | 3333333333 | 0,186% | |||||

| # 19 | 01234 | 01234 | 160%777777 | 0,188% | 2222222 | 0,085% | 13131313 | 0,131% | 012345678 | 0,154% | 7894561230 | 0,165% | ||

| 007007 | 0,186% | 5555555 | 0,082% | 10041004 | 0,127% | 123698745 | 0,152% | 1234567891 | 0,161% |

Некоторые интересные наблюдения (и небольшие предположения) 900

Для пятизначных паролей у пользователей даже меньше воображения при выборе своих кодов (22.8% выбирают 12345). Встречаются все обычные подозреваемые, но новое добавление — это ребяческое добавление в позиции № 20 конкатенации 420 и 69.

Для шестизначного пароля снова появляется 696969. Также следует отметить 159753 (знак «X» над цифровой клавиатурой). Джеймс Бонд возвращается с 007007.

Для семи цифр резервный 1234567 — это гораздо более низкая частота (хотя все еще верхняя). Я предполагаю, что это связано с тем, что многие люди могут использовать свой номер телефона (без кода города) в качестве пароля из семи цифр.Телефонные номера довольно различны и уже заучены, поэтому, когда требуется семизначный код, они легко приходят на ум. Более высокая частота использования телефонных номеров снижает необходимость использовать воображение (или его отсутствие) и выбирать что-то еще.

Дженни здесь? Самый популярный семизначный пароль — 8675309 (популярная песня 80-х).

Восьмизначные пароли соответствуют ожиданиям. Много шаблонов и много повторений.

Общие девятизначные пароли также следуют шаблонам и повторяются.789456123 выглядит как простой «Вдоль верхней, средней и нижней части клавиатуры» 147258369 связан в вертикальном направлении (и другие варианты отображаются высоко). Снова мы получаем момент 420 с 420420420, а также встряхнутый, не перемешанный, а повторяющийся возврат 007007007.

Интересно, что для десяти цифр появляется 1029384756 (чередование возрастающих / убывающих цифр), а также нечетных / четных 1357924680.

Ура математике! В позиции # 17 десятизначного списка паролей мы получаем 3141592654 (первые несколько цифр Pi )

Если вы разработчик , тестировщик или руководитель Я надеюсь, что вы достаточно параноик, что немедленно проверит, чтобы убедиться, что ваши системы не хранят конфиденциальную информацию, такую как пароли, в незашифрованном виде.Единственная причина, по которой я смог выполнить этот анализ, состоит в том, что Если вы являетесь потребителем и считаете, что любое из чисел, которые я использовал в этой статье, являются вашими паролями / контактами, я надеюсь, что вы примените здравый смысл и немедленно измените их на что-то менее предсказуемое. Как вариант, вы можете быть ленивым и ничего не менять (в этом случае, по крайней мере, единственный человек, которому вы причиняете вред своей апатией, — это вы сами.) |

С момента публикации этой статьи мое внимание привлекло то, что, конечно, помимо годовщин, многие люди инкапсулируют даты в формате MMDD (например, дни рождения…) для своих PIN-кодов.

Это ясно объясняет нижний левый угол, где, если вы посмотрите на тепловую карту, наблюдается огромное изменение контраста на высоте около 30–31 (количество дней в месяце), достигающее 12 по оси абсцисс. (Спасибо zero79 за первое указание на это).

Многие люди также задавали вопрос о значении числа 1004 в таблице ПИН-кодов из четырех символов. Это исходит от говорящих на корейском. При произнесении «1004» будет cheonsa (cheon = 1000, sa = 4).

«Чхонса» также является корейским словом Angel .

Кажется, уместно закончить еще одним мультфильмом XKCD. Это надежность пароля

Вы можете найти полный список всех статей здесь. Щелкните здесь, чтобы получать уведомления по электронной почте о новых статьях.

.3WiFi: генератор PIN-кодов WPS

Автономный помощник по PIN-коду WPS от сканирования маршрутизатора. Использует известные алгоритмы, не использует базу данных.

Реализованные алгоритмы (выберите для информации): Не выбран Проверить алгоритм | Онлайн-генератор PIN-кодов 3WiFi WPS. Использует собранные в базе данных данные, обнаруживает линейные последовательности, статические PIN-коды и другие алгоритмы. | ||||

ZyXEL NDMS 04: BF: 6D: xx: xx: xx 0E: 5D: 4E: xx: xx: xx 10: 7B: EF: xx: xx: xx 14: A9: E3: xx: xx: xx 28: 28: 5D: xx: xx: xx 2A: 28: 5D: xx: xx: xx 32: B2: DC: xx: xx: xx 38: 17: 66: хх: хх: хх 40: 4A: 03: xx: xx: xx 4E: 5D: 4E: xx: xx: xx 50: 67: F0: xx: xx: xx 5C: F4: AB: xx: xx: xx 6A: 28: 5D: xx: xx: xx 8E: 5D: 4E: xx: xx: xx AA: 28: 5D: xx: xx: xx B0: B2: DC: xx: xx: xx C8: 6C: 87: xx: xx: xx CC: 5D: 4E: xx: xx: xx CE: 5D: 4E: xx: xx: xx EA: 28: 5D: xx: xx: xx E2: 43: F6: xx: xx: xx ЭК: 43: F6: xx: xx: xx EE: 43: F6: xx: xx: xx F2: B2: DC: xx: xx: xx FC: F5: 28: xx: xx: xx FE: F5: 28: xx: xx: xx Имена устройств WSC: Интернет-центр ZyXEL Keenetic Giga II Keenetic Lite III Keenetic Ultra RalinkAPS ZyXEL DEL1201-T10A 4C: 9E: FF: xx: xx: xx TRENDnet (некоторые прошивки) TRENDnet TEW-651BR 00: 14: D1: xx: xx: xx TRENDnet TEW-735AP D8: EB: 97: xx: xx: xx Имена устройств WSC: Многофункциональная точка доступа Wireless-N D-Link DIR-300NRU B5 1С: 7Е: Е5: хх: хх: хх 84: C9: B2: xx: xx: xx FC: 75: 16: xx: xx: xx Имена устройств WSC: RalinkAPS D-Link DIR-620 14: D6: 4D: xx: xx: xx 90: 94: E4: xx: xx: xx BC: F6: 85: xx: xx: xx Имена устройств WSC: RalinkAPS D-Link DSL-2600U C4: A8: 1D: xx: xx: xx Huawei HG532e 00: 66: 4B: xx: xx: xx 08: 7A: 4C: xx: xx: xx 14: B9: 68: xx: xx: xx 20: 08: ED: xx: xx: xx 34: 6B: D3: xx: xx: xx 4C: ED: DE: xx: xx: xx 78: 6A: 89: xx: xx: xx 88: E3: AB: xx: xx: xx D4: 6E: 5C: xx: xx: xx E8: CD: 2D: xx: xx: xx ЭК: 23: 3D: xx: xx: xx EC: CB: 30: xx: xx: xx F4: 9F: F3: xx: xx: xx Имена устройств WSC: RalinkAPS ASUS RT-G32 ASUS RT-N13U ASUS RT-N13U Rev.B1 20: CF: 30: xx: xx: xx 90: E6: BA: xx: xx: xx E0: CB: 4E: xx: xx: xx Упвел УР-309БН Апвел УР-309НБ D4: BF: 7F: 4x: xx: xx Upvel (некоторые прошивки) F8: C0: 91: xx: xx: xx Белкин F5D8231-4v5000 00: 1C: DF: xx: xx: xx Белкин F5D8235-4v1000 00: 22: 75: хх: хх: хх Белкин F9K1104v1 08: 86: 3B: xx: xx: xx Tenda W309R 00: B0: 0C: xx: xx: xx 08: 10: 75: хх: хх: хх C8: 3A: 35: xx: xx: xx Концептроник c300brs4a v2_v1.0.0 00: 22: F7: xx: xx: xx Edimax 3G-6210n Edimax 3G-6220n 00: 1F: 1F: xx: xx: xx Hitron CDE-30364 00: 26: 5B: xx: xx: xx 68: B6: CF: xx: xx: xx 78: 8D: F7: xx: xx: xx БК: 14: 01: хх: хх: хх Huawei HG566a 20: 2B: C1: xx: xx: xx 30: 87: 30: хх: хх: хх 5C: 4C: A9: xx: xx: xx 62: 23: 3D: xx: xx: xx 62: 3C: E4: xx: xx: xx 62: 3D: FF: xx: xx: xx 62: 53: D4: xx: xx: xx 62: 55: 9C: хх: хх: хх 62: 6B: D3: xx: xx: xx 62: 7D: 5E: xx: xx: xx 62: 96: BF: xx: xx: xx 62: A8: E4: xx: xx: xx 62: B6: 86: xx: xx: xx 62: C0: 6F: xx: xx: xx 62: C6: 1F: xx: xx: xx 62: C7: 14: xx: xx: xx 62: CB: A8: xx: xx: xx 62: CD: BE: xx: xx: xx 62: E8: 7B: xx: xx: xx 64: 16: F0: xx: xx: xx 6A: 1D: 67: xx: xx: xx 6A: 23: 3D: xx: xx: xx 6A: 3D: FF: xx: xx: xx 6A: 53: D4: xx: xx: xx 6А: 55: 9С: хх: хх: хх 6A: 6B: D3: xx: xx: xx 6A: 96: BF: xx: xx: xx 6A: 7D: 5E: xx: xx: xx 6A: A8: E4: xx: xx: xx 6A: C0: 6F: xx: xx: xx 6A: C6: 1F: xx: xx: xx 6A: C7: 14: xx: xx: xx 6A: CB: A8: xx: xx: xx 6A: CD: BE: xx: xx: xx 6A: D1: 5E: xx: xx: xx 6A: D1: 67: xx: xx: xx 72: 1D: 67: xx: xx: xx 72: 23: 3D: xx: xx: xx 72: 3C: E4: xx: xx: xx 72: 3D: FF: xx: xx: xx 72: 53: D4: xx: xx: xx 72: 55: 9C: хх: хх: хх 72: 6B: D3: xx: xx: xx 72: 7D: 5E: xx: xx: xx 72: 96: BF: xx: xx: xx 72: A8: E4: xx: xx: xx 72: C0: 6F: xx: xx: xx 72: C6: 1F: xx: xx: xx 72: C7: 14: xx: xx: xx 72: CB: A8: xx: xx: xx 72: CD: BE: xx: xx: xx 72: D1: 5E: xx: xx: xx 72: E8: 7B: xx: xx: xx Кузоми К1500 Кузоми К1550 00: 26: CE: xx: xx: xx MitraStar DSL-100HN-T1v4 98: 97: D1: xx: xx: xx E0: 41: 36: xx: xx: xx MitraStar HGW-2501GN-R2 B2: 46: FC: xx: xx: xx E2: 41: 36: xx: xx: xx PIX-LINK LV-WR02 00: E0: 20: xx: xx: xx Имена устройств WSC: RalinkAPS Samsung SMT-G7440 5C: A3: 9D: xx: xx: xx D8: 6C: E9: xx: xx: xx DC: 71: 44: хх: хх: хх Samsung SWL 80: 1F: 02: xx: xx: xx E4: 7C: F9: xx: xx: xx Sitecom WLR-6000 00: 0C: F6: xx: xx: xx Имена устройств WSC: Беспроводной гигабитный маршрутизатор Sitecom TELDAT iRouter1104-W 00: A0: 26: xx: xx: xx TP-Link TD-W8951ND A0: F3: C1: xx: xx: xx TP-Link TD-W8961NDv2.1 64: 70: 02: хх: хх: хх B0: 48: 7A: xx: xx: xx F8: 1A: 67: xx: xx: xx F8: D1: 11: xx: xx: xx B + B Smartworx BB-WR-600N 34: BA: 9A: xx: xx: xx B4: 94: 4E: xx: xx: xx Имена устройств WSC: RalinkAPS Технические подробности: Контакт = MAC [7..12] https://web.archive.org/web/20171019081951/http://hellocow.cn/2012/04/get-the-pin-in-router-mac-address-start-with-c83a35-00b00c-081075/ Huawei HG8245H 20: 0B: C7: xx: xx: xx 48: 46: FB: xx: xx: xx D4: 6A: A8: xx: xx: xx F8: 4A: BF: xx: xx: xx Технические подробности: Контакт = MAC [6..12] D-Link DIR-300 (некоторые прошивки) 00: 07: 26: xx: xx: xx D8: FE: E3: xx: xx: xx FC: 8B: 97: xx: xx: xx D-Link DIR-825AC (некоторые прошивки) 10: 62: EB: xx: xx: xx 1C: 5F: 2B: xx: xx: xx 48: EE: 0C: xx: xx: xx 80: 26: 89: хх: хх: хх 90: 8D: 78: xx: xx: xx Имена устройств WSC: DIR-825AC D-Link DAP-1360 (некоторые прошивки) E8: CC: 18: xx: xx: xx Билайн DIR-300 2C: AB: 25: xx: xx: xx ASUS (некоторые прошивки) ASUS RT-N13U Rev.B1 10: BF: 48: xx: xx: xx 14: DA: E9: xx: xx: xx 30: 85: A9: xx: xx: xx 50: 46: 5D: xx: xx: xx 54: 04: A6: xx: xx: xx C8: 60: 00: xx: xx: xx F4: 6D: 04: xx: xx: xx ASUS EA-N66 30: 85: A9: xx: xx: xx EDIMAX BR6428GN EDIMAX BR6228GNS 80: 1F: 02: xx: xx: xx Технические подробности: Контакт = MAC [5..12] Неизвестно, для тестирования Технические подробности: Pin = MAC [4..12] Неизвестно, для тестирования Технические подробности: Pin = MAC [3..12] Неизвестно, для тестирования Технические подробности: Pin = MAC [2..12] Неизвестно, для тестирования Технические подробности: Pin = MAC [1..12] Неизвестно, для тестирования Технические подробности: Контакт = MAC [12..7] Неизвестно, для тестирования Технические подробности: Pin = MAC [12..5] Неизвестно, для тестирования Технические подробности: Контакт = MAC [12..1] Неизвестно, для тестирования Технические подробности: Контакт = MAC [12..7] Неизвестно, для тестирования Технические подробности: Pin = MAC [12..5] Неизвестно, для тестирования Технические подробности: Pin = MAC [12..1] Неизвестно, для тестирования Технические подробности: Контакт = MAC [12..7] Неизвестно, для тестирования Технические подробности: Pin = MAC [12..5] Неизвестно, для тестирования Технические подробности: Контакт = MAC [12..1] D-Link DAP-1155 Rev. A1 D-Link DAP-1360 Ред. B1 D-Link DIR-651 D-Link DIR-825AC 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 28: 10: 7B: xx: xx: xx 84: C9: B2: xx: xx: xx A0: AB: 1B: xx: xx: xx B8: A3: 86: xx: xx: xx C0: A0: BB: xx: xx: xx CC: B2: 55: xx: xx: xx FC: 75: 16: xx: xx: xx TRENDnet TEW-432BRP TRENDnet TEW-651BR TRENDnet TEW-652BRP TRENDnet TEW-731BR 00: 14: D1: xx: xx: xx D8: EB: 97: xx: xx: xx Имена устройств WSC: TEW-651BR Технические подробности: http: // www.devttys0.com/2014/10/reversing-d-links-wps-pin-algorithm/D-Link DIR-400 D-Link DIR-615 Ред. B2 D-Link DIR-615 Ред. E4 D-Link DIR-628 Ред. A2 D-Link DIR-635 Ред. B1 D-Link DIR-655 D-Link DIR-825 D-Link DIR-826L D-Link DIR-855 Ред. A2 D-Link DIR-857 00: 18: E7: xx: xx: xx 00: 19: 5B: xx: xx: xx 00: 1C: F0: xx: xx: xx 00: 1E: 58: xx: xx: xx 00: 21: 91: хх: хх: хх 00: 22: B0: xx: xx: xx 00: 24: 01: хх: хх: хх 00: 26: 5A: xx: xx: xx 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 34: 08: 04: хх: хх: хх 5C: D9: 98: xx: xx: xx 84: C9: B2: xx: xx: xx B8: A3: 86: xx: xx: xx C8: BE: 19: xx: xx: xx C8: D3: A3: xx: xx: xx CC: B2: 55: xx: xx: xx Имена устройств WSC: Системы D-Link DIR-615 Беспроводной маршрутизатор серии N TRENDnet TEW-652BRP TRENDnet TEW-673GRU 00: 14: D1: xx: xx: xx Технические подробности: http: // www.devttys0.com/2014/10/reversing-d-links-wps-pin-algorithm/Belkin F5D7234-4 v3 Belkin F5D7234-4 v4 Belkin F5D7234-4 v5 Belkin F5D8233-4 v1 Belkin F5D8233-4 v3 Belkin F5D9231-4 v1 Belkin F6D4230-4 v2 Belkin F6D4230-4 v3 Belkin F7D1301 v1 Belkin F7D2301 v1 Belkin F7D4401 v1 Belkin F9J1102 v2 Belkin F9J1105 v1 Belkin F9K1001 v4 Belkin F9K1001 v5 Belkin F9K1002 v1 Belkin F9K1002 v2 Belkin F9K1002 v5 Belkin F9K1102 v3 Belkin F9K1102 v5 Belkin F9K1103 v1 Belkin F9K1105 v1 Belkin F9K1105 v3 Belkin F9K1105 v5 Belkin F9K1112 v1 Belkin F9K1113 v1 Belkin F9K1118 v2 08: 86: 3B: xx: xx: xx 94: 10: 3E: xx: xx: xx B4: 75: 0E: xx: xx: xx C0: 56: 27: xx: xx: xx ЭК: 1А: 59: хх: хх: хх Имена устройств WSC: Беспроводной маршрутизатор Belkin (WFA) Технические подробности: http: // www.devttys0.com/2015/04/reversing-belkins-wps-pin-algorithm/Vodafone EasyBox 802 Vodafone EasyBox 803 Vodafone EasyBox 803 А 00: 26: 4D: xx: xx: xx 38: 22: 9D: xx: xx: xx 7C: 4F: B5: xx: xx: xx Технические подробности: https://www.sec-consult.com/fxdata/seccons/prod/temedia/advisories_txt/20130805-0_Vodafone_EasyBox_Default_WPS_PIN_Vulnerability_v10.txtArcadyan ARV7519 Livebox 2.1 (Аркадян) Livebox 2.2 (Аркадян) 18: 83: BF: xx: xx: xx 48: 8D: 36: хх: хх: хх 4C: 09: D4: xx: xx: xx 50: 7E: 5D: xx: xx: xx 5C: DC: 96: xx: xx: xx 74: 31: 70: хх: хх: хх 84: 9C: A6: xx: xx: xx 88: 03: 55: хх: хх: хх 9C: 80: DF: xx: xx: xx A8: D3: F7: xx: xx: xx D0: 05: 2A: xx: xx: xx D4: 63: FE: xx: xx: xx Имена устройств WSC: Беспроводной маршрутизатор Livebox (WFA) Технические подробности: https: // www.wifi-libre.com/topic-869-todo-sobre-al-algoritmo-wps-livebox-arcadyan-orange-xxxx.htmlASUS DSL-N10 Rev.C1 ASUS DSL-N10E ASUS DSL-N10S ASUS DSL-N12E ASUS DSL-N12E Rev.C1 ASUS DSL-N12U Rev.C1 ASUS DSL-N14U ASUS RT-AC51U ASUS RT-AC53 ASUS RT-G32 ASUS RT-G32 Rev.C1 ASUS RT-N10 ASUS RT-N10 Rev.B1 ASUS RT-N10 Rev.C1 ASUS RT-N10 + ASUS RT-N10E ASUS RT-N10LX ASUS RT-N10P ASUS RT-N10PV2 ASUS RT-N10U ASUS RT-N11P ASUS RT-N12 ASUS RT-N12 Rev.C1 ASUS RT-N12 Rev.D1 ASUS RT-N12 + ASUS RT-N12E ASUS RT-N12LX ASUS RT-N12VP ASUS RT-N300 ASUS RX3041 Rev.B 04: 92: 26: хх: хх: хх 04: D9: F5: xx: xx: xx 08: 60: 6E: xx: xx: xx 08: 62: 66: 9x: xx: xx 10: 7Б: 44: хх: хх: хх 10: BF: 48: xx: xx: xx 10: C3: 7B: xx: xx: xx 14: DD: A9: xx: xx: xx 1С: 87: 2С: хх: хх: хх 1С: В7: 2С: хх: хх: хх 2C: 56: DC: xx: xx: xx 2C: FD: A1: xx: xx: xx 30: 5А: 3А: хх: хх: хх 38: 2C: 4A: xx: xx: xx 38: D5: 47: xx: xx: xx 40: 16: 7E: xx: xx: xx 50: 46: 5D: xx: xx: xx 54: A0: 50: xx: xx: xx 60: 45: CB: xx: xx: xx 60: A4: 4C: xx: xx: xx 70: 4D: 7B: xx: xx: xx 74: D0: 2B: xx: xx: xx 78: 24: AF: xx: xx: xx 88: D7: F6: xx: xx: xx 9C: 5C: 8E: xx: xx: xx ММ: 22: 0B: xx: xx: xx ММ: 9E: 17: xx: xx: xx B0: 6E: BF: xx: xx: xx BC: EE: 7B: xx: xx: xx C8: 60: 00: 7x: xx: xx D0: 17: C2: xx: xx: xx D8: 50: E6: xx: xx: xx E0: 3F: 49: xx: xx: xx F0: 79: 59: 78: хх: хх F8: 32: E4: xx: xx: xx Имена устройств WSC: ASUS WPS роутер RT-N10PV2 RT-N10U RT-N12 РТ-Н12ВП Airocon Realtek RTL867x 00: 07: 26: 24: xx: xx 00: 08: A1: D3: xx: xx 00: 17: 7C: xx: xx: xx 00: 1E: A6: xx: xx: xx 00: 30: 4F: Bx: xx: xx 00: E0: 4C: 0x: xx: xx 04: 8D: 38: xx: xx: xx 08: 10: 77: хх: хх: хх 08: 10: 78: хх: хх: хх 08: 10: 79: хх: хх: хх 08: 3E: 5D: xx: xx: xx 10: FE: ED: 3C: xx: xx 18: 1E: 78: xx: xx: xx 1С: 44: 19: хх: хх: хх 24: 20: C7: xx: xx: xx 24: 7F: 20: xx: xx: xx 2C: AB: 25: xx: xx: xx 30: 85: A9: 8C: xx: xx 3C: 1E: 04: xx: xx: xx 40: F2: 01: xx: xx: xx 44: E9: DD: xx: xx: xx 48: EE: 0C: xx: xx: xx 54: 64: D9: xx: xx: xx 54: B8: 0A: xx: xx: xx 58: 7B: E9: 06: xx: xx 60: D1: AA: 21: xx: xx 64: 51: 7E: xx: xx: xx 64: D9: 54: xx: xx: xx 6C: 19: 8F: xx: xx: xx 6С: 72: 20: хх: хх: хх 6C: FD: B9: xx: xx: xx 78: D9: 9F: Dx: xx: xx 7С: 26: 64: хх: хх: хх 80: 3F: 5D: F6: xx: xx 84: A4: 23: xx: xx: xx 88: A6: C6: xx: xx: xx 8C: 10: D4: xx: xx: xx 8C: 88: 2B: 00: xx: xx 90: 4D: 4A: xx: xx: xx 90: 72: 82: хх: хх: хх 90: F6: 52: 90: хх: хх 94: FB: B2: xx: xx: xx A0: 1B: 29: xx: xx: xx A0: F3: C1: Ex: xx: xx A8: F7: E0: 0x: xx: xx ММ: A2: 13: xx: xx: xx В8: 55: 10: хх: хх: хх B8: EE: 0E: xx: xx: xx БК: 34: 00: хх: хх: хх БК: 96: 80: хх: хх: хх C8: 91: F9: xx: xx: xx D0: 0E: D9: 0x: xx: xx D0: 84: B0: xx: xx: xx D8: FE: E3: xx: xx: xx E4: BE: ED: xx: xx: xx E8: 94: F6: F6: xx: xx ЭК: 1А: 59: 71: хх: хх EC: 4C: 4D: xx: xx: xx F4: 28: 53: xx: xx: xx F4: 3E: 61: xx: xx: xx F4: 6B: EF: xx: xx: xx F8: AB: 05: xx: xx: xx FC: 8B: 97: xx: xx: xx D-Link DIR-600 D-Link DIR-600M D-Link DIR-615 70: 62: B8: xx: xx: xx 78: 54: 2E: xx: xx: xx C0: A0: BB: 8C: xx: xx C4: 12: F5: xx: xx: xx C4: A8: 1D: xx: xx: xx E8: CC: 18: xx: xx: xx ЭК: 22: 80: хх: хх: хх F8: E9: 03: F4: xx: xx Технические подробности: https: // форум.antichat.ru/posts/3978417/Airocon Realtek RTL867x 00: 07: 26: 2F: xx: xx 00: 0B: 2B: 4A: xx: xx 00: 0E: F4: E7: xx: xx 00: 13: 33: Bx: xx: xx 00: 17: 7C: xx: xx: xx 00: 1A: EF: xx: xx: xx 00: E0: 4B: B3: xx: xx 02: 10: 18: 01: хх: хх 08: 10: 73: 4x: xx: xx 08: 10: 77: 10: хх: хх 10: 13: EE: 0x: xx: xx 2C: AB: 25: C7: xx: xx 78: 8C: 54: хх: хх: хх 80: 3F: 5D: F6: xx: xx 94: FB: B2: xx: xx: xx БК: 96: 80: хх: хх: хх F4: 3E: 61: xx: xx: xx FC: 8B: 97: xx: xx: xx Технические подробности: https: // форум.MAC [7..12] D-Link DIR-620 E4: 6F: 13: xx: xx: xx ЭК: 22: 80: хх: хх: хх Имена устройств WSC: DIR-620 D-Link DIR-822 58: D5: 6E: xx: xx: xx Имена устройств WSC: DIR-822 D-Link DIR-825 / AC 10: 62: EB: xx: xx: xx 10: BE: F5: xx: xx: xx 1C: 5F: 2B: xx: xx: xx 80: 26: 89: хх: хх: хх A0: AB: 1B: xx: xx: xx Имена устройств WSC: DIR-825AC D-Link DIR-825 / AC / G1 74: DA: DA: xx: xx: xx Имена устройств WSC: DIR-825ACG1 D-Link DSL-2640U 9C: D6: 43: xx: xx: xx Имена устройств WSC: DSL-2640U Huawei HG658c 68: A0: F6: xx: xx: xx Huawei B683-24V 3G 0C: 96: BF: xx: xx: xx 20: F3: A3: xx: xx: xx AC: E2: 15: xx: xx: xx C8: D1: 5E: xx: xx: xx Имена устройств WSC: Беспроводной шлюз 3G SERCOMM RV6688BCM 00: 0E: 8F: xx: xx: xx D4: 21: 22: xx: xx: xx Имена устройств WSC: RV6688BCM SERCOMM WiFire S1010 3С: 98: 72: хх: хх: хх 78: 81: 02: хх: хх: хх 78: 94: B4: xx: xx: xx D4: 60: E3: xx: xx: xx E0: 60: 66: xx: xx: xx Имена устройств WSC: S1010 ZTE ZXHN h208N 00: 4A: 77: xx: xx: xx 2C: 95: 7F: xx: xx: xx 64: 13: 6C: хх: хх: хх 74: A7: 8E: xx: xx: xx 88: D2: 74: xx: xx: xx ZTE ZXHN h218N ZTE ZXHN h318N 70: 2E: 22: xx: xx: xx 74: B5: 7E: xx: xx: xx 78: 96: 82: хх: хх: хх 7С: 39: 53: хх: хх: хх 8C: 68: C8: xx: xx: xx D4: 76: EA: xx: xx: xx Имена устройств WSC: ADSL-модем / маршрутизатор ZTE ZXHN h398N 34: 4D: EA: xx: xx: xx 38: D8: 2F: xx: xx: xx 54: BE: 53: xx: xx: xx 70: 9F: 2D: xx: xx: xx 94: A7: B7: xx: xx: xx 98: 13: 33: хх: хх: хх CA: A3: 66: xx: xx: xx D0: 60: 8C: xx: xx: xx Технические подробности: Pin = «» https: // hg658c.wordpress.com/2015/06/20/obading-the-wifi-password-in-a-few-seconds-using-wps/ASUS RT-N12 HG 00: 1A: 2B: xx: xx: xx Имена устройств WSC: Беспроводной маршрутизатор ASUS Cisco DPC2420 Cisco EPC2100R2 Cisco EPC2325 00: 24: 8C: xx: xx: xx 00: 26: 18: хх: хх: хх 34: 4D: EB: xx: xx: xx 70: 71: BC: xx: xx: xx E0: 69: 95: xx: xx: xx E0: CB: 4E: xx: xx: xx Huawei Technologies HG8245T 70: 54: F5: xx: xx: xx Имена устройств WSC: Atheros AP Технические подробности: Пин = 1234567 Прошивки Broadcom D-Link DSL-2640U D-Link DSL-2650U D-Link DSL-2740U D-Link DSL-2750U AC: F1: DF: xx: xx: xx BC: F6: 85: xx: xx: xx C8: D3: A3: xx: xx: xx Sagemcom F @ ST3804 98: 8B: 5D: xx: xx: xx Starnet AR800 00: 1A: A9: xx: xx: xx 14: 14: 4B: xx: xx: xx Питание модема MSW41p4 v2.5 ЭК: 62: 64: хх: хх: хх Технические подробности: Контакт = 2017252D-Link DSL-2600U D-Link DSL-2640U D-Link DSL-2640NRU D-Link DSL-2740U 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 28: 10: 7B: xx: xx: xx 84: C9: B2: xx: xx: xx B8: A3: 86: xx: xx: xx BC: F6: 85: xx: xx: xx C8: BE: 19: xx: xx: xx Имена устройств WSC: BroadcomAP Технические подробности: Контакт = 4626484D-Link DSL-2600U D-Link DSL-2640U D-Link DSL-2640NRU D-Link DSL-2740U 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 28: 10: 7B: xx: xx: xx B8: A3: 86: xx: xx: xx BC: F6: 85: xx: xx: xx C8: BE: 19: xx: xx: xx Имена устройств WSC: BroadcomAP Sagemcom F @ ST2304v2 МТС 7C: 03: 4C: xx: xx: xx Имена устройств WSC: BroadcomAP Технические подробности: Контакт = 7622990D-Link DSL-2640U D-Link DSL-2640U D-Link DSL-2640NRU D-Link DSL-2650NRU D-Link DSL-2740U D-Link DSL-2740NRU D-Link DSL-2750B D-Link DSL-2750U 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 28: 10: 7B: xx: xx: xx 84: C9: B2: xx: xx: xx B8: A3: 86: xx: xx: xx BC: F6: 85: xx: xx: xx C8: BE: 19: xx: xx: xx C8: D3: A3: xx: xx: xx CC: B2: 55: xx: xx: xx FC: 75: 16: xx: xx: xx NETGEAR JDGN1000 20: 4E: 7F: xx: xx: xx Sagemcom F @ ST2704v2 4C: 17: EB: xx: xx: xx Sagemcom F @ ST2704R Sagemcom F @ ST2804V7 18: 62: 2C: xx: xx: xx 7C: 03: D8: xx: xx: xx D8: 6C: E9: xx: xx: xx Технические подробности: Контакт = 6232714D-Link DSL-2640U D-Link DSL-2640U D-Link DSL-2640NRU D-Link DSL-2650NRU D-Link DSL-2740U D-Link DSL-2740NRU D-Link DSL-2750B D-Link DSL-2750U 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 28: 10: 7B: xx: xx: xx 84: C9: B2: xx: xx: xx B8: A3: 86: xx: xx: xx BC: F6: 85: xx: xx: xx C8: BE: 19: xx: xx: xx C8: D3: A3: xx: xx: xx CC: B2: 55: xx: xx: xx FC: 75: 16: xx: xx: xx NETGEAR JDGN1000 20: 4E: 7F: xx: xx: xx Sagemcom F @ ST2704v2 4C: 17: EB: xx: xx: xx Sagemcom F @ ST2704R Sagemcom F @ ST2804V7 18: 62: 2C: xx: xx: xx 7C: 03: D8: xx: xx: xx D8: 6C: E9: xx: xx: xx Технические подробности: Контакт = 1086411D-Link DSL-2640U D-Link DSL-2640U D-Link DSL-2640NRU D-Link DSL-2650NRU D-Link DSL-2740U D-Link DSL-2740NRU D-Link DSL-2750B D-Link DSL-2750U 14: D6: 4D: xx: xx: xx 1С: 7Е: Е5: хх: хх: хх 28: 10: 7B: xx: xx: xx 84: C9: B2: xx: xx: xx B8: A3: 86: xx: xx: xx BC: F6: 85: xx: xx: xx C8: BE: 19: xx: xx: xx C8: D3: A3: xx: xx: xx CC: B2: 55: xx: xx: xx FC: 75: 16: xx: xx: xx NETGEAR JDGN1000 20: 4E: 7F: xx: xx: xx Sagemcom F @ ST2704v2 4C: 17: EB: xx: xx: xx Sagemcom F @ ST2704R Sagemcom F @ ST2804V7 18: 62: 2C: xx: xx: xx 7C: 03: D8: xx: xx: xx D8: 6C: E9: xx: xx: xx Технические подробности: Пин = 3195719 Airocon F @ st 1744, v2 18: 1E: 78: xx: xx: xx 40: F2: 01: xx: xx: xx 44: E9: DD: xx: xx: xx D0: 84: B0: xx: xx: xx Технические подробности: Пин = 3043203Airocon F @ st 1744, v2.2 84: A4: 23: xx: xx: xx 8C: 10: D4: xx: xx: xx Airocon F @ st 1744, версия 4 88: A6: C6: xx: xx: xx Технические подробности: Вывод = 7141225D-Link DSL-2740R 00: 26: 5A: xx: xx: xx 1С: BD: B9: xx: xx: xx 34: 08: 04: хх: хх: хх 5C: D9: 98: xx: xx: xx 84: C9: B2: xx: xx: xx FC: 75: 16: xx: xx: xx Технические подробности: Pin = 6817554 Прошивки Realtek TRENDnet TEW-432BRP (Realtek) TRENDnet TEW-432BRP / C (Realtek) 00: 14: D1: xx: xx: xx TechnicLAN WAR-54GS (Realtek) Intellinet 503693 (Realtek) 00: 0C: 42: xx: xx: xx 00: 0E: E8: xx: xx: xx Технические подробности: Вывод = 9566146Netis WF2780 00: 72: 63: хх: хх: хх E4: BE: ED: xx: xx: xx Имена устройств WSC: RTK_AP Технические подробности: Пин = 9571911 Sercomm Wifire S1010 (Realtek) 08: C6: B3: xx: xx: xx Технические подробности: Pin = 4856371Upvel (некоторые прошивки) Упвел УР-315БН Упвел УР-325БН F8: C0: 91: xx: xx: xx Технические подробности: Пин = 2085483Upvel UR-814AC D4: BF: 7F: 60: xx: xx Технические подробности: Пин = 4397768Upvel UR-825AC Апвел УР-825Н4Г D4: BF: 7F: 5x: xx: xx Имена устройств WSC: УР-825Н4Г Технические подробности: Пин = 0529417Upvel Onlime UR-315BN Апвел Онлайм УР-319БН D4: BF: 7F: xx: xx: xx F8: C0: 91: xx: xx: xx Имена устройств WSC: RTK_AP RTK_AP_2x TOTOLINK N150RT TOTOLINK N300RT 78: 44: 76: хх: хх: хх Имена устройств WSC: RTL8196E TRENDnet (редко) TRENDnet TEW-637AP TRENDnet TEW-638APB 00: 14: D1: xx: xx: xx Технические подробности: Вывод = 9995604EDIMAX BR6228GNS EDIMAX BR6258GN EDIMAX BR6428GN EDIMAX BR6428NS 80: 1F: 02: xx: xx: xx 00: E0: 4C: xx: xx: xx Технические подробности: Значок = 3561153Thomson / Technicolor 00: 26: 24: хх: хх: хх 44: 32: C8: xx: xx: xx 88: F7: C7: xx: xx: xx CC: 03: FA: xx: xx: xx Технические подробности: Пин = 6795814 Huawei EchoLife HG532e Huawei EchoLife HG532n Huawei EchoLife HG532s 00: 66: 4B: xx: xx: xx 08: 63: 61: хх: хх: хх 08: 7A: 4C: xx: xx: xx 0C: 96: BF: xx: xx: xx 14: B9: 68: xx: xx: xx 20: 08: ED: xx: xx: xx 24: 69: A5: xx: xx: xx 34: 6B: D3: xx: xx: xx 78: 6A: 89: xx: xx: xx 88: E3: AB: xx: xx: xx 9C: C1: 72: xx: xx: xx AC: E2: 15: xx: xx: xx D0: 7A: B5: xx: xx: xx CC: A2: 23: xx: xx: xx E8: CD: 2D: xx: xx: xx F8: 01: 13: xx: xx: xx F8: 3D: FF: xx: xx: xx Технические подробности: Пин = 3425928ZTE ZXV10h208L 4C: 09: B4: xx: xx: xx 4C: AC: 0A: xx: xx: xx 84: 74: 2A: 4x: xx: xx 9C: D2: 4B: xx: xx: xx B0: 75: D5: xx: xx: xx C8: 64: C7: xx: xx: xx DC: 02: 8E: xx: xx: xx FC: C8: 97: xx: xx: xx Имена устройств WSC: h208L Технические подробности: Пин = 9422988 https: // форум.antichat.ru/posts/3932800/CBN CH6640E 5C: 35: 3B: xx: xx: xx DC: 53: 7C: xx: xx: xx Технические подробности: Пин = 9575521

.