Обзоры

Подозрительная машина, нет переднего номера, спущены все колёса, под лобовым стеклом пропуск в Солнечный город

Машина незнакомая. Регион не Питерский. Появилась около 3 недель. Стоит без движения. Покрылась пылью и мелким мусором.

стоит несколько дней брошенная у парадной

Стоит почти год, заскочила на газон

стоит больше недели в тупике

стоит.не ездит.

стоит.не ездит.Во дворе дома стоит камри без номеров, со следами взлома водительской двери.

Между домами 19А и 6А рядом с аркой стоит несколько месяцев.

Рейтинг: | ||

Адрес: http://ugona.net | ||

Безопасность данных: Степень доверия: | ||

О сайте: Анализ данных ugona. | ||

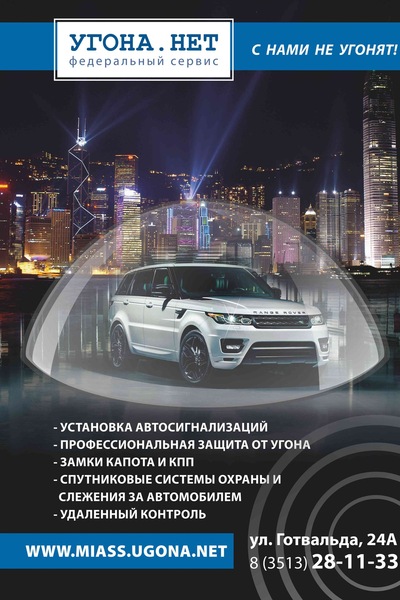

Заголовок: Установка автосигнализаций и защита от угона — Угона.нет | ||

Мета-описание: Официальный сайт Угона.нет в Москве. Профессиональная и авторская установка охранных и противоугонных комплексов в Москве. Лаборатория по защите автомобиля. Статистика угонов. Статьи, тесты, инструкции, отзывы, гарантийный ремонт.. УÑÑановка авÑоÑигнализаÑий и заÑиÑа Ð¾Ñ Ñгона Угона.нех | ||

Рейтинг Alexa 241 047 | Посетителей в день 1 522 | Просмотров в день 13 700 |

Статус: Онлайн | Дата последней проверки:

| |

Dragon-Сервис в Самаре :: Профессиональная защита от угона.

Этот сайт посвящен Самарскому Техническому Центру «Dragon-Сервис», занимающему лидерство Самарского рынка по противоугонной подготовке автомобиля с 1997 года. Наш Центр создан для тех, кто ценит свое время и качество ухода за своим автомобилем.

Сайт освещает не только деятельность нашей компании, но и помогает всем желающим определиться с выбором наиболее оптимального противоугонного комплекса, а также подобрать все необходимое дополнительное оборудование.

Основное направление деятельности «Dragon-Сервис» — это противоугонная подготовка автомобиля.

Услуги «Dragon-Сервис»:

- Установка автосигнализаций и противоугонного оборудования

- Установка иммобилайзеров

- Установка автозвукового оборудования (автомагнитолы, акустики, усилителя и т.д.)

- Установка Джеттер / Jetter

- Тонирование автомобильных стекол

- Установка светового оборудования (ксенона и биксенона)

- Установка парковочных радаров (парктроники)

- Установка шумоизоляции на разные марки и модели автомобилей MAG acoustic

Мы более 10 лет занимаемся профессиональной противоугонной подготовкой автомобилей, установкой ксенона, тонированием стекол, установкой аудио систем, парктроников и т. д.

д.

Располагая огромной технической базой, опытом мастеров и автомехаников, мы обеспечиваем наших клиентов высококачественным, профессиональным сервисом. У нас низкие цены на услуги, а также гибкая система скидок постоянным клиентам.

При установке у нас любого дополнительного оборудования, у вас сохраняется заводская гарантия на автомобиль, потому как у нас есть все сертификаты соответствия по работе с электрикой автомобиля. А также наши мастера проходят обучение в европейских дилерских центрах и обязательную ежегодную сертификацию на подтверждение уровня специалиста.

Наш капитал — уверенность клиентов в нашей работе!

Располагая широкой производственной базой, мы обеспечиваем нашим клиентам высококачественный, доступный по цене и разносторонний сервис. В современных условиях, когда даже самому «традиционному» бизнесу не чужды новшества, мы оснащаем наш автосервис самым современным оборудованием.

Основа нашего бизнеса — мы никогда не экономим на качестве, но при этом наши услуги остаются доступными.

Персонал сервиса — высококвалифицированные специалисты с большим стажем работы. Каждый наш мастер — лучший, прошедший профессиональное обучение по специальности, у каждого — своя специфика. Мы тщательно подбираем расходные материалы, фурнитуру, оборудование для авто, все работы производятся наилучшим образом. Каждый наш клиент — самый важный, для нас не имеет значения, за чем вы приехали, установить автосигнализацию или устранить скол на лобовом стекле, затонировать автомобиль или установить аудио-видео систему, в любом случае вы получите профессиональный сервис индивидуальный подход и персональное внимание к Вам и вашему автомобилю.

И, наконец, ещё один важный фактор в нашей работе. Мы реально осознаем ответственность за производимые нами работы, также используем передовое оборудование и новейшие технологии, поэтому обязательно предоставляем ГАРАНТИЮ на все виды работ и услуг!

«Dragon-Сервис» (846) 222-11-22

По всем вопросам звоните. Мы всегда рады!

Обзор приложения Угона. нет+ и противоугонной системы Супер Агент

нет+ и противоугонной системы Супер Агент

Знаете, сейчас огромным количеством вещей можно управлять со смартфона. С каждым днем появляются все более необычные устройства — от холодильников до кормушки для кота, которые управляются с помощью специального приложения. К компьютеру уже давно можно было подключиться в два счета, музыка играет через Wi-Fi… Но чего-то все равно не хватает для ощущения себя «кулхацкером» в стиле героя игры Watch Dogs. В современных машинах есть много электроники и разных наворотов, а контроль состояния автомобиля все еще находится на брелке с ужасным дисплеем и странными иконками. А восьмибитный писк этого брелока вызывает восторг только у фанатов олдскула, коих не так и много. Большинство современных людей уже давно плюются на эти «технологии» со словами: «Ну, мезозойская эра какая-то!». Мне очень импонирует, когда на каждый отдельный случай в жизни есть приложение для смартфона. И в том числе машину я хочу контролировать именно так. Точнее, рулить рулем и педалить педалями, но контролировать состояние машины я бы хотел с помощью смартфона.

Немного предыстории про эволюцию

Когда-то люди начали ходить ровно. Потом у них появились машины. Когда появилась нужда закрывать эти машины, изначально это делали ключами. Этот способ все еще актуален, но на сегодня есть более удобные альтернативы. Для удобства владельца с 1980-х годов машины открываются дистанционно, с брелка или пульта на самом ключе. Это куда более продвинутый способ, ведь нажать на кнопку быстрее, чем крутить ключ. Эти брелки варьируются от простых с двумя кнопками «Открыть» и «Закрыть», до более навороченных с дисплеями и дополнительными функциями в стиле дистанционного запуска двигателя и контроля состояния машины.

Долгое время такой способ считался удобным. Лично мне не очень нравится контролить состояние машины с брелка. Он мешает в кармане, а когда ключи в замке зажигания, качается и ударяется о панели вокруг. Когда я вижу людей, у которых эти брелки не сразу срабатывают, и владельцы бегают вокруг машины в поисках лучшего сигнала приемника, уже становится не смешно, а чутка печально. Это уже не современно и не так удобно, как раньше. Каждый раз, когда брелок сообщает о какой-то проблеме (акт вандализма, например), ключи далеко, и нужно идти к ним, чтобы посмотреть, что случилось. А смартфон всегда под рукой. Собственно, это и выделяет Super Agent и «Угона.нет+». И лично для меня это — будущее взаимодействия пользователя с охранной системой машины. К слову, это еще и противоугонное средство впечатляющее.

Это уже не современно и не так удобно, как раньше. Каждый раз, когда брелок сообщает о какой-то проблеме (акт вандализма, например), ключи далеко, и нужно идти к ним, чтобы посмотреть, что случилось. А смартфон всегда под рукой. Собственно, это и выделяет Super Agent и «Угона.нет+». И лично для меня это — будущее взаимодействия пользователя с охранной системой машины. К слову, это еще и противоугонное средство впечатляющее.

Что за Super Agent и зачем нужно приложение «Угона.нет+»?

Суть этой системы проста до безобразия. После установки специального оборудования в автомобиль пользователь получит контроль над своим любимым транспортным средством через облачный сервис Car-Online.ru. Основная функциональность доступна и на смартфоне, через вышеупомянутое приложение. На сегодня приложения существуют для двух самых распространенных мобильных ОС – Android и iOS. Система организована таким образом: машина посредством GPRS связана с сервером. Доступ к нему можно осуществлять через веб или через приложение. Там, собственно, и находятся все доступные функции. Но начнем с безопасности.

Там, собственно, и находятся все доступные функции. Но начнем с безопасности.

Просто так увести машину у вас не смогут, ведь если она «не узнает» своего владельца, то никуда не поедет. Тут обошлись не магией, а миниатюрной радиометкой, которую можно прикрепить, например, на водительское удостоверение (будет лишний повод не оставлять документы дома, все же так пару раз катались). Также не стоит забывать, что система будет интегрирована со штатной системой охраны, что еще более усложнит работу автоугонщикам. Словом, список неудач желающих завладеть чужим транспортом пополняется на специально отведенной странице вот тут.

Сам комплект, который пользователь получит при покупке, выглядит так:

- Основной блок (мозги, так сказать).

- Две метки, по которым машина должна узнавать владельца.

- Кодонаборный переключатель.

- Цифровое реле блокировки двигателя.

- Цифровое реле управления замком капота.

- Двухцветный световой индикатор.

- Инструкция.

Так выглядит базовый комплект, к которому можно докупать дополнительные опции по требованию пользователя (фоторегистратор, например). Все это предназначено для контроля состояния машинки: отслеживание местонахождения автомобиля и маршрутов, список контактных действий (например, открытие багажника), показания бортового компьютера, километраж, расход топлива, скоростной режим, стоянка и даже выход из определенной области, отмеченной на карте.

Основные возможности приложения «Угона.нет+» для Android

Интерфейс мобильного клиента весьма прост и интуитивно понятен. Перед запуском приложения пользователю нужно зарегистрироваться через веб в самом сервиcе Car-Online.ru. Запустив мобильное приложение первый раз, достаточно залогиниться и подключиться к профилю своего автомобиля. Далее — простое меню настроек и вуаля — приложение готово к использованию.

В мобильном клиенте пять рабочих областей, слева на право: «Фото», «Управление», «Состояние», «События» и «Маршруты». Переключение между ними осуществляется простыми свайпами влево/вправо. Просматривать можно как в горизонтальном, так и вертикальном состоянии. Как становится понятно из контекста, вкладка «Фото» показывает вам фотографии, которые были сделаны в салоне автомобиля (камера устанавливается дополнительно, в базовой комплектации ее нет).

Переключение между ними осуществляется простыми свайпами влево/вправо. Просматривать можно как в горизонтальном, так и вертикальном состоянии. Как становится понятно из контекста, вкладка «Фото» показывает вам фотографии, которые были сделаны в салоне автомобиля (камера устанавливается дополнительно, в базовой комплектации ее нет).

Во вкладке «Управление» можно включить/выключить режим «Автосервис». Что это значит? Когда машина находится на сервисе, пользователь отключает идентификацию через метку, тогда система не будет постоянно отправлять уведомления о том, что кто-то ворвался внутрь. В этой же вкладке управляется «Автозапуск» и блокировка двигателя, включение режима слежения и получение статуса.

Вкладка «Состояние» показывает общие сведения о машине с анимацией. Тут можно получить информацию о температуре внутри машины, статусе аккумулятора и состоянии счета на Sim-карте в системе. Чуть ниже — опции дистанционного запуска двигателя и состояние замков на дверях, капоте и багажнике. В самом низу вкладки — информация о местонахождении машины.

Чуть ниже — опции дистанционного запуска двигателя и состояние замков на дверях, капоте и багажнике. В самом низу вкладки — информация о местонахождении машины.

«События» можно поделить на три группы. Лог «Действия» показывает информацию о статусе карты, включении сигнализации, запуске двигателя и прочих действиях. «Контакты» – это отображение каких-либо физических действий в стиле открытия дверей, капота и багажника, контроль зажигания. В свою очередь «Система» – это список системных действий, таких как сброс модема, статус соединения с Сетью, начало маршрута и прочее.

Название вкладки «Маршруты» совершенно не требует комментариев.

В нагрузку с приложением идет удобный виджет, с помощью которого можно контролировать статус защиты машины и информацию о температуре, аккумуляторе и состоянии Sim-карты.

А что с веб-версией?

Через браузер пользователь получит немного больше возможностей, чем в случае с мобильным клиентом. Основная разница заключается в более тонкой настройке функций (например, график автоматического запуска двигателя) и большем количестве вариантов отображения карт. Также через веб-версию доступен просмотра данных бортового компьютера. В остальном же функциональность практически ничем не отличается. Пара скриншотов для общего понимания прилагается.

Основная разница заключается в более тонкой настройке функций (например, график автоматического запуска двигателя) и большем количестве вариантов отображения карт. Также через веб-версию доступен просмотра данных бортового компьютера. В остальном же функциональность практически ничем не отличается. Пара скриншотов для общего понимания прилагается.

Выводы и личные впечатления

Познакомившись с приложением поближе, я понял, что приблизительно так я и рисовал себе будущее в плане взаимодействия с машиной. Как охранный комплекс эта система себя отлично зарекомендовала на практике. Удобство использования мне чрезвычайно понравилось. Система не заменяет штатной сигнализации, а в качестве сильного аддона превращает ее в охранный комплекс. Просто так машина никуда не уедет, без метки будет заблокирован двигатель, а найти машину можно будет с помощью приложения и GPS. В случае неприятностей на парковке система, в зависимости от предпочтений пользователя, отправит на смартфон уведомление, позвонит или отправит SMS. При этом отслеживать состояние машины можно будет прямо со смартфона.

Как за любую хорошую вещь, за систему Super Agent нужно будет заплатить. В зависимости от региона, стоимость девайса с установкой обойдется в $600-700. Это базовая комплектация, а за, например, камеру нужно будет доплатить еще $140. С учетом функциональности системы безопасности и комфорта взаимодействия с ней, она того стоит, ведь предоставляет действительно уникальный и приятный опыт работы с охранной системой автомобиля. Лично я уже задумался о такой штуке, а как такое вам?

Смотреть Угон онлайн бесплатно на киного

❝ Рады приветствовать Вас на странице сериала «Угон (2006). Не забудьте оставить свой комментарий к просмотренному сериалу, и возможно, именно ваше мнение будет решающим смотреть или не смотреть данный сериал онлайн. ❞

1 сезон 16 серия

Страна: Россия

Год: 2006

Качество: SD

Продолжительность: 45 мин.

Премьера в России: 2020-07-15

Режиссер: Василий Бледнов

Озвучка: Рус. Оригинальный

В ролях: Вячеслав Гришечкин, Александр Тютин, Александр Цуркан, Виктор Добронравов, Татьяна Федоровская, Виктория Малекторович, Сергей Болотаев, Александр Андриенко, Павел Поймалов, Ирина Бякова

Седьмой отдел — подразделение Московского уголовного розыска, которое занимается расследованием преступлений связанных с похищением автомобилей и незаконным автобизнесом, за это отдел прозвали «угонным».Главные герои сериала — начальник отдела полковник Зорин и его сотрудники Алексей Шинкарев, Сергей Вересов и Алла Зимина. Их «подопечные» — так называемая интеллектуальная элита преступного мира, профессиональные угонщики. В распоряжении последних — сложные технические устройства, позволяющие нейтрализовать самые совершенные противоугонные системы и похищать любые автомобили. Но ум и опыт московских следователей не дают преступникам восторжествовать — на любую уловку угонщиков у сотрудников Зорина находится ответная хитрость.

Сериал Угон (2006) смотреть онлайн в хорошем SD качестве

- Смотреть онлайн

График выхода серий

| 1 сезон 16 серия | Черная метка | 1 июн 2006, Чт | |

| 1 сезон 15 серия | Ловля на живца | 1 июн 2006, Чт | |

| 1 сезон 14 серия | Шерше ля фам | 1 июн 2006, Чт |

Багратионовская, Фили, Полежаевская. Москва, Дубининская улица, д.55к1с2

Не рекомендую точку на Выборгском шоссе,за другие не говорюПервое обращение 28/09 установка Пандоры на бмв 3

обещанные 8 часов ( по акту приемат авто) делали с 10 до 23 30

,время не важно ,но итог: криво настроенная система, делала «мозги» то метки не находит , то еще что-то ,работа некорректна

повторное обращение ( около 7 часов на устранение неверно настроенного оборудования,опять уже под полночь уезжаем, по виду ребята не умеют настраивать данную противоугонку)

третье обращение :всего времени на работу ушло 7,5 часов, около двух часов сидели тупо ждали когда придет Сергей из соседнего гаража ,пришлось идти за ним и все же позвать к нашему авто ,тк он сам делал там другую машину,на вопрос впервые ли они делаю эту настройку говорят нет, постоянно делают , опять под ночь уезжаем

19 10 в 8 44 ура нам отдавать машину в сервис по гарантии а она вообще не видит меток(это после настройки то ) звоним Сергею, несколько разговоров ни к чему не приводят , он приезжает к нам( спасибо ему за это) и отключает метки ,сбрасывает их в режим техосмотра и мы отдаем машину дилеру )

сегодня 26/10 -противоугонка так и работает некорректно , 20 го октября написали заявление на имя генерального директора ООО Фактотум С» ,но с нами так и не связались ,на возврат средств за некачественно оказанные услуги и оборудование

Было предложение от Николая сменить проивоугонку, но как мы можем ее делать опять в этом месте,если уже три обращения и любое лечение только ухудшает ситуацию, плюс ко всему слова Николая что мы сами виноваты выбрали эту противоугонку,и что у бмв такая сложная электрика,и что вообще надо было идти в другой сервис))) видимо «специалисты» не для того чтобы предупреждать и объяснять специфику установки и оборудования любимым клиентам приносящих им денежки

В общем ждем ответа письменного от руководства компании,еще 4 дня у них на это есть

Хотели сэкономить 4 тысячи а в итоге заработали огромный «головняк»

Что такое взлом браузера? Как от этого избавиться?

Одна из самых популярных тем, обсуждаемых на досках объявлений компьютерной справки, — это захват браузера. В большинстве случаев пользователи компьютеров хотят знать, как защитить себя от злонамеренных вторжений и внешнего контроля.

Взлом браузера происходит, когда нежелательное программное обеспечение в интернет-браузере изменяет его активность. Интернет-браузеры служат «окном» в Интернет, и люди используют их для поиска информации и либо просмотра, либо взаимодействия с ней.

Иногда компании добавляют небольшие программы в браузеры без разрешения пользователей. Производители программного обеспечения для взлома варьируются от производителей компьютеров и программного обеспечения до хакеров — или любой их комбинации.

Воздействие и риск

Недобросовестные люди и организации внедряют свое программное обеспечение в браузеры по нескольким причинам:

- Кража информации у пользователей

- Шпионить за пользователями

- Для показа постоянной рекламы

- Проведение жесткой продажи потребителю «попробуй перед покупкой»

Иногда хакеры загружают вредоносные программы в браузеры, чтобы перенаправить пользователей на веб-сайты, используемые для сбора важной информации о них.Данные могут включать идентификаторы пользователей, пароли, полные имена, адреса, номера социального страхования и даже ответы на контрольные вопросы — девичью фамилию матери и т. Д.

Киберпреступники затем используют эту информацию для доступа к учетным записям, в которые пользователи входят в Интернет. В некоторых случаях они могут получить финансовые данные и украсть деньги или личные данные пользователя.

Тем не менее, для установки программного обеспечения в браузере пользователя не требуется мастерского преступника. Некоторые маркетинговые компании предпринимают одинаковые шаги для отслеживания активности в Интернете, чтобы узнать, какие сайты посещают пользователи и сколько времени они проводят на этих веб-страницах.Затем они либо сами используют информацию для таргетинга своих рекламных кампаний, либо продают ее другим компаниям, которые используют эти данные для фокусировки своего маркетингового контента.

Иногда компании тратят свои рекламные деньги на медийную рекламу, всплывающую на устройствах пользователей, или на сообщения, которые «следят» за пользователями в Интернете.

Веб-сайты, продающие товары или услуги, все чаще размещают пиксели в браузерах, и эти пиксели не всегда удаляются, даже после того, как пользователи ответят на рекламу или предложения.

Самая опасная форма взлома браузера происходит, когда поставщик вводит новое и неавторизованное программное обеспечение непосредственно в сам браузер. Приложение-нарушитель может занимать значительный объем места на панели инструментов браузера.

Обычно цель состоит в том, чтобы заставить пользователя купить полную версию какого-либо типа программного обеспечения, сделать покупки на веб-сайте продавца или выполнить поиск с использованием определенной системы запросов.

Вредоносные или нет, файлы, вставленные в браузеры, занимают место в хранилище и снижают скорость обработки на компьютерах.Пользователи должны проявлять настойчивость в удалении этих файлов из своих систем.

Как избавиться от угонщика браузера

Некоторое антивирусное программное обеспечение предупреждает пользователей о наличии рекламного и шпионского ПО, но некоторые новые вредоносные программы могут остаться незамеченными или программа безопасности может оказаться неспособной искоренить злоумышленника. В этих случаях пользователям необходимо переустановить свои браузеры, чтобы восстановить контроль над интерфейсом.

В крайних случаях программа-угонщик переустанавливается в браузере, и пользователям может потребоваться стереть содержимое своего компьютера, установить новую операционную систему и самую последнюю версию браузера, а также восстановить свои личные файлы из резервной копии.

Как защитить свои системы от взлома браузера

Защита от взлома браузера — непростая задача. Помогает частая очистка каталогов с помощью файлов cookie браузера и историй. Также очень важно устанавливать и поддерживать качественное антивирусное программное обеспечение, чтобы предотвратить установку вредоносных программ в браузеры. Программное обеспечение безопасности должно предупреждать пользователей о попытках несанкционированной установки и спрашивать, как действовать дальше. Это снижает риск заражения.

Также старайтесь избегать запуска бесплатных программ, которые при установке могут распаковать программное обеспечение, о котором вы не знаете.И обязательно проверьте настройки загрузки любого программного обеспечения, которое вы собираетесь установить, чтобы снизить вероятность попадания нежелательных приложений на ваш компьютер.

Независимо от того, какой подход пользователи используют для самозащиты, лучшая защита начинается с частых обновлений операционной системы и браузеров, а также с разумной должной осмотрительности при посещении веб-сайтов.

Статьи по теме:

Связанные товары:

Что такое взлом браузера?

KasperskyВзлом браузера происходит, когда нежелательное программное обеспечение изменяет активность интернет-браузера, чтобы шпионить за пользователями, красть их информацию или отображать постоянную рекламу.

Что такое захват сеанса? | Нетспаркер

Захват сеанса — это атака, при которой пользовательский сеанс захватывает злоумышленник. Сеанс начинается, когда вы входите в службу, например, в ваше банковское приложение, и заканчивается, когда вы выходите из системы. Атака основана на том, что злоумышленник знает ваш файл cookie сеанса, поэтому ее также называют перехватом файлов cookie или взломом сторонних файлов cookie. Хотя любой компьютерный сеанс может быть взломан, захват сеанса чаще всего применяется к сеансам браузера и веб-приложениям.

В большинстве случаев, когда вы входите в веб-приложение, сервер устанавливает временный файл cookie сеанса в вашем браузере, чтобы помнить, что вы в настоящее время вошли в систему и прошли аутентификацию. HTTP — это протокол без сохранения состояния, и файлы cookie сеанса, прикрепленные к каждому заголовку HTTP, являются наиболее популярным способом для сервера идентифицировать ваш браузер или текущий сеанс.

Для перехвата сеанса злоумышленнику необходимо знать идентификатор сеанса жертвы (ключ сеанса). Это может быть получено путем кражи файла cookie сеанса или убеждения пользователя щелкнуть вредоносную ссылку, содержащую подготовленный идентификатор сеанса.В обоих случаях после аутентификации пользователя на сервере злоумышленник может захватить (захватить) сеанс, используя тот же идентификатор сеанса для своего собственного сеанса браузера. Затем сервер обманом заставляют рассматривать соединение злоумышленника как действительный сеанс исходного пользователя.

Примечание : Связанная концепция захвата сеанса TCP не имеет отношения к атакам, нацеленным на файлы cookie сеанса. Это связано с тем, что файлы cookie являются функцией HTTP, который является протоколом уровня приложения, а TCP работает на уровне сети.Файл cookie сеанса — это идентификатор, возвращаемый веб-приложением после успешной аутентификации, и сеанс, инициированный пользователем приложения, не имеет ничего общего с TCP-соединением между сервером и устройством пользователя. |

Что могут сделать злоумышленники после успешного перехвата сеанса?

В случае успеха злоумышленник может затем выполнить любые действия, которые исходный пользователь авторизован для выполнения во время активного сеанса. В зависимости от целевого приложения это может означать перевод денег с банковского счета пользователя, выдачу себя за пользователя для покупок в интернет-магазинах, доступ к подробной личной информации для кражи личных данных, кражу личных данных клиентов из систем компании, шифрование ценных данных и требование выкуп за их расшифровку — и всякие другие неприятные последствия.

Особую опасность для крупных организаций представляет то, что файлы cookie также могут использоваться для идентификации пользователей, прошедших проверку подлинности, в системах единого входа (SSO). Это означает, что успешный захват сеанса может дать злоумышленнику единый вход для доступа к нескольким веб-приложениям, от финансовых систем и записей клиентов до бизнес-систем, потенциально содержащих ценную интеллектуальную собственность. Для отдельных пользователей аналогичные риски существуют также при использовании внешних служб для входа в приложения, но из-за дополнительных мер безопасности при входе в систему с использованием учетной записи Facebook или Google взлома файла cookie сеанса обычно недостаточно для перехвата сеанса.

В чем разница между перехватом сеанса и спуфингом сеанса?

Будучи тесно связанными, угон и спуфинг различаются по времени атаки. Как следует из названия, захват сеанса выполняется против пользователя, который в настоящее время вошел в систему и прошел проверку подлинности, поэтому с точки зрения жертвы атака часто приводит к непредсказуемому поведению целевого приложения или сбою. При спуфинге сеанса злоумышленники используют украденные или поддельные токены сеанса, чтобы инициировать новый сеанс и выдавать себя за исходного пользователя, который может не знать об атаке.

Каковы основные методы взлома сеанса и как они работают?

У злоумышленников есть множество вариантов перехвата сеанса, в зависимости от вектора атаки и позиции атакующего. К первой широкой категории относятся атаки, направленные на перехват файлов cookie:

- Межсайтовый скриптинг (XSS) : это, вероятно, самый опасный и распространенный метод перехвата веб-сеанса. Используя уязвимости сервера или приложения, злоумышленники могут внедрять клиентские скрипты (обычно JavaScript) в веб-страницы, заставляя ваш браузер выполнять произвольный код при загрузке скомпрометированной страницы.Если сервер не устанавливает атрибут HttpOnly в файлах cookie сеанса, внедренные сценарии могут получить доступ к вашему ключу сеанса, предоставляя злоумышленникам необходимую информацию для перехвата сеанса.

Например, злоумышленники могут распространять электронные письма или мгновенные сообщения со специально созданной ссылкой, указывающей на известный и надежный веб-сайт, но содержащей параметры HTTP-запроса, которые используют известную уязвимость для внедрения кода сценария. Для XSS-атаки, используемой для перехвата сеанса, код может отправить ключ сеанса на собственный веб-сайт злоумышленника, например:

http: // www.TrustedSearchEngine.com/search? Это будет читать файл cookie текущего сеанса с помощью document.cookie и отправлять его на веб-сайт злоумышленника, задав URL-адрес местоположения в браузере с помощью location.href . В реальной жизни такие ссылки могут использовать кодировку символов, чтобы скрыть код, и службы сокращения URL-адресов, чтобы избежать подозрительно длинных ссылок. В этом случае успешная атака зависит от приложения и веб-сервера, принимающих и выполняющих неанитизированные входные данные из HTTP-запроса.

Рисунок 1. Иллюстрация перехвата сеанса с использованием XSS

- Взлом на стороне сеанса : Этот тип атаки требует активного участия злоумышленника, и это первое, что приходит на ум, когда люди думают о «взломе». Используя анализ пакетов, злоумышленники могут отслеживать сетевой трафик пользователя и перехватывать файлы cookie сеанса после того, как пользователь прошел аутентификацию на сервере. Если веб-сайт использует шифрование SSL / TLS только для страниц входа, а не для всего сеанса, злоумышленник может использовать полученный ключ сеанса, чтобы захватить сеанс и выдать себя за пользователя для выполнения действий в целевом веб-приложении.Поскольку злоумышленнику необходим доступ к сети жертвы, типичные сценарии атаки включают незащищенные точки доступа Wi-Fi, где злоумышленник может либо отслеживать трафик в общедоступной сети, либо настраивать свою собственную точку доступа и выполнять атаки типа «злоумышленник в середине».

Рисунок 2. Иллюстрация перехвата сеанса с помощью сниффинга пакетов

Существуют и другие методы определения или кражи файла cookie сеанса:

- Фиксация сеанса : Чтобы обнаружить cookie жертвы, злоумышленник может просто предоставить известный ключ сеанса и обманом заставить пользователя получить доступ к уязвимому серверу.Есть много способов сделать это, например, используя параметры HTTP-запроса в созданной ссылке, отправленной по электронной почте или предоставленной на вредоносном веб-сайте, например:

Нажмите здесь, чтобы войти сейчас Когда жертва щелкает ссылку, она попадает в действующую форму входа, но ключ сеанса, который будет использоваться, предоставляется злоумышленником. После аутентификации злоумышленник может использовать известный ключ сеанса, чтобы захватить сеанс.

Другой метод фиксации сеанса — обманом заставить пользователя заполнить специально созданную форму входа в систему, которая содержит скрытое поле с фиксированным идентификатором сеанса. Более продвинутые методы включают изменение или вставку значения файла cookie сеанса с помощью атаки межсайтового сценария или непосредственное управление значениями заголовка HTTP (для чего требуется доступ к сетевому трафику пользователя) для вставки известного сеансового ключа с помощью параметра Set-Cookie .

Устаревший трюк, который больше не будет работать в современных браузерах (начиная с Chrome 65 и Firefox 68), заключался во внедрении HTML-тега для установки значения cookie через тег метаданных.Эта функция также была удалена из официальной спецификации HTML.

- Кража файлов cookie вредоносным ПО или прямой доступ : Очень распространенный способ получения файлов cookie сеанса — установка вредоносного ПО на компьютер пользователя для выполнения автоматического анализа сеанса. После установки, например, после того, как пользователь посетил вредоносный веб-сайт или щелкнул ссылку в спаме, вредоносная программа сканирует сетевой трафик пользователя на предмет файлов cookie сеанса и отправляет их злоумышленнику. Другой способ получения сеансового ключа — это прямой доступ к файлу cookie во временном локальном хранилище браузера клиента (часто называемом jar-файлом cookie).Опять же, эта задача может быть выполнена вредоносным ПО, а также злоумышленником с локальным или удаленным доступом к системе.

- Грубая сила : Наконец, злоумышленник может просто попытаться угадать ключ сеанса активного сеанса пользователя, что возможно только в том случае, если приложение использует короткие или предсказуемые идентификаторы сеанса. В далеком прошлом последовательные ключи были типичным слабым местом, но в современных приложениях и версиях протоколов идентификаторы сеансов длинные и генерируются случайным образом. Чтобы обеспечить устойчивость к атакам методом грубой силы, алгоритм генерации ключей должен выдавать действительно непредсказуемые значения с достаточной энтропией, чтобы сделать атаки угадыванием непрактичными.

Как предотвратить захват сеанса?

Угроза перехвата сеанса существует из-за ограничений протокола HTTP без сохранения состояния. Сеансовые файлы cookie — это способ преодолеть эти ограничения и позволить веб-приложениям идентифицировать отдельные компьютерные системы и сохранять текущее состояние сеанса, например ваши покупки в интернет-магазине.

Для обычных пользователей браузера соблюдение некоторых базовых правил онлайн-безопасности может помочь снизить риск, но поскольку захват сеанса работает за счет использования основных механизмов, используемых подавляющим большинством веб-приложений, единого гарантированного метода защиты не существует.Однако, усилив несколько аспектов взаимодействия и управления сеансами, разработчики и администраторы могут минимизировать риск получения злоумышленниками действительного токена сеанса:

- Используйте HTTPS для обеспечения шифрования SSL / TLS всего сеансового трафика. Это предотвратит перехват злоумышленником идентификатора сеанса в виде открытого текста, даже если он отслеживает трафик жертвы. Желательно использовать HSTS (HTTP Strict Transport Security), чтобы гарантировать, что все соединения зашифрованы.

- Установите атрибут

HttpOnlyс помощью HTTP-заголовкаSet-Cookie, чтобы предотвратить доступ к файлам cookie из клиентских сценариев.Это предотвращает XSS и другие атаки, основанные на внедрении JavaScript в браузере. Указание директивSecureиSameSiteтакже рекомендуется для дополнительной безопасности. Веб-фреймворки - предлагают надежные и проверенные механизмы генерации идентификаторов сеансов и управления ими. Используйте их вместо того, чтобы изобретать собственное управление сеансом.

- Восстановите сеансовый ключ после первоначальной аутентификации. Это приводит к тому, что ключ сеанса изменяется сразу после аутентификации, что сводит на нет атаки фиксации сеанса — даже если злоумышленник знает исходный идентификатор сеанса, он становится бесполезным до того, как его можно будет использовать.

- Выполните дополнительную проверку личности пользователя помимо сеансового ключа. Это означает использование не только файлов cookie, но и других проверок, таких как обычный IP-адрес пользователя или шаблоны использования приложений. Обратной стороной такого подхода является то, что любые ложные срабатывания могут быть неудобными или раздражать законных пользователей. Распространенной дополнительной защитой является тайм-аут бездействия пользователя для закрытия пользовательского сеанса после установленного времени простоя.

Захват сеанса берет под контроль ваши учетные записи.Вот как

Компьютерный сеанс при обычном повседневном общении — это временное взаимодействие с веб-сайтом. Например, время между первым входом в свой банковский счет и выходом из него после операции — это сеанс.

Во время перехвата сеанса злонамеренный хакер встает между вашим компьютером и сервером веб-сайта (например, Facebook), в то время как вы участвуете в активном сеансе.

На этом этапе злонамеренный хакер активно отслеживает все, что происходит с вашей учетной записью, и может даже выгнать вас и взять это под контроль.

Самым большим преимуществом перехвата сеанса является то, что злоумышленник может проникнуть на сервер и получить доступ к его информации без взлома зарегистрированной учетной записи. Кроме того, он также может вносить изменения на сервер, чтобы помочь ему взломать его в будущем или упростить операцию по краже данных.

Как работают компьютерные сессии:

Базовая технология, которая определяет, как веб-сайты и компьютеры взаимодействуют друг с другом, называется протоколом TCP / IP , сокращенно от Transmission Control Protocol / Internet Protocol.

Захват сеанса возможен из-за ограничений TCP / IP, которые нелегко исправить из-за того, насколько он широко распространен и укоренился. Вместо этого к этой технологии добавляются уровни безопасности, чтобы ограничить и нейтрализовать угрозу.

Большинство методов перехвата сеанса фокусируются на двух аспектах: SessionID и порядковый номер сеанса .

Как вы можете догадаться, SessionID — это в основном «имя» определенного сеанса. Например:

- Ваш сеанс Facebook может иметь SessionID 1233vs% fav.

- Ваш сеанс Amazon может иметь SessonID 684s`9lbd

Источник

Порядковый номер сеанса требует более подробного объяснения, так что вы можете пропустить это и сразу перейти к методам атаки.

Ваш компьютер и сервер веб-сайта отправляют информацию друг другу, используя пакетов данных .

Например, веб-сайт разбивает изображение на 4 пакета данных и затем отправляет их на ваш компьютер.Затем ваш компьютер собирает их заново, чтобы получить изображение.

Но как компьютер / сервер знает, как заново собирать пакеты данных?

Здесь на помощь приходит порядковый номер . По сути, это номер, назначаемый каждому пакету данных, так что принимающее устройство знает порядок, используемый для повторной сборки данных.

В основном это будет выглядеть примерно так:

- Пакет данных A имеет порядковый номер 3.

- Пакет данных B имеет порядковый номер 7.

- Пакет данных C имеет порядковый номер 11.

Как работает захват сеанса

Идеальные цели

Большие веб-сайты и серверы с большим количеством подключенных компьютеров и посетителей являются идеальными целями для перехвата сеанса, поскольку злоумышленник может смешаться с большим объемом трафика и оставаться скрытым в фоновом режиме.

Форумы, банковские сайты, интернет-магазины — все это жизнеспособные цели, а также прибыльные.

Активные и пассивные атаки

Во время атаки активного сеанса злонамеренный хакер останавливает связь ПК с сервером, а затем заменяет его в рамках сеанса.

С этого момента злонамеренный хакер может делать все, что сделал бы обычный пользователь. Если бы это была учетная запись электронной почты, он мог бы изменить ее пароль, удалить электронные письма, написать электронные письма, скопировать и загрузить прикрепленные файлы или восстановить учетные записи, связанные с учетной записью.

Во время пассивного сеанса , захватившего , злоумышленник незаметно отслеживает данные, передаваемые по сети.Злоумышленник выберет этот вид атаки, чтобы остаться незамеченным и не вызвать подозрений. В идеале он будет искать пароли, имена пользователей, данные кредитной карты и многое другое.

Конечно, ничто не мешает пассивной атаке превратиться в активную, если есть неожиданная возможность, из которой злонамеренный хакер может получить прибыль.

Атака предсказанием последовательности TCP

Этот метод перехвата требует от злоумышленника угадать порядковые номера пакетов данных, отправленных между компьютером жертвы и сервером.

Теперь злоумышленник создаст свои собственные пакеты данных, заключит их в порядковые номера и отправит на сервер. Он эффективно обманом заставляет сервер веб-сайта думать, что злоумышленник — настоящий компьютер.

Однако неправильное угадывание порядкового номера может привести к тому, что сервер отправит пакет сброса, который в основном перезапустит соединение с нуля. В других случаях сервер может решить полностью завершить сеанс.

Сессионный домкрат боковой

Взлом на стороне сеанса использует преимущества открытого незашифрованного канала связи для поиска идентификатора сеанса или токена.Типичная цель этих атак — незащищенные соединения Wi-Fi. Используя устройство для сниффинга или программное обеспечение, такое как Wireshark, злоумышленник сканирует входящий и исходящий трафик в поисках токена сеанса.

Сайты без сертификата SSL также подвержены такому виду атак, поскольку они не шифруют данные, передаваемые между компьютером и сервером. Вы можете определить, есть ли у сайта SSL или нет, посмотрев на URL-адрес страницы и проверив, есть ли у него https: // в начале ссылки. Буква «S» в конце происходит от слова «безопасный».

Фиксация сеанса

Во время фиксации сеанса злоумышленник хочет, чтобы вы получили доступ к своей учетной записи с идентификатором сеанса по его выбору.

Допустим, злоумышленник хочет получить деньги, которые у вас есть на вашем банковском счете на сайте www.example.com.

Затем он отправит вам фишинговое письмо или текстовое сообщение, в котором будет рассказано о каком-либо рекламном предложении в банке или о том, что вам необходимо сбросить пароль, вместе со ссылкой.

Ссылка указывает на страницу входа в ваш банк, но также содержит идентификатор сеанса, который злонамеренный хакер хочет, чтобы вы использовали: www.example.com/SessionID=I_want-your_money.

Зайдя в вашу учетную запись по этой ссылке, злоумышленник «зафиксировал» ваш идентификатор сеанса как «I_want_your_money». Теперь он может использовать его для доступа к вашей учетной записи одновременно с вами, и очистить его от любых денег или выполнить любую другую операцию.

Межсайтовый скриптинг

Многие веб-сайты и веб-приложения имеют программные уязвимости, позволяющие злоумышленнику заразить их вредоносными скриптами.Когда пользователь посещает зараженные веб-сайты или выполняет на них определенное действие, скрипты активируют .

В случае перехвата сеанса вредоносный скрипт отслеживает идентификатор сеанса посетителя или файл cookie, а затем отправляет его злоумышленнику.

Заражение вредоносным ПО

Угонщики браузера могут украсть информацию, сохраненную в ваших файлах cookie, включая идентификатор сеанса, а затем использовать ее для несанкционированных действий на вашем компьютере. Например, угонщик может устанавливать программы, панели инструментов браузера или просто перекачивать вашу личную информацию.

Брутфорс идентификатора сеанса

Один из наиболее неэлегантных и неэффективных способов взять под контроль сеанс — просто угадать SessionID.

В зависимости от длины идентификатора сеанса настойчивый злоумышленник может угадать его, используя атаку грубой силой .

Это означает, что он будет бомбардировать сервер тысячами или десятками тысяч запросов, надеясь, что один из них является идентификатором, который он ищет.

Против небольших и более небезопасных веб-сайтов этот тип атаки возможен, поскольку техническая инфраструктура не всегда присутствует для предотвращения такого типа угроз.

Доступные более крупные веб-сайты лучше оснащены для борьбы с этой угрозой, поскольку их идентификаторы длиннее и имеют другие встроенные функции безопасности, такие как блокировка IP.

Человек в браузере атакует

Атака этого типа заражает ваш браузер троянским конем, который следит за тем, что вы делаете в сети, при этом тайно собирая данные и даже изменяя значения ввода в банковских формах и других подобных веб-сайтах

Хотя сами браузеры имеют множество уязвимостей, заражение «человек в браузере» также будет нацелено на расширения и плагины браузера.В большинстве случаев небольшие компании будут кодировать эти расширения, но им не хватает ресурсов, необходимых для защиты программного обеспечения.

Как защитить себя от перехвата сеанса

На базовом уровне захват сеанса стал возможным благодаря ограничениям в протоколе TCP / IP , который является технологией, отвечающей за разрешение компьютерам связываться с серверами.

При этом к этому механизму добавлено несколько уровней безопасности, чтобы максимально усложнить процесс взлома вашего сеанса злоумышленником.

Вот несколько шагов, которые вы, как пользователь, можете предпринять, чтобы не стать жертвой такой угрозы.

Проверьте, является ли сайт HTTPS

Если URL-адрес веб-сайта начинается с HTTPS, а не с HTTP, вы будете знать, что сервер шифрует данные, которые ваш компьютер отправляет.

Лучшая цена для защиты от угона — Отличные предложения по борьбе с угоном от глобальных продавцов средств защиты от угона

Отличные новости !!! Вы находитесь в нужном месте для борьбы с угоном.К настоящему времени вы уже знаете, что что бы вы ни искали, вы обязательно найдете это на AliExpress. У нас буквально тысячи отличных продуктов во всех товарных категориях. Ищете ли вы товары высокого класса или дешевые и недорогие оптовые закупки, мы гарантируем, что он есть на AliExpress.

Вы найдете официальные магазины торговых марок наряду с небольшими независимыми продавцами со скидками, которые предлагают быструю доставку, надежные, а также удобные и безопасные способы оплаты, независимо от того, сколько вы решите потратить.

AliExpress никогда не уступит по выбору, качеству и цене. Каждый день вы будете находить новые онлайн-предложения, скидки в магазинах и возможность сэкономить еще больше, собирая купоны. Но вам, возможно, придется действовать быстро, так как этот лучший анти-угонщик собирается в кратчайшие сроки стать одним из самых популярных бестселлеров. Подумайте, как вам будут завидовать друзья, когда вы скажете им, что получили защиту от угона на AliExpress.Благодаря самым низким ценам в Интернете, дешевым тарифам на доставку и возможности получения на месте вы можете еще больше сэкономить.

Если вы все еще не уверены в борьбе с угоном и думаете о выборе аналогичного товара, AliExpress — отличное место для сравнения цен и продавцов. Мы поможем вам решить, стоит ли доплачивать за высококлассную версию или вы получаете столь же выгодную сделку, приобретая более дешевую вещь.А если вы просто хотите побаловать себя и потратиться на самую дорогую версию, AliExpress всегда позаботится о том, чтобы вы могли получить лучшую цену за свои деньги, даже сообщая вам, когда вам будет лучше дождаться начала рекламной акции. и ожидаемая экономия.AliExpress гордится тем, что у вас всегда есть осознанный выбор при покупке в одном из сотен магазинов и продавцов на нашей платформе. Реальные покупатели оценивают качество обслуживания, цену и качество каждого магазина и продавца.Кроме того, вы можете узнать рейтинги магазина или отдельных продавцов, а также сравнить цены, доставку и скидки на один и тот же продукт, прочитав комментарии и отзывы, оставленные пользователями. Каждая покупка имеет звездный рейтинг и часто имеет комментарии, оставленные предыдущими клиентами, описывающими их опыт транзакций, поэтому вы можете покупать с уверенностью каждый раз. Короче говоря, вам не нужно верить нам на слово — просто слушайте миллионы наших довольных клиентов.

А если вы новичок на AliExpress, мы откроем вам секрет.Непосредственно перед тем, как вы нажмете «купить сейчас» в процессе транзакции, найдите время, чтобы проверить купоны — и вы сэкономите еще больше. Вы можете найти купоны магазина, купоны AliExpress или собирать купоны каждый день, играя в игры в приложении AliExpress. Вместе с бесплатной доставкой, которую предлагают большинство продавцов на нашем сайте, вы сможете приобрести anti hijacking по самой выгодной цене.

У нас всегда есть новейшие технологии, новейшие тенденции и самые обсуждаемые лейблы.На AliExpress отличное качество, цена и сервис всегда в стандартной комплектации. Начните самый лучший шоппинг прямо здесь.

угон SIM-карты и недостатки традиционной двухфакторной аутентификации

УгонSIM-карты недавно стал последней тактикой мошенников для доступа к вашим личным счетам. И, честно говоря, впечатляет.

Обманом заставив поставщиков мобильных услуг поверить в то, что он на самом деле вы, хакер может перенести ваш номер телефона на свое устройство.После переключения хакер получает доступ к вашим онлайн-аккаунтам и даже может получать коды двухфакторной аутентификации, отправленные на ваш телефон.

Несмотря на то, что захват SIM-карты наносит разрушительный ущерб конфиденциальности пользователей и цифровой безопасности, мобильная индустрия все еще пытается предотвратить подобные атаки. Но вот то, что мы знаем наверняка: номера телефонов — это глубоко несовершенный метод защиты.

Как работает угон SIM-карты?

Согласно исследованию Cyber Hygiene, проведенному в 2018 году компанией OpenVPN за 2018 год, почти две трети (60%) людей сообщают, что компрометация личной информации является их самой большой проблемой кибербезопасности.Тем не менее, многие люди не понимают, с какими рисками они сталкиваются. Фактически, 25 процентов респондентов заявили, что используют один и тот же пароль для всех онлайн-учетных записей, демонстрируя путаницу, которая все еще существует в отношении кибербезопасности.

Одно из последних достижений в области киберпреступности использует эту путаницу для доступа к личной информации пользователей через их мобильные устройства. Угон SIM-карты активирует вашу мобильную учетную запись на SIM-карте, которая находится во владении хакеров. Как хакерам это удается? Просто.Они просто звонят вашему оператору мобильной связи и притворяются вами.

Используя личную информацию (полное имя, адрес, дату рождения, последние четыре цифры вашего номера социального страхования и т. Д.), Полученную через даркнет или другими гнусными способами, угонщик успешно проходит двухэтапный процесс проверки. Затем он заявляет, что ваша SIM-карта потеряна, и просит провайдера перенести номер телефона на SIM-карту, которой он уже владеет.

Теперь, когда он взял под свой контроль ваш номер телефона, хакер имеет доступ к тревожному количеству онлайн-аккаунтов — Instagram, Amazon, Netflix, Paypal и другие приложения, использующие номера телефонов в качестве метода аутентификации, уязвимы для взломов через SIM-карту. угон.

Но кошмарный сценарий возникает, если хакер использует захват SIM-карты, чтобы получить доступ к вашим финансовым счетам. Большинство банков добавили дополнительные уровни безопасности для предотвращения несанкционированного доступа к счетам. Например, Bank of America предлагает SafePass — многофакторный механизм безопасности, который отправляет клиентам одноразовый шестизначный код для авторизации переводов на более высокие суммы.

Вот загвоздка: одноразовый код, который получают пользователи SafePass, поступает на их мобильные устройства. Если хакер захватывает вашу SIM-карту, код отправляется на его устройство, оставляя ваш банковский счет уязвимым для мошеннических переводов и краж.

(Изображение предоставлено: Источник изображения: freeGraphicToday / Pixabay)VPN могут быть лучшим ответом на угон SIM-карты

Многофакторная аутентификация может предотвратить многие типы кибератак. Требуя от пользователей предоставления дополнительной личной информации и / или одноразового кода (например, SafePass), банки и поставщики услуг создают дополнительные меры защиты от кражи и несанкционированного доступа к учетной записи.

Но этих мер предосторожности может быть недостаточно для предотвращения киберпреступности, вызванной захватом SIM-карты.Помните: угонщики SIM-карт часто обладают личной информацией о своих жертвах — это то, что они используют, чтобы заставить оператора мобильной связи перенести номер мобильного телефона на новую SIM-карту. Получив доступ к мобильному устройству жертвы, угонщик может затем контролировать как номер мобильного телефона, так и учетные данные, необходимые для утверждения права собственности на финансовые или банковские счета жертвы.

Вот тут-то и на сцену выходят виртуальные частные сети (VPN). Виртуальные частные сети предлагают уровень безопасности, который ограничивает вероятность похищения SIM-карты на финансовые счета пользователей.Когда банки настраивают VPN для повышения безопасности клиентов, пользователям выдаются сертификаты для каждого устройства. Для входа в учетную запись сертификат на устройстве должен совпадать с сертификатом, назначенным учетной записи. Если он не совпадает, логин не подтвержден. Поскольку он работает независимо от SIM-карт, учетные данные VPN не позволяют злоумышленникам получить доступ к учетным записям пользователей.

Система безопасности «нулевого доверия» Google работает по тому же принципу. Пользователи должны сертифицировать каждое устройство, имеющее доступ к сети.Сертификация устройств устраняет необходимость в защите периметра и снижает риск несанкционированного доступа извне или внутри сети. По сути, безопасность с «нулевым доверием» предполагает, что все пользователи, запрашивающие доступ, ненадежны, и вынуждает их проверять подлинность своего устройства, а также данные для входа в систему, что делает практически невозможным получение доступа хакерами.

С ростом числа изощренных атак предприятия больше не могут полагаться на текстовые сообщения или телефоны в качестве второго фактора аутентификации.Хотя виртуальные частные сети имеют несколько более строгие ограничения для государственных услуг, многие компании осознают необходимость дополнительной безопасности и переходят на виртуальные частные сети. И для миллионов пользователей мобильных телефонов, которые уязвимы для взлома SIM-карт, это еще не момент слишком рано.

Фрэнсис Динья, генеральный директор OpenVPN

«угон» je jiný výraz pro «угон».Najdete jej v jednom nebo více řádcích níže. «Угон» — это альтернативный термин для «угона». Он находится в одной или нескольких строках ниже. WordReference Англо-чешский словарь © 2020:

WordReference Англо-чешский словарь © 2020:

| ||

net показал, что у этого домена средний рейтинг Alexa и это обычный ресурс со средним уровнем посещаемости (не более 50 тыс. в месяц). Лидирующую позицию по доле трафика занимает Россия (90,5%), а владельцем домена является Dmitry Akinin.

net показал, что у этого домена средний рейтинг Alexa и это обычный ресурс со средним уровнем посещаемости (не более 50 тыс. в месяц). Лидирующую позицию по доле трафика занимает Россия (90,5%), а владельцем домена является Dmitry Akinin.

нет+ и противоугонной системы Супер Агент

нет+ и противоугонной системы Супер Агент